如果入侵检测设备用于检测所有的访问图6-15中服务器群的流量,则交换机1上需要将(10)端口定义为被镜像端口,将(11)端口定义为镜像端口。

题目

如果入侵检测设备用于检测所有的访问图6-15中服务器群的流量,则交换机1上需要将(10)端口定义为被镜像端口,将(11)端口定义为镜像端口。

相似考题

更多“如果入侵检测设备用于检测所有的访问图6-15中服务器群的流量,则交换机1上需要将(10)端口定义为被 ”相关问题

-

第1题:

某网络结构如图所示,请回答以下有关问题。

(1)设置I应选用哪种网络设置?

(2)若对整个网络实施保护,防火墙应加在图中位置l一位置3的哪个位置上?

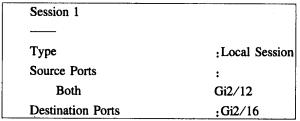

(3)如果采用了入侵检测设置对进出网络的流量进行检测,并且探测器是在交换机l上通过端口镜像方式获得流量。下面是通过相关命令显示的镜像设置信息。

请问探测器应该连接在交换机l的哪个端口上?除了流量镜像方式外,还可以采用什么方式来部署入侵检测探测器?

(4)使用IP地址202.113.10.128/25划分4个相同大小的子网,每个子网中能够容纳3台主机,请写出子网掩码、各子网网络地址及可用的II)地址段。

正确答案:(1)路由器。 (2)位置l。 (3)Gi2/16端口;基于主机。 (4)子网掩码:255.255.255.224: 各子网网络地址及可用的IP段为: 子网1:网络地址202.113.10.128可用的IP段:202.113.10.129——202.113.10.158: 子网2:网络地址202.113.10.160町用的IP段:202.113.10.161——202.113.10.190: 子网3:网络地址202.113.10.192可用的IP段:202.113.10.193——202.113.10.222: 子网4:网络地址202.113.10.224可用的IP段:202.1 13.10.225——202.113.10.254。

正确答案:(1)路由器。 (2)位置l。 (3)Gi2/16端口;基于主机。 (4)子网掩码:255.255.255.224: 各子网网络地址及可用的IP段为: 子网1:网络地址202.113.10.128可用的IP段:202.113.10.129——202.113.10.158: 子网2:网络地址202.113.10.160町用的IP段:202.113.10.161——202.113.10.190: 子网3:网络地址202.113.10.192可用的IP段:202.113.10.193——202.113.10.222: 子网4:网络地址202.113.10.224可用的IP段:202.1 13.10.225——202.113.10.254。

(1)路由器。 (2)位置l。 (3)Gi2/16端口;基于主机。 (4)子网掩码:255.255.255.224: 各子网网络地址及可用的IP段为: 子网1:网络地址202.113.10.128,可用的IP段:202.113.10.129——202.113.10.158: 子网2:网络地址202.113.10.160,町用的IP段:202.113.10.161——202.113.10.190: 子网3:网络地址202.113.10.192,可用的IP段:202.113.10.193——202.113.10.222: 子网4:网络地址202.113.10.224,可用的IP段:202.1 13.10.225——202.113.10.254。 解析:(1)设备l连接局域网与:Intemet,故为路由器。

(2)防火墙应该位于Intemet与局域网连接处,用来过滤数据,保护局域网安全。

(3)端口镜像是把被镜像端口的进出数据报文完全拷贝一份到镜像端口,这样来进行流量观测或者故障定位。探测器应该连接Destination Ports。故应该连接交换机l的Gi2/16端口。探测器主要分两类:基于网络流量的和基于主机的。基于网络流量的探测器负责嗅探网络的连接,监视例如TCP包的流量等,看看有没有被攻击的迹象;基于主机的探测器在重要的系统服务器、工作站或用户机器上运行,监视OS或系统事件级别的可疑活动。

(4)202.113.10.128/25,主机号为7位,共有128个IP;平均分成4个子网,则每个子网有32个IP;除去网络地址和广播地址,每个子网恰好容纳30台主机。所以采用5位主机号,子网掩码为255.255.255.(1110000)=255.255.255.224。

子网1:网络地址202.113.10.128,广播地址为202.113.10.159,可用IP段为:202.113.10.129——202.113.10.158:

子网2:网络地址202.113.10.160,广播地址为202.113.10.191。可用IP段:202.113.10.161——202.113.10.190:

子网3:网络地址202.113.10.192。广播地址为202.113.10.223,可用IP段:202.113.10.193——202.113.10.222:

子网4:网络地址202.113.10.224,广播地址为202.113.10.255,可用IP段:202.113.10.225——202.113.10.254。 -

第2题:

在某台核心层交换机配置模式下执行命令show monitor session 1,得到如图6-9所示的镜像配置信息。以下描述中,错误的是(28)。

A.端口GI/0/6的数据包流量被镜像到端口GI/0/22

B.入侵检测系统的探测器应连接在交换机的GI/0/22端口上

C.端口GI/0/22的数据包流量被镜像到端口GI/0/6

D.配置被镜像端口的命令是monitorsession2sourceinterfaceGI/0/6

正确答案:C

解析:网络入侵检测系统一般由控制台和探测器(sensor)组成。其中,控制台提供图形界面来进行数据查询、查看警报并配置传感器。探测器用于捕获网络数据包,并对数据包进一步分析和判断,当发现可疑的事件时触发探测器发送警报信息。

实现网络监听的关键,是能够将探测器部署于被监听网段上。对于交换型网络,交换机仅将数据包转发到相应的端口。因此需要对交换机进行端口镜像配置,以将流向各端口的数据包复制一份给监控端口,探测器从监控端口获取数据包并进行分析和处理。

由图6-9中的“SourcePorts:Both:G1/0/6”信息可知,该核心层交换机端口G1/0/6被配置为被镜像端口(即镜像的源端口)。由信息“DestinationPorts:GI/0/22”可知,交换机端口G1/0/22被配置为镜像端口(即镜像的目标端口)。可见,端口G1/0/6的数据包流量被镜像到端口G1/0/22。探测器应连接在交换机的G1/0/22端口上。

配置被镜像端口的命令是monitor session 2 source interface G1/0/6。

配置镜像端口的命令是monitor session2 destination interface G1/0/22。 -

第3题:

阅读下列说明,回答问题1至问题3,将解答填入答题纸的对应栏内。

【说明】

图1-1是某互联网企业网络拓扑结构图,该企业主要对外提供基于Web的各种服务,对Web网站的安全有一定的安全要求。希望通过采用访问控制、非法访问阻断等措施保证web服务器的安全性。

问题 1 (8分)根据该公司网络安全防范需求,需在相应的位置部署安全设备,进行安全防范,为拓扑图中的相应位置部署合适的安全设备。

在设备1处部署(1),访问控制和NAT等基本功能;

在设备2处部署(2),攻击检测,包检测分析等;

在设备3处部署(3),web应用防护、异常流量阻断。

在设备4处部署(4),实现数据的高速透传。

(1)~(4)备选答案:

A.防火墙 B.入侵检测系统(IDS) C.入侵防御系统(IPS) D.光纤交换机 E.三层交换机答案:解析:(1)A (2)B (3) C (4)D

【解析】

设备1用于连接Internet,因此应该选防火墙。

设备2连接在核心交换机上,用于对整个网络的内网安全性进行检测,适合ids。

设备3接于web服务器与交换机之间,用于对web服务器的安全性进行安全提升。适合的设备是入侵防御系统或者WAF,本题中只有IPS。

设备4连接于数据库服务器与存储设备之间,用于高速的数据传输,因此应该选光纤交换机,专用于FC san区域,不能用三层交换机。

-

第4题:

根据原始数据来源分类,入侵检测系统可分为( )。

A.基于主机的入侵检测系统、基于应用的入侵检测系统和基于服务器端的入侵检测系统

B.基于服务器端的入侵检测系统、基于应用的入侵检测系统和基于网络的入侵检测系统

C.基于主机的入侵检测系统、基于软件的入侵检测系统和基于服务器端的入侵检测系统

D.基于主机的入侵检测系统、基于应用的入侵检测系统和基于网络的入侵检测系统

正确答案:D

-

第5题:

应用题必须用蓝、黑色钢笔或者圆珠笔写在答题纸的相应位置上,否则无效。

某网络结构如图5所示,请回答以下有关问题。

(1)设备1应选用哪种网络设备? (2分)

(2)若对整个网络实施保护,防火墙应加在图中位置1~位置3的哪个位置上? (2分)

(3)如果采用了入侵检测设备对进出网络的流量进行检测,并且探测器是在交换机1上通过端口镜像方式获得流量。下面是通过相关命令显示的镜像设置的信息。

请问探测器应该连接在交换机1的哪个端口上?(2分)除了流量镜像方式外,还可以采用什么方式来部署入侵检测探测器?(4分)

(1)使用IP地址202.113.10.128/25划分4个相同大小的子网,每个子网中能够容纳30台主机,请写出子网掩码、各个子网网络地址及可用的IP地址段。(10分)

正确答案:

答案:(1)路由器(2)位置1(3)Gi2/16部署入侵检测探测器的方式:1.镜像2.共享式集线器3.tap分流(4)子网掩码:255.255.255.224子网1:202.113.10.128可用ip:202.113.10.129-202.113.10.158子网2:202.113.10.160可用ip:202.113.10.161-202.113.10.190子网3:202.113.10.192可用ip:202.113.10.193-202.113.10.222子网4:202.113.10.224可用ip:202.113.10.225-202.113.10.254