要实现访问控制1和访问控制2,还需从客户端获取什么信息?请分别用50字以内文字说明。

题目

要实现访问控制1和访问控制2,还需从客户端获取什么信息?请分别用50字以内文字说明。

相似考题

更多“要实现访问控制1和访问控制2,还需从客户端获取什么信息?请分别用50字以内文字说明。 ”相关问题

-

第1题:

访问控制是为了限制访问主体对访问客体的访问权限,从而使计算机系统在合法范围内使用的安全措施,以下关于访问控制的叙述中,()是不正确的。

A.访问控制包括2个重要的过程:鉴别和授权

B.访问控制机制分为2种:强制访问控制(MAC)和自主访问控制(DAC)

C.RBAC基于角色的访问控制对比DAC的先进处在于用户可以自主将访问的权限授给其它用户

D.RBAC不是基于多级安全需求的,因为基于RBAC的系统中主要关心的是保护信息的完整性,即“谁可以对什么信息执行何种动作”答案:C解析:基于角色的访问控制(RBAC):角色由应用系统的管理员定义,角色成员的增减也只可以由系统的管理员执行,授权规定是强加给用户的,用户只能被动接受,不可以自主的决定,也不可以自主地将访问权限传给他人。 -

第2题:

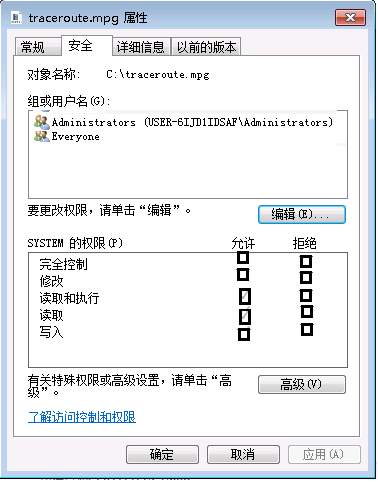

阅读下列说明和图,答问题1至问题2,将解答填入答题纸的对应栏内。 ?【说明】?访问控制是对信息系统资源进行保护的重要措施,适当的访问控制能够阻止未经授权的用户有意或者无意地获取资源。访问控制一般是在操作系统的控制下,按照事先确定的规则决定是否允许用户对资源的访问。??图2-1给出了某系统对客体traceroute.mpg实施的访问控制规则

【问题1】(3分) 针对信息系统的访问控制包含哪些基本要素?

【问题2】(7分) 分别写出图2-1中用户Administrator对应三种访问控制实现方法,即能力表、访问控制表和访问控制矩阵下的访问控制规则。

【问题1】(3分) 针对信息系统的访问控制包含哪些基本要素?

【问题2】(7分) 分别写出图2-1中用户Administrator对应三种访问控制实现方法,即能力表、访问控制表和访问控制矩阵下的访问控制规则。答案:解析:【问题1】主体、客体、访问权限或者授权访问【问题2】

-

第3题:

访问控制实现技术的常见实现方法有()。

访问控制实现技术的常见实现方法有()。

A、访问控制表 ACLs(Access Control Lists)

B、访问能力表(Capabilities)

C、访问控制矩阵

D、授权关系表

E、访问控制安全标签A、访问控制表 ACLs(Access Control Lists)

B、访问能力表(Capabilities)

C、访问控制矩阵

D、授权关系表

E、访问控制安全标签

防火墙 -

第4题:

阅读下列說明,回答问题1 至问题3,将解答填入答题纸的对应栏内。【说明】访问控制是保障信息系统安全的主要策略之一,其主要任务是保证系统资源不被非法使用和非常规访问。访问控制规定了主体对客体访问的限制,并在身份认证的基础上,对用户提出的资源访问请求加以控制,当前,主要的访问控制模型包括:自主访问控制(DAC)模型和强制访间控制(MAC)模型。【问题1】(6分)针对信息系统的访问控制包含哪三个基本要素?【问题2】(4分)BLP 模型是一种强访问控制模型。请问:(1)BLP 模型保证了信息的机密性还是完整性?(2)BLP 模型采用的说问控制策略是上读下写还是下读上写?【问3】(4分)Linux系统中可以通过ls 命令查看文件的权限,例如:文件 net.txt 的权限属性如下所示:-rwx------1 root root 5025 May 25 2019 /home/abc/net.txt请问:(1)文件net.txt 属于系统的哪个用户?(2)文件net. txt 权限的数字表示是什么?答案:解析:【问题1】主体、客体、授权访问【问题2】(1)机密性(2)下读上写【问题3】(1)root (2)700 -

第5题:

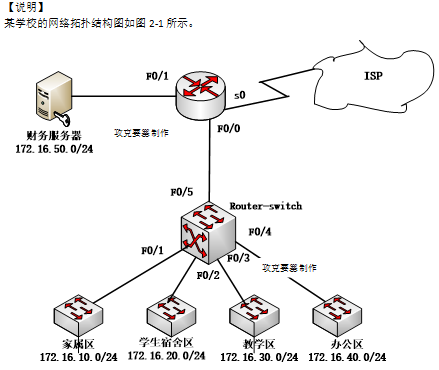

【问题1】(每空1分,共7分)

常用的 IP 访问控制列表有两种,它们是编号为(1 )和 1300~1399 的标准访问控制列表和编为(2 )和 2000~2699 的扩展访问控制列表、其中,标准访问控制列表是根据 IP 报的(3 )来对 IP 报文进行过滤,扩展访问控制列表是根据 IP 报文的(4 )、(5 )、上层协议和时间等来对 IP 报文进行过滤。一般地,标准访问控制列表放置在靠近(6 )的位置,扩展访问控制列表放置在靠近(7 )的位置。

【问题2】(每空1分,共10分)

为保障安全,使用ACL对网络中的访问进行控制。访问控制的要求如下:

(1)家属区不能访问财务服务器,但可以访问互联网;

(2)学生宿舍区不能访问财务服务器,且在每天晚上18:00~24:00禁止访问互联网;

(3)办公区可以访问财务服务器和互联网;

(4)教学区禁止访问财务服务器,且每天8:00~18:00禁止访问互联网。

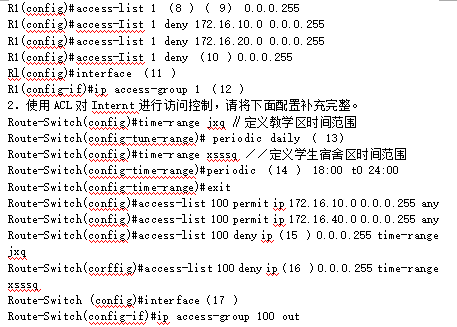

1.使用ACL对财务服务器进行访问控制,请将下面配置补充完整。

答案:解析:【问题1】(1)1-99(2)100-199 (3) 源地址 (4)原地址,(5) 目标地址(6)目标地址(7) 源地址

答案:解析:【问题1】(1)1-99(2)100-199 (3) 源地址 (4)原地址,(5) 目标地址(6)目标地址(7) 源地址

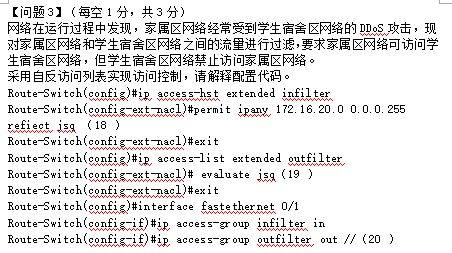

【问题2】(8) permit (9)172.16.40.0(10) 172.16.30.0 (11)f0/1 (12) out(13)8:00 to 18:00(14)daily(15)172.16.30.0(16) 172.16.20.0(17)F0/5【问题3】(18)设定该条语句执行自反,自反列表的名字为JSQ

(19) 计算生成自反列表 (20) 接口的出方向应用自反访问列表【解析】

【问题1】

试题解析:本题是之前考过的原题,基本概念题。相对比较简单。

【问题2】试题解析:基于时间的ACL题,也是原来考过的原题,因此可以只要注意一下时间ACL的几个基本命令即可。

【问题3】自反访问控制列表,这个题也是考过的题型,相对来说比较难一点,关键是掌握自反访问控制列表的基本概念和配置。