程序员恶意修改程序用于修改数据,然后恢复为原始代码,下面哪种方法可以最有效的发现这种恶意行为()。A、比较源代码B、审查系统日志文件C、比较目标代码D、审查可执行代码和源代码的完整性

题目

程序员恶意修改程序用于修改数据,然后恢复为原始代码,下面哪种方法可以最有效的发现这种恶意行为()。

- A、比较源代码

- B、审查系统日志文件

- C、比较目标代码

- D、审查可执行代码和源代码的完整性

相似考题

更多“程序员恶意修改程序用于修改数据,然后恢复为原始代码,下面哪种方法”相关问题

-

第1题:

运维过程中发现待修改问题,程序员首先需将待修改代码从()中取出放入()。其次检出代码段放入(),修改完成被检入受控库后,才能被其他程序员检出。A、产品库、开发库、受控库

B、受控库、开发库、产品库

C、受控库、产品库、开发库

D、产品库、受控库、开发库

参考答案:D -

第2题:

运维过程中发现待修改问题,程序员首先需将待修改代码从( )中取出放入( ),修改完成被检入( ),才能被其他程序检出。A.产品库开发库受控库

B.受控库开发库产品库

C.受控库产品库开发库

D.产品库受控库开发库答案:D解析:详见课本基于配置库的变更控制,运维阶段产品已经移交。变更需从产品库中移出一步一步来。 -

第3题:

承担程序的编制、调试和修改任务的是()。

- A、系统分析师

- B、程序员

- C、数据库管理员

- D、用户协调员

正确答案:B -

第4题:

所有恶意代码都可以通过提升自身权限(如Root),进而随意修改、删除用户的数据、安装或删除设备上的任意应用。

正确答案:错误 -

第5题:

程序员使用哪种方法更能查出程序更多的接口错误()

- A、代码走查

- B、黑盒技术

- C、白盒测试

正确答案:C -

第6题:

负责编制和修改数据库管理系统的人员是()。

- A、数据库管理员

- B、系统程序员

- C、应用程序员

- D、维护程序员

正确答案:B -

第7题:

如果应用程序被修改,并且适当的系统维护程序发挥作用,下面哪一项将要被测试()。

- A、数据库完整性

- B、对应用程序的访问控制

- C、完整的程序,包括任何接口系统

- D、包括修改的代码的程序段

正确答案:C -

第8题:

税控收款机管理系统中以下描述正确的有()。

- A、代码管理能够对系统所用的公用代码数据进行管理,包括代码数据的增加、修改、删除等

- B、增加代码表中的数据时需按一定的顺序增加:首先要在税务机构代码表中增加税务机构代码,然后才能在街道乡镇代码表和发票代码表中增加该税务机关的相关数据

- C、发票代码表只有总局、省级和地市级级别系统管理员有增加、删除和修改的权限

- D、行业代码可以增加、修改、删除

正确答案:A,B,C,D -

第9题:

单选题在一个计算机环境下,下列哪一种访问设置是适当的?对生产数据的修改访问权对生产程序的修改访问权用户拥有应用程序员拥有?用户拥有应用程序员拥有?()A是否否否

B是否否是

C否是是否

D否是是是

正确答案: A解析: 暂无解析 -

第10题:

单选题发现原始数据有错时,应()。A将原始单据送交填写原始单据的原单位修改

B由键盘输入操作员予以修改

C由原始数据检查员进行修改

D舍弃出错的数据

正确答案: A解析: 暂无解析 -

第11题:

单选题如果应用程序被修改,并且适当的系统维护程序发挥作用,下面哪一项将要被测试()。A数据库完整性

B对应用程序的访问控制

C完整的程序,包括任何接口系统

D包括修改的代码的程序段

正确答案: D解析: 暂无解析 -

第12题:

单选题程序员恶意修改程序用于修改数据,然后恢复为原始代码,下面哪种方法可以最有效的发现这种恶意行为()。A比较源代码

B审查系统日志文件

C比较目标代码

D审查可执行代码和源代码的完整性

正确答案: A解析: 暂无解析 -

第13题:

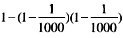

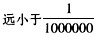

假设程序员甲、乙两人录入数据错误概率均为1/1 000。为了录入一批重要数据,通常采取甲、乙两人分别独立地录入这批数据,然后由程序对录入数据逐个进行比较,对不一致处再与原数据比较后进行修改。这种录入数据的方式,其错误率估计为(64)。

A.

B.

C.

D.

正确答案:D

正确答案:D

解析:依题意知,采取甲、乙两人分别独立地录入这批数据,此时两个人同时犯错误的概率很小。如果再由计算机程序对录入数据逐个进行比较,对不一致处再与原数据比较后进行修改,则加上计算机程序校对后的错误率应该远小于1/1000000。 -

第14题:

下列哪种方法可以防范SQL注入攻击?()

- A、修改数据库监听端口

- B、安装数据库补丁

- C、WEB程序过滤恶意字符

- D、禁用DBA用户

正确答案:C -

第15题:

()是控制数据整体结构的人,负责三级结构定义和修改。

- A、专业用户

- B、应用程序员

- C、DBA

- D、一般用户

正确答案:C -

第16题:

在一个计算机环境下,下列哪一种访问设置是适当的?对生产数据的修改访问权对生产程序的修改访问权用户拥有应用程序员拥有?用户拥有应用程序员拥有?()

- A、是否否否

- B、是否否是

- C、否是是否

- D、否是是是

正确答案:A -

第17题:

关于网页中的恶意代码,下列说法错误的是:()

- A、网页中的恶意代码只能通过IE浏览器发挥作用

- B、网页中恶意代码可以修改系统注册表

- C、网页中的恶意代码可以修改系统文件

- D、网页中的恶意代码可以窃取用户的机密性文件

正确答案:A -

第18题:

下列不属于不修改程序的副作用的是()

- A、修改代码的副作用

- B、修改数据的副作用

- C、对文档的影响

- D、对硬件、设备的副作用

正确答案:D -

第19题:

下列哪种情况有可能会增加舞弊()。

- A、应用程序员对产品程序进行修改

- B、应用程序员对测试程序进行修改

- C、运行支持人员对批次安排进行修改

- D、数据库管理员对数据库结构进行修改

正确答案:A -

第20题:

单选题程序员使用哪种方法更能查出程序更多的接口错误()A代码走查

B黑盒技术

C白盒测试

正确答案: C解析: 暂无解析 -

第21题:

单选题相关安全技术包括()A密码技术和应用、常见网络安全技术、恶意代码防护技术、系统和应用安全、数据备份和恢复、风险评估

B常见网络安全技术、恶意代码防护技术、系统和应用安全、数据备份和恢复、风险评估

C密码技术和应用、常见网络安全技术、恶意代码防护技术、系统和应用安全、数据备份和恢复

D密码技术和应用、恶意代码防护技术、系统和应用安全、数据备份和恢复、风险评估

正确答案: D解析: 暂无解析 -

第22题:

单选题下列哪种情况有可能会增加舞弊()。A应用程序员对产品程序进行修改

B应用程序员对测试程序进行修改

C运行支持人员对批次安排进行修改

D数据库管理员对数据库结构进行修改

正确答案: A解析: 暂无解析 -

第23题:

单选题负责编制和修改数据库管理系统的人员是()。A数据库管理员

B系统程序员

C应用程序员

D维护程序员

正确答案: C解析: 暂无解析