下列选项中,不属于信息传输安全过程中的安全威胁是( )。A.窃听信息B.散布信息C.伪造信息D.截获信息

题目

下列选项中,不属于信息传输安全过程中的安全威胁是( )。

A.窃听信息

B.散布信息

C.伪造信息

D.截获信息

相似考题

参考答案和解析

更多“下列选项中,不属于信息传输安全过程中的安全威胁是()。A.窃听信息B.散布信息C.伪造信息D.截获信息 ”相关问题

-

第1题:

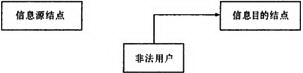

以下图形表达的是哪种信息传输过程中可能出现的攻击类型

A.截获

B.窃听

C.篡改

D.伪造

正确答案:D

解析:在网络信息传输过程中,可能遭到的攻击有:截获、窃听、篡改、伪造。信息截获是指信息从源结点传输出来,中途被攻击者非法截获,信息目的地结点没有收到应该接收的信息,因而造成了信息的中途丢失。信息窃听是指信息从源结点传输到信息目的结点,但途中被攻击者非法窃听。信息篡改是指信息从源结点传输到信息目的结点,但途中被攻击者非法截获,攻击者在截获的信息中进行修改或插入欺骗性的信息,然后将篡改后的错误信息发送给信息目的结点。信息伪造是指信息源结点并没有信息要传送到目的结点,攻击者冒充信息源结点用户,将伪造的信息发送给了信息目的结点。 -

第2题:

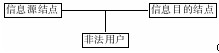

下图所示的情况称为,从信息源结点传输到信息目的结点的信息中途被攻击者

A.截获

B.窃听

C.篡改

D.伪造

正确答案:B

-

第3题:

信息传输的安全应保证信息在网络传输的过程中不被泄露和不被攻击。下列不属于攻击方法的是()。A.复制信息B.剪裁信息C.窃听信息D.发布信息

正确答案:D

发布信息不属于攻击方法 -

第4题:

安全威胁可分为主动攻击和被动攻击,其中主动攻击行为包括

A.篡改内容、伪造信息、拒绝服务

B.篡改内容、伪造信息、通信量分析

C.篡改内容、窃听信息、通信量分析

D.伪造信息、拒绝服务、窃听信息

正确答案:A

解析:安全威胁可以分为主动攻击和被动攻击,其中主动攻击行为包括篡改内容、伪造信息、拒绝服务。 -

第5题:

下图所示的情况称为:从信息源结点传输到信息目的结点的信息中途被攻击者( )。

A)截获

B)窃听

C)篡改

D)伪造

正确答案:B

图a是信息被截获的攻击过程示意图。在这种情况下,信息从信息源结点传输出来,中途被攻击者非法截获,信息目的结点没有接收到应该接收的信息,因而造成了信息的中途丢失。图b是信息被窃听的攻击过程示意图,在这种情况下,信息从信息源结点传输到了信息目的结点,但中途被攻击者非法窃听。图c表示信息被篡改的攻击过程示意图,在这种情况下,信息从信息源结点传输到信息目的结点的中途被攻击者非法截获,攻击者在截获的信息中进行修改或插入欺骗性的信息,然后将篡改后的错误信息发送给信息目的结点。图d是信息被伪造的攻击示意图,在这种情况下,信息源结点没有信息要传送到信息目的结点。攻击者冒充信息源结点用户,将伪造的信息发送给了信息目的结点。 -

第6题:

以下哪项不是属于信息传输安全过程的安全威胁( )。

A.更新信息

B.截获信息

C.窃听信息

D.伪造信息

正确答案:A

-

第7题:

攻击者冒充信息源节点用户,将伪造的信息发送给信息的目的节点,这属于( )。

A.截获信息

B.窃听信息

C.篡改信息

D.伪造信息

正确答案:D

解析:伪造信息是指信息源节点并没有信息需要传送到目的节点。攻击者冒充信息源节点用户,将伪造的信息发送给了信息的目的节点。信息的目的节点接收到的是伪造的信息。 -

第8题:

下列选项中,关于信息安全的说法不正确的是( )。

A.黑客的攻击手段分为主动攻击和被动攻击

B.网络中的信息安全主要包括两个方面:信息存储安全和信息传输安全

C.信息传输安全指如何保证静态存储在联网计算机中的信息不会被未授权的网络用户非法使用

D.信息传输安全过程的安全威胁有截获信息、窃取信息、窃听信息、篡改信息与伪造信息

正确答案:C

解析:网络中的信息安全主要包括两个方面:信息存储安全,指如何保证静态存储在联网计算机中的信息不会被未授权的网络用户非法使用:信息传输安全,指如何保证静态存储在联网计算机中的信息不会被未授权的网络用户非法使用。信息传输安全过程的安全威胁有:截获信息、窃取信息、窃听信息、篡改信息与伪造信息。黑客的攻击手段分为:主动攻击和被动攻击。 -

第9题:

下列选项中,不属于信息传输安全过程的安全威胁是( )。

A.拒收信息

B.窃听信息

C.篡改信息

D.截获信息

正确答案:A

解析:信息传输安全过程的安全威胁主要包括:截获信息、窃听信息、篡改信息与伪造信息。 -

第10题:

钓鱼网站是电子商务活动中面临的一种常见的安全威胁。该方式属于( )。A.信息截获

B.信息中断

C.信息伪造

D.信息篡改答案:C解析:本题考查电子商务安全的基础知识。在电子商务活动中面临的各种安全威胁,主要包括以下4个方面。①信息截获:信息截获是指在电子商务活动中,机密信息传输过程中被第三方以非法手段获取。②信息篡改:在电子商务活动中,信息篡改主要涉及商业信息的真实性和完整性问题。电子的交易信息在网络传输过程中,可能被他人非法地修改、删除或重放(指只能使用一次的信息被多次使用),这样就使信息失去了真实性和完整性。③信息伪造:信息伪造涉及电子商务中的两个问题。其一是第三方可能假冒交易一方的身份,以达到非法获利的目的。其二是保证交易的“不可抵赖”性。④信息中断:信息中断主要指在网络传输的过程中,网络的硬件或软件可能会出现问题而导致交易信息传递的丢失与谬误,或者由于计算机网络遭到一些恶意程序的破坏,而使电子商务信息遭到破坏。钓鱼网站是指不法分子利用各种手段,仿冒真实网站的URL地址以及页面内容,或者利用真实网站服务器程序上的漏洞在站点的某些网页中插入危险的HTML代码,以此来骗取用户银行或信用卡账号、密码等私人资料。钓鱼网站的本质是冒充交易的一方,这属于信息伪造。 -

第11题:

在通信过程中,第三方截获信息并修改了交易双发的内容,这种行为属于传输信道的安全威胁中哪一种()。

- A、窃听

- B、中断

- C、篡改

- D、伪造

正确答案:C -

第12题:

单选题在通信过程中,第三方截获信息并修改了交易双发的内容,这种行为属于传输信道的安全威胁中哪一种()。A窃听

B中断

C篡改

D伪造

正确答案: B解析: 暂无解析 -

第13题:

如下图所示,攻击者在信息从信息源结点传输到信息目的结点的过程中,所进行的攻击是

A.截获

B.窃听

C.篡改

D.伪造

正确答案:B

解析:截获是指信息从信息源结点传输出来,中途被攻击者非法截获,信息目的的结点没有收到应该接受的信息,因而造成了信息的中途丢失。窃听是指信息从信息源结点传播到了信息目的结点,但中途被攻击者非法窃听。篡改是指信息从信息源结点传输到信息目的的结点的中途被攻击者非法截获,攻击者在截获的信息中进行修改或插入欺骗性的信息。伪造是指信息源结点并没有信息要传送到信息目的结点,攻击者冒充信息源结点用户,将伪造的信息发送给了信息目的结点。 -

第14题:

信息传输过程中的4种攻击类型分别为:截获信息、窃听信息、伪造信息和( )。

正确答案:篡改信息

篡改信息 -

第15题:

信息传输的安全应保证信息在网络传输的过程中不被泄露和不被攻击。下列属于攻击方法的是(70)。

Ⅰ.复制信息

Ⅱ.剪裁信息

Ⅲ.窃听信息

A.Ⅰ和Ⅱ

B.Ⅱ和Ⅲ

C.Ⅰ和Ⅲ

D.全部

正确答案:D

-

第16题:

网络信息在传输过程中,在到达目的节点之间被非法截获,攻击者在该信息中插入欺骗性信息,然后发给信息目的节点,这种网络信息安全问题称为______。

A.信息丢失

B.非法窃听

C.非法修改

D.虚假信息源

正确答案:C

-

第17题:

信息传输的安全应保证信息在网络传输的过程中不被泄漏和不被攻击,下列哪些属于在网络中攻击的方法?

Ⅰ.复制信息

Ⅱ.剪裁信息

Ⅲ.窃听信息

A.Ⅰ和Ⅱ

B.Ⅱ和Ⅲ

C.Ⅰ和Ⅲ

D.全部

正确答案:D

解析:信息传输的安全应保证信息在网络传输的过程中不被泄漏和不被攻击,属于攻击方法的有复制信息、剪裁信息、窃听信息。掌握计算机网络安全,密钥管理的基本概念。 -

第18题:

黑客搭线窃听属于()风险。A.信息存储安全

B.信息传输安全

C.信息访问安全

D.以上都不正确

参考答案:B

-

第19题:

以下关于信息安全的描述中,哪项是错误的?——

A.网络中的信息安全主要包括信息存储安全和信息传输安全

B.黑客的攻击手段分为主动攻击和被动攻击

C.信息存储安全指如何保证信息在网络传输的过程中不被泄露与不被攻击

D.信息传输安全过程的安全威胁有截获信息、窃听信息、篡改信息与伪造信息

正确答案:C

解析:信息传输安全指如何保证静态存储在联网计算机中的信息不会被未授权的网络用户非法使用,故选C)。 -

第20题:

会造成信息目的节点接收不到应该接收的信息是( )。

A.伪造信息

B.篡改信息

C.截获信息

D.窃听信息

正确答案:C

解析:信息从信息源节点传输出来,中途被攻击者非法截获,信息目的节点没有接收到应该接收的信息,因而造成了信息在传输途中的丢失,这被称为截获信息。 -

第21题:

● 钓鱼网站是电子商务活动中面临的一种常见的安全威胁。该方式属于 (34) 。

(34)

A. 信息截获

B. 信息中断

C. 信息伪造

D. 信息篡改

正确答案:C

-

第22题:

计算机网络信息安全中传输威胁常见的攻击手法主要有()。

- A、截获

- B、中断

- C、伪造

- D、篡改

正确答案:A,B,C,D -

第23题:

单选题信息流动的过程中,使在用的信息系统损坏或不能使用,这种网络空间的安全威胁被称为()。A中断威胁

B截获威胁

C篡改威胁

D伪造威胁

正确答案: A解析: 暂无解析