1、下列木马入侵步骤中,顺序正确的有()。A.信息泄露-建立连接-运行木马B.传播木马-远程控制-信息泄露C.配置木马-传播木马-运行木马D.信息泄露-建立连接-传播木马

题目

1、下列木马入侵步骤中,顺序正确的有()。

A.信息泄露-建立连接-运行木马

B.传播木马-远程控制-信息泄露

C.配置木马-传播木马-运行木马

D.信息泄露-建立连接-传播木马

相似考题

更多“1、下列木马入侵步骤中,顺序正确的有()。”相关问题

-

第1题:

拆卸钻机时应按一定顺序,下列步骤:1)拆卸部件2)拆卸总成3)拆卸零件,正确的拆卸顺序是()。A.1,2,3

B.3,2,1

C.2,1,3

D.2,3,1

参考答案:C

-

第2题:

阅读下列说明,回答问题1至问题6。

【说明】

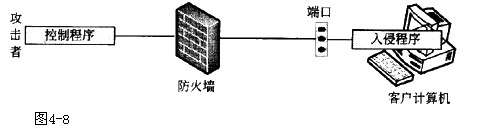

特洛伊木马是一种基于客户端朋艮务器模式的远程控制程序,黑客可以利用木马程序入侵用户的计算机系统。木马的工作模式如图4-8所示。

对于传统的木马程序,侵入被攻击主机的入侵程序属于(1)。攻击者一旦获取入侵程序的(2),便与它连接起来。

(1)A.客户程序 B.服务程序 C.代理程序 D.系统程序

(2)A.用户名和口令 B.密钥 C.访问权限 D.地址和端口号

正确答案:(1)B或服务程序 (2)D或地址和端口号

(1)B或服务程序 (2)D或地址和端口号 解析:本题考查内容是木马程序的工作原理。“特洛伊木马”是一种基于客户端朋臣务器模式的远程控制程序,它让用户的机器运行服务器端的程序,该服务器端的程序会在用户的计算机上打开监听的端口。这样就给黑客入侵用户计算机打开了一扇进出的门,黑客就可以利用木马程序的客户端入侵用户的计算机系统。因此,对于传统的木马程序,侵入被攻击主机的入侵程序属于服务器端程序,而攻击者掌握的是客户端程序,攻击者要想与入侵程序连接起来,需要得到入侵程序的地址和端口号。 -

第3题:

一个典型的黑客入侵过程有许多规律,但是基于认证、漏洞、第三方程序(木马)的入侵称之为()。A.踩点

B.留后门

C.清脚印

D.实施入侵

参考答案:D

-

第4题:

木马虽然本身不是病毒,但是它的危害性却非常的高,下列木马危害性说法正确的是()。

- A、木马是一个C/S架构的程序,黑客通过Server端向被植入木马的PC下达黑客指令,例如复制、删除文件等

- B、被植入木马的PC成为傀儡机,黑客通过这台PC跳转入侵其他PC

- C、黑客监视被植入木马的PC的网络行为

- D、黑客操作被植入木马的PC甚至破坏其操作系统

正确答案:B,C,D -

第5题:

木马的最主要功能是()。

- A、入侵

- B、远程控制

- C、伪装

- D、隐蔽

正确答案:B -

第6题:

一个典型的黑客入侵过程有许多规律,但是基于认证、漏洞、第三方程序(木马)的入侵称之为()。

- A、踩点

- B、留后门

- C、清脚印

- D、实施入侵

正确答案:D -

第7题:

黑客在网络中通过散发的木马病毒攻击计算机的攻击是()。

- A、Web页欺骗

- B、木马攻击

- C、拒绝服务攻击

- D、系统入侵攻击

正确答案:B -

第8题:

在下列关于特洛伊木马病毒的叙述中,正确的有()。

- A、木马病毒能够盗取用户信息

- B、木马病毒伪装成合法软件进行传播

- C、木马病毒运行时会在任务栏产生一个图标

- D、木马病毒不会自动运行

正确答案:A,B -

第9题:

多选题黑客利用最频繁的入侵方式有()。A基于协议的入侵

B基于认证的入侵

C基于漏洞的入侵

D基于第三方程序(木马)的入侵

正确答案: A,D解析: 暂无解析 -

第10题:

多选题黑客常用的入侵方法有()A诱入法

B线路窃听

C网络监测

D特洛伊木马

正确答案: A,C解析: 暂无解析 -

第11题:

单选题一个典型的黑客入侵过程有许多规律,但是基于认证、漏洞、第三方程序(木马)的入侵称之为()。A踩点

B留后门

C清脚印

D实施入侵

正确答案: A解析: 暂无解析 -

第12题:

多选题系统入侵攻击的方式有()。A口令攻击

B漏洞攻击

C木马攻击

D后门攻击

正确答案: D,A解析: 暂无解析 -

第13题:

为了检测Windows系统是否有木马入侵,可以先通过()命令来查看当前的活动连接端口。

A.ipconfig

B.netstat-rn

C.tracert–d

D.netstat-an

正确答案:B

-

第14题:

黑客利用最频繁的入侵方式有()。A.基于协议的入侵

B.基于认证的入侵

C.基于漏洞的入侵

D.基于第三方程序(木马)的入侵

参考答案:B, C, D

-

第15题:

关于网络安全,以下说法不正确的是( )。A.入侵检测包括两个步骤:信息收集和数据分析

B.木马是一种蠕虫病毒

C.使用防火墙不能有效地防御病毒

D.拒绝服务是利用大量合法的请求占用大量网络资源答案:B解析:木马是利用计算机程序漏洞侵入后窃取信息的程序,这个程序往往伪装成善意的、无危害的程序。而蠕虫是一段可以借助程序自行传播的程序或代码。 -

第16题:

系统入侵攻击的方式有()。

- A、口令攻击

- B、漏洞攻击

- C、木马攻击

- D、后门攻击

正确答案:A,B,C,D -

第17题:

下列木马入侵步骤中,顺序正确的是()

- A、传播木马-配置木马-运行木马

- B、建立连接-配置木马-传播木马

- C、配置木马-传播木马-运行木马

- D、建立连接-运行木马-信息泄露

正确答案:C -

第18题:

常见的网络攻击有()。

- A、特洛伊木马

- B、过载攻击

- C、入侵

- D、拒绝服务攻击

正确答案:A,B,C,D -

第19题:

火烧车现场查勘的步骤有: 1、局部观察; 2、整体巡视; 3、分别勘验; 正确的顺序是()。

- A、3-2-1

- B、1-2-3

- C、2-1-3

- D、3-1-2

正确答案:C -

第20题:

下列哪项不是入侵方可以使用各种方式对网络或系统进行入侵或攻击的手段()。

- A、内核攻击

- B、木马攻击

- C、密码嗅探

- D、拒绝服务攻击

正确答案:B -

第21题:

单选题黑客在网络中通过散发的木马病毒攻击计算机的攻击是()。AWeb页欺骗

B木马攻击

C拒绝服务攻击

D系统入侵攻击

正确答案: C解析: 暂无解析 -

第22题:

单选题下列哪项不是入侵方可以使用各种方式对网络或系统进行入侵或攻击的手段()。A内核攻击

B木马攻击

C密码嗅探

D拒绝服务攻击

正确答案: B解析: 暂无解析 -

第23题:

多选题下列关于ARP木马的描述中,叙述正确的是()。AARP木马利用ARP协议漏洞实施破坏

BARP木马发作时可导致网络不稳定甚至瘫痪

CARP木马把虚假的网关MAC地址发给受害主机

DARP木马破坏网络的物理连接

EARP木马发作时会损坏硬件设备

正确答案: B,C解析: 暂无解析 -

第24题:

多选题在下列关于特洛伊木马病毒的叙述中,正确的有()。A木马病毒能够盗取用户信息

B木马病毒伪装成合法软件进行传播

C木马病毒运行时会在任务栏产生一个图标

D木马病毒不会自动运行

正确答案: A,C解析: 暂无解析