信息的机密性,是指保留授权访问的信息披露限制,包括个人隐私和私有信息的保护。()此题为判断题(对,错)。

题目

此题为判断题(对,错)。

相似考题

更多“信息的机密性,是指保留授权访问的信息披露限制,包括个人隐私和私有信息的保护。() ”相关问题

-

第1题:

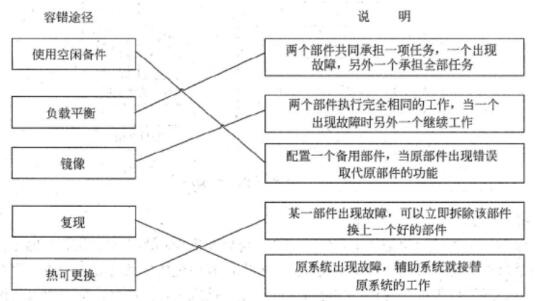

阅读以下说明,回答问题1至问题3,将解答填入答题纸的对应栏内。 【说明】 信息安全是对信息、系统以及使用、存储和传输信息的硬件进行保护。信息安全通常是围绕信息的机密性、完整性和可用性来构建安全机制和防范安全风险。信息的机密性是指防正信息暴露给未经授权的人或系统,只确保具有权限的人或系统可以访问信息的特定集合。信息的完整性是指信息在利用、传输、存储等过程中不被篡改、丢失、缺损等,同时还指信息处理方法的正确性。信息的可用性是指信息以及相关的信息资产在授权人需要的时候,可以立即获得。

【问题1】(6分) 访问控制决定了谁访问系统、能访问系统的哪些资源和如何使用这些资源,目的是防止对信息系统资源的非授权访问和使用。“请按防御型和探测型将下列A~F种访问控制手段进行归类:防御型访词控制手段包括 ( ) ;探测型访问控制手段包括( ) 。 A.双供电系统。 B.闭路监控 C.职员雇佣手续 D.访问控制软件 E.日志审计 F.安全知识培训 【问题2】(4分) 保密就是保证敏感信息不被非授权人知道。加密是指通过将信息编码而使得侵入者不能够阅读或理解的方法,目的是保护数据相信息。国家明确规定严格禁止直接使用国外的密码算法和安全产品,其主要原因有二 ( ) 和( ) 两个方面。 各选答案: A.目前这些密码算法和安全产品都有破译手段 B.国外的算法和产品中可能存在“后门”,要防止其在关键时刻危害我国安全. C.进口国外的算法和产品不利于我国自主研发和技术创新 D.密钥不可以无限期使用,需要定期更换。购买国外的加密算法和产品,会产生高昂的费用。 【问题3】 任何信息系统都不可能避免天灾或者人祸,当事故发生时,要可以跟踪事故源、收集证据、恢复系统、保护数据。通常来说,高可用性的系统具有较强的容错能力,使得系统在排除了某些类型的保障后继续正常进行。 容错途径及说明如图3-1所示,请将正确的对应关系进行连线。

正确答案:【问题1】(6分)

正确答案:【问题1】(6分)

(1)ACDF (2)BE

【问题2】(4分)

(3)A (4)B

【问题3】(5分)

使用空闲备件:配置一个备用部件,平时处于空闲状态,当原部件出现错误时则取代原来部件的功能。

负载平衡:使两个部件共同承担一项任务,当其中的一个出现故障时,另一个就承担两个部件的全部负载。

镜像:两个部件执行完全相同的工作,当其中一个出现故障时,另一个则继续工作。

复现:(延迟镜像)也称为延迟镜像,即辅助系统从原系统接受数据时存在着延时,原系统出现故障时,辅助系统就接替原系统的工作,但也相应存在着延时。

热可更换:某一部件出现故障时,可以立即拆除该部件并换上一个好的部件,这样就不会导致系统瘫痪。

-

第2题:

机密性服务必须和______配合工作才能提供信息的保密,防止非授权用户访问信息。A.完整性服务

B.可用性服务

C.可审性服务

D.容错性服务答案:C解析:本题考查访问控制服务的知识。访问控制服务包括机密性服务、完整性服务、可用性服务和可审性服务。机密性服务提供信息的保密。正确地使用该服务,可以防止非授权用户访问信息。为了正确地实施该服务,机密性服务必须和可审性服务配合工作,后者用来标识各个访问者的身份,实施该功能,机密性服务能对抗访问攻击。完整性服务提供信息的正确性。正确地使用完整性服务,可使用户确信信息是正确的,未经非授权者修改过。如同机密性服务一样,完整性服务必须和可审性服务配合工作。可用性服务提供的信息是可用的。可用性使合法用户能访问计算机系统,存取该系统上的信息,运行各种应用程序。可审性服务并不能针对攻击提供保护,因此容易被人们疏忽。可审性服务必须和其他安全服务结合,从而使这些服务更加有效。可审性服务会增加系统的复杂性,降低系统的使用能力。然而,如果没有可审性服务,机密性服务与完整性服务也会失效。 -

第3题:

阅读以下说明,回答问题1至问题3,将解答填入答题纸的对应栏内。【说明】信息安全是对信息、系统以及使用、存储和传输信息的硬件进行保护。信息安全通常是围绕信息的机密性、完整性和可用性来构建安全机制和防范安全风险。信息的机密性是指防正信息暴露给未经授权的人或系统,只确保具有权限的人或系统可以访问信息的特定集合。信息的完整性是指信息在利用、传输、存储等过程中不被篡改、丢失、缺损等,同时还指信息处理方法的正确性。信息的可用性是指信息以及相关的信息资产在授权人需要的时候,可以立即获得。【问题1】(6分)

访问控制决定了谁访问系统、能访问系统的哪些资源和如何使用这些资源,目的是防止对信息系统资源的非授权访问和使用。“请按防御型和探测型将下列A~F种访问控制手段进行归类:防御型访词控制手段包括( );探测型访问控制手段包括( )。A.双供电系统。B.闭路监控C.职员雇佣手续D.访问控制软件E.日志审计F.安全知识培训【问题2】(4分)保密就是保证敏感信息不被非授权人知道。加密是指通过将信息编码而使得侵入者不能够阅读或理解的方法,目的是保护数据相信息。国家明确规定严格禁止直接使用国外的密码算法和安全产品,其主要原因有二( )和( )两个方面。备选答案:A.目前这些密码算法和安全产品都有破译手段B.国外的算法和产品中可能存在“后门”,要防止其在关键时刻危害我国安全.C.进口国外的算法和产品不利于我国自主研发和技术创新D.密钥不可以无限期使用,需要定期更换。购买国外的加密算法和产品,会产生高昂的费用。【问题3】任何信息系统都不可能避免天灾或者人祸,当事故发生时,要可以跟踪事故源、收集证据、恢复系统、保护数据。通常来说,高可用性的系统具有较强的容错能力,使得系统在排除了某些类型的保障后继续正常进行。容错途径及说明如图3-1所示,请将正确的对应关系进行连线。

答案:解析:【问题1】(1)ACDF (2)BE访问控制是对信息系统资源进行保护的重要措施,理解访问控制的基本概念有助于信息系统的拥有者选择和使用访问控制手段对系统进行防护。信息安全中一般采用包括防御型、探测型、矫正型以及管理型、技术型、操作型等六类访问控制手段。其中防御型访问控制手段主要用于阻止不良事件的发生,探测型访问控制手段用于探测已经发生的不良事件。 矫正型控制用于矫正已经发生的不良事件。管理型控制用于管理系统的开发、维护和使用,包括针对系统的策略、规程、行为规范、个人角色和义务、个人职能和人事安全决策。技术型控制是用于为信息技术系统和应用提供自动保护的硬件和软件控制手段。技术型控制应用于技术系统的应用中。操作型控制是用于保护操作系统和应用的日常规程和机制。它们主要涉及在人们(相对于系统)使用和操作中使用的安全方法。操作型控制影响到系统和应用的环境。【问题2】(3)A (4)B我国政府明确规定严格禁止直接使用国外的密码算法和安全产品,这是由于:国外禁止出口密码算法和产品,所谓出口的安全的密码算法国外都有破译手段,担心国外的算法和产品中存在“后门”,关键时刻危害我国信息安全。1999年国务院颁布商用密码管理条例,对密码的管理使用进行了具体规定。当前我国的信息安全系统由国家密码管理委员会统一管理。【问题3】

答案:解析:【问题1】(1)ACDF (2)BE访问控制是对信息系统资源进行保护的重要措施,理解访问控制的基本概念有助于信息系统的拥有者选择和使用访问控制手段对系统进行防护。信息安全中一般采用包括防御型、探测型、矫正型以及管理型、技术型、操作型等六类访问控制手段。其中防御型访问控制手段主要用于阻止不良事件的发生,探测型访问控制手段用于探测已经发生的不良事件。 矫正型控制用于矫正已经发生的不良事件。管理型控制用于管理系统的开发、维护和使用,包括针对系统的策略、规程、行为规范、个人角色和义务、个人职能和人事安全决策。技术型控制是用于为信息技术系统和应用提供自动保护的硬件和软件控制手段。技术型控制应用于技术系统的应用中。操作型控制是用于保护操作系统和应用的日常规程和机制。它们主要涉及在人们(相对于系统)使用和操作中使用的安全方法。操作型控制影响到系统和应用的环境。【问题2】(3)A (4)B我国政府明确规定严格禁止直接使用国外的密码算法和安全产品,这是由于:国外禁止出口密码算法和产品,所谓出口的安全的密码算法国外都有破译手段,担心国外的算法和产品中存在“后门”,关键时刻危害我国信息安全。1999年国务院颁布商用密码管理条例,对密码的管理使用进行了具体规定。当前我国的信息安全系统由国家密码管理委员会统一管理。【问题3】

容错不是指系统可以容忍任何一种故障,而是指系统在排除某些类型的故障后继续正常运行,具有高可用性的系统应该具有较强的容错能力。 提供容错的途径有:①使用空闲备件:配置一个备用部件,平时处于空闲状态,当原部件出现错误时则取代原部件的功能;②负载均衡:使用两个部件共同承担一项任务,当其中一个出现故障时,另外一个部件承担两个部件的全部负载;③镜像:两个部件执行完成相同的工作,当其中一个出现故障时,另外一个则继续工作;④复现:也称延迟镜像,即辅助系统从原系统接受数据存在延时;⑤热可更换:某一件部件出现故障,可以立即拆除该部件并换上一个好的部件,在这个过程中系统不中断运行。 -

第4题:

访问控制是信息安全管理的重要内容之一,以下关于访问控制规则的叙述中,() 是不正确的。

A.应确保授权用户对信息系统的正常访问

B.防止对操作系统的未授权访问

C.防止对外部网络未经授权进行访问,对内部网络的访问则没有限制

D.防止对应用系统中的信息未经授权进行访问

正确答案:C

-

第5题:

机密性服务必须和( )配合工作才能提供信息的保密,防止非授权用户访问信息。A.完整性服务

B.可用性服务

C.可审性服务

D.容错性服务答案:C解析:本题考查访问控制服务的知识。访问控制服务包括机密性服务、完整性服务、可用性服务和可审性服务。机密性服务提供信息的保密。正确地使用该服务,可以防止非授权用户访问信息。为了正确地实施该服务,机密性服务必须和可审性服务配合工作,后者用来标识各个访问者的身份,实施该功能,机密性服务能对抗访问攻击。完整性服务提供信息的正确性。正确地使用完整性服务,可使用户确信信息是正确的,未经非授权者修改过。如同机密性服务一样,完整性服务必须和可审性服务配合工作。可用性服务提供的信息是可用的。可用性使合法用户能访问计算机系统,存取该系统上的信息,运行各种应用程序。可审性服务并不能针对攻击提供保护,因此容易被人们疏忽。可审性服务必须和其他安全服务结合,从而使这些服务更加有效。可审性服务会增加系统的复杂性,降低系统的使用能力。然而,如果没有可审性服务,机密性服务与完整性服务也会失效。