商业间谍攻击计算机系统的主要目的是(单选)A.窃取商业信息B.窃取政治信息C.窃取技术信息

题目

商业间谍攻击计算机系统的主要目的是(单选)

A.窃取商业信息

B.窃取政治信息

C.窃取技术信息

相似考题

更多“商业间谍攻击计算机系统的主要目的是(单选)A.窃取商业信息B.窃取政治信息C.窃取技术信息 ”相关问题

-

第1题:

电子商务系统面临的安全威胁主要有( )。

A.黑客攻击、非授权访问、冒充合法用户、数据窃取

B.身份窃取、非授权访问、冒充合法用户、数据窃取

C.身份窃取、非授权访问、黑客攻击、数据窃取

D.身份窃取、黑客攻击、冒充合法用户、数据窃取

正确答案:B

-

第2题:

网络系统的潜在威胁包括哪些()A.网络行为期骗

B.黑客攻击

C.窃取私人信息

D.以上都是

参考答案:D

-

第3题:

即攻击者利用网络窃取工具经由网络传输的数据包,通过分析获得重要的信息()。

A.身份假冒

B.数据篡改

C.信息窃取

D.越权访问

正确答案:C

-

第4题:

以下关于DoS攻击的描述中,正确的是______。

A.以传播病毒为目的

B.以窃取受攻击系统上的机密信息为目的

C.以导致受攻击系统无法处理正常用户的请求为目的

D.以扫描受攻击系统上的漏洞为目的

正确答案:C

解析:DoS攻击在一个时间段内采用大量的服务请求消息,来攻击服务器,使得服务器无法响应合法用户的正常请求。所以,选项C为正确答案。 -

第5题:

DDOS(Distributed Denial of Service)攻击的目的是( )。

A.窃取账号 B.远程控制其他计算机 C.篡改网络上传输的信息 D.影响网络提供正常的服务

正确答案:D

-

第6题:

DDOS(Distributed Denial of Service)攻击的目的是(18)。A.窃取账号

B.远程控制其他计算机

C.篡改网络上传输的信息

D.影响网络提供正常的服务答案:D解析:DDOS的中文名叫分布式拒绝服务攻击,俗称洪水攻击,DoS的攻击方式有很多种,最基本的DoS攻击就是利用合理的服务请求来占用过多的服务资源,从而使合法用户无法得到服务的响应。 -

第7题:

DDoS攻击的目的是( )。A.窃取账户

B.远程控制其他计算机

C.影响网络提供正常的服务

D.篡改网络上传输的信息答案:C解析: -

第8题:

人为的安全威胁包括主动攻击和被动攻击,以下属于主动攻击的是( )。A.后门

B.流量分析

C.信息窃取

D.数据窥探答案:A解析:主动攻击涉及修改数据流或创建数据流,它包括假冒、重放、修改消息与拒绝服务。 被动攻击只是窥探、窃取、分析重要信息,但不影响网络、服务器的正常工作。 -

第9题:

嗅探攻击的危害包括窃取用户口令、窃取机密信息、危害网络其他主机安全和窥探底层协议信息。

正确答案:正确 -

第10题:

用直接侦听、截获信息、合法窃取、破译分析、从遗弃的媒体分析获取信息等手段窃取信息属于主动攻击。

正确答案:错误 -

第11题:

主动攻击攻击方法包括:窃取信息、中断、修改和伪造。

正确答案:错误 -

第12题:

判断题用直接侦听、截获信息、合法窃取、破译分析、从遗弃的媒体分析获取信息等手段窃取信息属于主动攻击。A对

B错

正确答案: 错解析: 暂无解析 -

第13题:

以下属于cracker行为的是()。

A、窃取信息

B、攻击银行网络

C、窃取网上帐号密码

D、发布恶意信息

E、改进系统

参考答案:ABCD

-

第14题:

以下关于DOS拒绝服务攻击的描述中,正确的是(52)。

A.以窃取受攻击系统上的机密信息为目的

B.以扫描受攻击系统上的漏洞为目的

C.以破坏受攻击系统上的数据完整性为目的

D.以导致受攻击系统无法处理正常请求为目的

正确答案:D

解析:DOS拒绝服务攻击指的是在同——时间段内采用大量的服务请求消息来攻击某服务器,使该服务器无法响应合法用户的正常请求。所以DOS攻击可以导致受攻击系统无法处理正常用户的请求为目的。 -

第15题:

●DDoS攻击的目的是(58)。

(58)

A.窃取账户

B.远程控制其他计算机

C.影响网络提供正常的服务

D.篡改网络上传输的信息

正确答案:C

-

第16题:

跨客(CRACKER)进入系统的目的是:(单选)

A.进行系统维护

B.主要处于好奇

C.主要是为了窃取和破坏信息资源

答案:C

-

第17题:

主动攻击攻击方法包括:窃取信息、中断、修改和伪造。A.错误

B.正确

参考答案:A

-

第18题:

用户登录了网络系统,越权使用网络信息资源,这属于( )。A.身份窃取

B.非授权访问

C.数据窃取

D.破坏网络的完整性答案:B解析:本题考查网络安全的知识。目前网络计算机中安全威胁主要有:身份窃取身份假冒、数据窃取、破坏数据的完整性,操作否认、非授权访问、拒绝服务、病毒等。其具体表现如下。·身份窃取:指用户的身份在通信时被他人非法截取。·非授权访问:指对网络设备及信息资源进行非正常使用或越权使用等。·身份假冒:主要指利用各种假冒或欺骗的手段非法获得合法用户的使用权限,以达到占用合法用户资源的目的。·数据窃取:指非法用户截取通信网络中的某些重要信息。·破坏数据的完整性:指使用非法手段,删除,修改,重发某些重要信息,以干扰用户的正常使用。·拒绝服务:指通信被终止或实时操作被延迟。·操作否认:指通信的双方有一方事后否认曾参与某次活动。·病毒;指通过网络传播病毒等。 -

第19题:

攻击计算机或网络系统,使得其资源变得不可用或不能用,属于( )攻击类型。A.中断

B.篡改

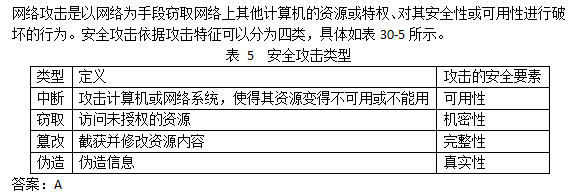

C.窃取

D.伪造答案:A解析:

-

第20题:

信息窃取是指未经授权的攻击者非法访问信息系统,窃取信息的情况,一般可以通过在不安全的传输通道上截取正在传输的信息或者利用密码分析工具破解口令等实现。

正确答案:正确 -

第21题:

黑客入侵对方信息系统后,可以采取窃取机密信息、传播计算机病毒、散布虚假信息等形式对敌方进行攻击。黑客对敌方网络的攻击目的,主要包括()。

- A、威胁

- B、干扰

- C、瘫痪

- D、摧毁

正确答案:A,B,C,D -

第22题:

美国《商业间谍法案》使得在美国窃取商业机密是合法的。()

正确答案:错误 -

第23题:

单选题黑客造成的主要安全隐患包括()。A破坏系统、窃取信息及伪造信息

B攻击系统、获取信息及假冒信息

C进入系统、损毁信息及谣传信息

D通过内部系统进行攻击

正确答案: A解析: 暂无解析