下列情况中,不属于破坏数据的可用性的攻击是____。A.修改别人对某个数据文件的使用权限B.向某个网站发送大量垃圾邮件C.有意给别人发送带有病毒的电子邮件D.数据在传输中途被窃听

题目

下列情况中,不属于破坏数据的可用性的攻击是____。

A.修改别人对某个数据文件的使用权限

B.向某个网站发送大量垃圾邮件

C.有意给别人发送带有病毒的电子邮件

D.数据在传输中途被窃听

相似考题

参考答案和解析

更多“下列情况中,不属于破坏数据的可用性的攻击是____。A.修改别人对某个数据文件的使用权限B.向某 ”相关问题

-

第1题:

关于安全攻击说法错误的是

A.中断指系统资源遭到破坏,是对可用性的攻击

B.截取是指未授权的实体得到资源访问权,是对机密性的攻击

C.修改是指未授权实体不仅得到访问权,还篡改了资源,是对可靠性的攻击

D.捏造是未授权实体向系统内插入伪造对象,是对合法性的攻击

正确答案:C

解析:考查安全攻击4种类型。网络安全的4个基本要素有:机密性、完整性、可用性和合法性。 -

第2题:

在网络安全中,中断攻击者通过破坏网络系统的资源来进行攻击,破坏了信息的(36)。窃取是对(37)的攻击。DoS攻击破坏了信息的(38)。

A.可用性

B.保密性

C.完整性

D.真实性

正确答案:D

解析:安全威胁是指某个人、物、事件或概念对某一资源的保密性、完整性、可用性或合法使用所造成的危险。

基本的安全威胁有以下几种:

. 信息泄漏。信息被泄漏或透露给某个非授权的人或实体,这种威胁来自诸如窃听、搭线,或其他更加错综复杂的信息探测攻击。

. 整性破坏。数据的一致性通过非授权的增删、修改或破坏而受到损坏。

. 业务拒绝。对信息或其他资源的合法访问被无条件的阻止。这可能由以下攻击所致:攻击者通过对系统进行非法的、根本无法成功的访问尝试而产生过量的负荷,从而导致系统的资源在合法用户看来是不可使用的。也可能由于系统在物理上或逻辑上受到破坏而中断业务。

. 非法使用。某一资源被某个非授权的人或以某一非授权的方式使用。

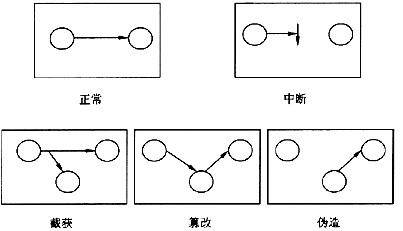

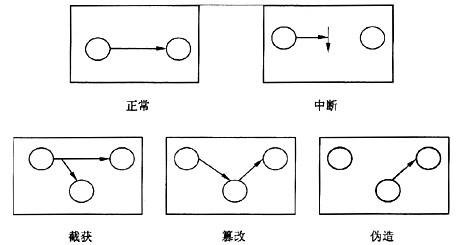

对一个计算机系统或网络安全的攻击,最好通过观察正在提供信息的计算机系统的功能来表征。通常有四种攻击类型,如下图所示。

. 中断:系统的资源被破坏或变得不可利用或不能使用,这是对可用性的攻击。

. 窃取:以未授权的方式获得了对资源的访问,这是对保密性的攻击。

. 篡改:截获并且修改了资源,这是对完整性的攻击。

. 伪造:以未授权方式将伪造的对象插入系统,这是对真实性的攻击。

DoS的英文全称是Denial of Service,也就是“拒绝服务”的意思。从网络攻击的各种方法和所产生的破坏情况来看,DoS算是一种很简单但又很有效的进攻方式。它的目的就是拒绝你的服务访问,破坏组织的正常运行,最终它会使你的部分Internet连接和网络系统失效。DoS的攻击方式有很多种,最基本的DoS攻击就是利用合理的服务请求来占用过多的服务资源,从而使合法用户无法得到服务。

可以看出DoS攻击的基本过程:首先攻击者向服务器发送众多的带有虚假地址的请求,服务器发送回复信息后等待回传信息,由于地址是伪造的,所以服务器一直等不到回传的消息,分配给这次请求的资源就始终没有被释放。当服务器等待一定的时间后,连接会因超时而被切断,攻击者会再度传送新的一批请求,在这种反复发送伪地址请求的情况下,服务器资源最终会被耗尽。

DoS的目的是拒绝服务访问,因此是对信息可用性的破坏。 -

第3题:

在网络安全中,中断指攻击者破坏网络系统的资源,使之变成无效的或无用的。这是对

A.可用性的攻击

B.保密性的攻击

C.完整性的攻击

D.真实性的攻击

正确答案:A

解析:中断攻击属于可用性的攻击,如对一些硬件进行破坏、切断通信线路或禁用文件管理系统。 -

第4题:

阻断攻击是一种针对可用性的攻击,可使系统资源被破坏,无法供用户使用。

此题为判断题(对,错)。

正确答案:√

-

第5题:

下列情况中,破坏了数据的完整性的攻击()。A.假冒他人地址发送数据

B.不承认做过信息的递交行为

C.给别人的数据插入无用的信息

D.数据在传输中被窃听

参考答案:C

-

第6题:

下列攻击行为中属于典型被动攻击的是( ) 。

A. 拒绝服务攻击

B. 会话拦截

C. 系统干涉

D. 修改数据命令

答案: C:

主动攻击,一般为故意的攻击行为,会破坏原本的传输内容或过程。

-

第7题:

下列哪项属于网络被动式攻击行为A.攻击者对系统数据修改失败

B.攻击者对系统数据删除失败

C.攻击者对系统数据进行收集

D.攻击者对系统数据伪造失败答案:C解析:被动式攻击主要是对数据进行分析和收集。 -

第8题:

网络攻击方式多种多样,从单一方式向多方位、多手段、多方法结合化发展。( )是指攻击者在非授权的情况下,对用户的信息进行修改,如修改电子交易的金额。A.信息泄漏攻击

B.完整性破坏攻击

C.拒绝服务攻击

D.非法使用攻击答案:B解析:完整性是指保护数据不被未经授权者修改、建立、嵌入、删除、重复传送或者由于其他原因使原始数据被更改。 -

第9题:

()是指攻击者在非授权的情况下,对用户的信息进行修改,如修改电子交易的金额。

- A、信息泄漏攻击

- B、完整性破坏攻击

- C、拒绝服务攻击

- D、非法使用攻击

正确答案:B -

第10题:

计算机病毒通常要破坏系统中的某些文件,它()

- A、属于主动攻击,破坏信息的可用性

- B、属于主动攻击,破坏信息的可审性

- C、属于被动攻击,破坏信息的可审性

- D、属于被动攻击,破坏信息的可用性

正确答案:A -

第11题:

判断题在恢复表空间或数据文件时,如果表空间的所有数据文件全部损坏,则使用RECVOVERTABLESPACE命令,如果只是某个数据文件出现损坏,则使用RECVOVERDATAFILE命令。A对

B错

正确答案: 对解析: 暂无解析 -

第12题:

单选题()是指攻击者在非授权的情况下,对用户的信息进行修改,如修改电子交易的金额。A信息泄漏攻击

B完整性破坏攻击

C拒绝服务攻击

D非法使用攻击

正确答案: D解析: 暂无解析 -

第13题:

下列关于安全攻击说法正确的是( )。

A.中断是对完整性的攻击

B.修改是对可用性的攻击

C.截取是未授权实体向系统中插入伪造的数据

D.捏造是对合法性的攻击

正确答案:D

解析:网络安全的基本要素是实现信息的机密性、完整性、可用性和合法性。中断是对可用性的攻击,修改是对完整性的攻击,截取是对机密性的攻击,捏造是对合法性的攻击。 -

第14题:

窃取是对(31)的攻击。DDoS攻击破坏了(32)。

A.可用性

B.保密性

C.完整性

D.真实性

正确答案:B

解析:对一个计算机系统或网络安全的攻击,最好通过观察正在提供信息的计算机系统的功能来表征。通常有四种一般类型的攻击,如下图所示。

. 中断:系统的资源被破坏或变得不可利用或不能使用,这是对可用性的攻击。

. 窃取:以未授权的方式获得了对资源的访问,这是对保密性的攻击。

. 篡改;截获并且修改了资源,这是对完整性的攻击。

. 伪造:以未授权方式将伪造的对象插入系统,这是对真实性的攻击。

分布式拒绝服务攻击(DDoS)是目前黑客经常采用而难以防范的攻击手段。DoS的攻击方式有很多种,最基本的DoS攻击就是利用合理的服务请求来占用过多的服务资源,从而使合法用户无法得到服务的响应。DDoS攻击手段是在传统的DoS攻击基础之上产生的一类攻击方式。单一的DoS攻击一般是采用一对一方式的,当攻击目标CPU速度低、内存小或者网络带宽小等各项性能指标不高时,它的效果是明显的。

随着计算机与网络技术的发展,计算机的处理能力迅速增长、内存大大增加。同时也出现了千兆级别的网络,这使得DoS攻击的困难程度加大了,目标对恶意攻击包的“消化能力”加强了不少。例如攻击软件每秒钟可以发送3000个攻击包,但我的主机与网络带宽每秒钟可以处理10000个攻击包,这样一来攻击就不会产生什么效果。这时候分布式的拒绝服务攻击手段(DDoS)就应运而生了。它的原理很简单,如果说计算机与网络的处理能力加大了10倍,用一台攻击机来攻击不再能起作用的话,攻击者使用10台攻击机同时攻击呢?用100台呢?DDoS就是利用更多的傀儡机来发起进攻,以比从前更大的规模来进攻受害者。

被DDoS攻击时的现象如下:

. 被攻击主机上有大量等待的TCP连接;

. 网络中充斥着大量的无用的数据包,源地址为假;

. 制造高流量无用数据,造成网络拥塞,使受害主机无法正常和外界通信;

. 利用受害主机提供的服务或传输协议上的缺陷,反复高速的发出特定的服务请求,使受害主机无法及时处理所有正常请求;

. 严重时会造成系统死机。 -

第15题:

下列攻击行为中,(53)属于被动攻击行为。

A.连续不停Ping某台主机

B.伪造源IP地址发送数据包

C.在非授权的情况下使用抓包工具抓取数据包

D.将截获的数据包重发到网络中

正确答案:C

中断、篡改数据、伪造数据、重放攻击、拒绝服务攻击(对某台主机发送大量ping流量)都属于主动攻击。C选项利用抓包工具抓包,属于被动攻击行为。 -

第16题:

在网络安全中,篡改是对信息(50)的攻击,DoS攻击破坏了信息的(51)。

A.可用性

B.保密性

C.完整性

D.合法性

正确答案:C

-

第17题:

在恢复操作中,使用的最重要的结构是(),包括两个或者更多预先分配好的文件,存储了对数据库所做的修改。A.联机重做日志文件

B.归档日志文件

C.归档数据文件

D.联机数据文件

参考答案:A

-

第18题:

病毒的破坏方式为()。A.修改数据

B.攻击BIOS

C.攻击CPU

D.删除内存

参考答案:A, B

-

第19题:

窃取是对( )的攻击,DDos攻击破坏了(42)。A.可用性

B.保密性

C.完整性

D.真实性答案:A解析:窃取是攻击者绕过系统的保密措施得到可用的信息。DDos就是用分布式的方法,用多台机器进行拒绝服务攻击,从而使服务器变得不可用。 -

第20题:

破坏可用性的网络攻击是()

- A、向网站发送大量垃圾信息,使网络超载或瘫痪

- B、破译别人的密码

- C、入侵者假冒合法用户进行通信

- D、窃听

正确答案:A -

第21题:

在SQL Server Management Studio中,对SQL Server数据文件的维护包括()

- A、修改数据文件自动增长方式

- B、修改数据文件的物理文件名

- C、修改数据文件的文件类型

- D、修改数据文件的存储位置

正确答案:A -

第22题:

单选题在SQL Server Management Studio中,对SQL Server数据文件的维护包括()A修改数据文件自动增长方式

B修改数据文件的物理文件名

C修改数据文件的文件类型

D修改数据文件的存储位置

正确答案: D解析: 暂无解析 -

第23题:

单选题破坏可用性的网络攻击是()A向网站发送大量垃圾信息,使网络超载或瘫痪

B破译别人的密码

C入侵者假冒合法用户进行通信

D窃听

正确答案: A解析: 暂无解析