R2与Rl之间采用预共享密钥“12345678”建立IPSec安全关联,请完成下面配置命令。Rl(eonfig)crypt isakmp key 12345678 address(9 )R2(config)crypt isakmp key 12345678 address(10)

题目

R2与Rl之间采用预共享密钥“12345678”建立IPSec安全关联,请完成下面配置命令。

Rl(eonfig)crypt isakmp key 12345678 address(9 )

R2(config)crypt isakmp key 12345678 address(10)

相似考题

参考答案和解析

(9)172.30.2.2 (10)172.30.1.2 解析:问题三中,R2与R1之间采用预共享密钥“12345678”建立IPSec安全关联,在两个空处填上R2和R1的IP地址。

更多“R2与Rl之间采用预共享密钥“12345678”建立IPSec安全关联,请完成下面配置命令。Rl(eonfig)crypt isa ”相关问题

-

第1题:

试题五(共15分)

阅读以下说明,回答问题1至问题2,将解答填入答题纸对应的解答栏内。

【说明】

某公司总部内采用RIP协议,网络拓扑结构如图5-1所示。根据业务需求,公司总部的192.168.40.0/24网段与分公司192.168.100.0/24网段通过VPN实现互联。

在网络拓扑图中的路由器各接口地址如表5-1所示:

【问题1】(6分,每空1分)

根据网络拓扑和需求说明,完成路由器R2的配置:

R2config t

R2 (config)interface seria1 0/0

R2 (config-if)ip address (1) (2)

R2 (config-if)no shutdown

R2(config-if)exit

R2 (config)ip routing

R2(config)router(3) ;(进入RIP协议配置子模式)

R2 (config-router)network (4)

R2 (config-router)network (5)

R2 (config-router)network (6)

R2 (config-router)version 2 :(设置RIP协议版本2)

R2(config-router)exit

【问题2】(9分,每空1.5分)

根据网络拓扑和需求说明,完成(或解释)路由器R1的配置。

Rl(config) interface seria1 0/0

Rl(config-if) ip address (7) (8)

Rl(config-if) no shutdown

Rl(config)ip route 192.168.100.0 0.0.0.255 202.100.2.3 ;(9)

Rl(config)crypto isakmp policy 1

Rl (config-isakmp)authentication pre-share ;(1 0)

Rl(config-isakmp)encryption 3des ;加密使用3DES算法

Rl(config-isakmp)hash md5 ;定义MD5算法

Rl(config)crypto isakmp key test123 address (11) ;设置密钥为test123和对端地址

Rl(config)crypto isakmp transform-set link ah-md5-h esp-3des;指定VPN的加密和认证算法。

Rl(config)accress-list 300 permit ip 192.168.100.0 0.0.0.255 ;配置ACL

Rl(config)crypto map vpntest 1 ipsec-isakmp ;创建crypto map名字为vpntest

Rl(config-crypto-map)set peer 202.100.2.3 ;指定链路对端lP地址

Rl(config-crypto-map)set transfrom-set link ;指定传输模式link

Rl(config-crypto-map)match address 300 ;指定应用访控列表

Rl(config) interface seria10/0

Rl(config)crypto map(12) ;应用到接口

正确答案:【问题1】(6分)

(1) 192.168.10.2

(2) 255.255.255.0

(3) RIP

(4) 192.168.10.0

(5) 192.168.20.0

(6) 192.168.30.0

【问题2】(9分)

(7) 212.34.17.9

(8) 255.255.255.224

(9)配置静态路由(指向VPN的对端)

(10)定义预共享密钥

(11) 202.100.2.3

(12) vpntest -

第2题:

根据网络拓扑和要求,完成路由器R2上的静态路由配置。

R2(eonfig)ip route(5)255.255.255.0 192.168.1.1

R2(eonfig)ip mute 10.10.30.0 255.255.255.0(6)

R2(config)ip route 10.10.10.0 255.255.255.0 192.168.2.2

正确答案:(5)10.10.20.0 (6)192.168.1.1

(5)10.10.20.0 (6)192.168.1.1 解析:由拓扑图可以看出R2通过R1的EO:192.168.1.1连接10.10.20.0和10.10.30.0网络,通过R3的E0:192.168.2.2连接10.10.10.0网络。 -

第3题:

阅读以下说明,回答问题1至问题4,将解答填入答题纸对应的解答栏内。

【说明】

某公司上网用户较少(约50台上网机器),因此公司网管申请了公网IP地址(117.112.2.101/30),拟通过NAT方式结合ACL提供公司内部员工上网,公司内网IP地址段为192.168.1.0/24。

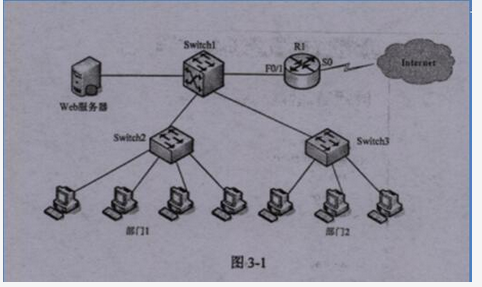

该公司的网络拓扑结构如图3-1所示。

【问题2】(6分)

为了完成对路由器R1的管理,按照题目要求对路由器R1进行相关配置,请补充完成下列配置命令。

Router(config)# (6)

Rl(config)# enable password abc001//配置全局配置模式的明文密码为"abc001"

Rl(config)#interface f0/1

Rl(config-if)#ip address 192.168.1.1 255.255.255.0 //为F0/1接口配置IP地址

Rl(config-if)# (7) // 激活端口

Rl(config-if)#interface s0 // 进入s0的接口配置子模式

Rl(config-if)#ip address (8) // 为s0接口配置IP地址

.....

......

Rl(config)#line vty04

Rl(config-line)#login

Rl(config-Iine)#password abc001 // 配置vty口令为“abc001”

.....

Rl(config)# (9) // 进入Console口的配置子模式

Rl(config-Iine)#login

Rl(config-Iine)#password abc001,// 配置Console控制口口令为“abc001"

......

Rl(config)# (10) password-encryption // 为所有口令加密

Rl# (11) running-config // 查看配置信息答案:解析:6.hostname R1

7.no shudown

8. 117.112.2.101 255.255.255.252

9.line console 0

10. service

11.show -

第4题:

试题四(共15分)

阅读以下说明,回答问题1至问题5,将解答填入答题纸对应的解答栏内。

【说明】

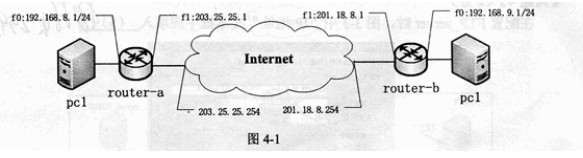

某公司两分支机构之间的网络配置如图4-1所示,为保护通信安全,在路由器router-a和router-b上配置IPSec安全策略,对192.168.8.0/24网段和 192.168.9.0/24网段之间的数据进行加密处理。

【问题1】(3分)

为建立两分支机构之间的通信,请完成下面的路由配置命令。

router-a (config) iproute 0.0.0.0 0.0.0.0 (1)

router-b(config)iproute 0.0.0.0 0.0.0.0 (2)

【问题2】(3分)

下面的命令是在路由器router-a中配置IPSec隧道。请完成下面的隧道配置命令。

router-a(config) crypto tunnel tun1 (设置IPSec隧道名称为tunl)

router-a(config-tunnel) peer address (3) (设置隧道对端IP地址,

router-a(config-tunnel)local address (4) 设置隧道本端IP地址)

router-a(config-tunnel) set auto-up (设置为自动协商)

router-a(config-tunnel) exit (退出隧道设置)

【问题3】(3分)

router-a 与 router-b之间采用预共享密钥“12345678”建立IPSec关联,请完成下面

配置router-a(config) cryptike key 12345678 address

router_a(config)cryt ike key 12345678 addresS (5)

router-b(config) crypt ike key 12345678 address (6)

【问题4】(3分)

下面的命令在路由器router-a中配置了相应的IPSec策略,请说明该策略的含义。

router-a(config) crypto policypl

router-a(config-policy) flow

192.168.8.0255.255.255.0192.168.9.0.255.255.255.255.0

ip tunnel tunl

router-a(config-policy)exit

【问题5】(3分)

下面的命令在路由器router-a中配置了相应的IPSec提议。

router-a(config) crypto ipsec proposal secpl

router-a(config-ipsec-prop) esp 3des shal

router-a(config-ipsecprop)exit

该提议表明:IPSec采用ESP报文,加密算法 (7) ,认证算法采用 (8) 。

正确答案:

试题四分析

本题考查考生在路由器上配置IPSec安全策略的实际操作能力。

【问题1】

本问题考查如何在两个路由器上配置默认路由,从图4-1中可以得到router-a的默认路由是203.25.25.254,router-b的默认路由是201.18.8.254。

【问题2】

本问题考查如何在router-a上配置IPSec隧道,对端IP地址应该是router-b的f1口地址201.18.8.1,本地地址是router-b的fl口地址203.25.25.1。

【问题3】

本问题考查如何在router-a与router-b之间预设共享密钥,address后面是对端的id,默认是对端的IP地址。

【问题4】

本问题考查如何配置相应的IPSec策略,该策略说明从192.168.8.0/24子网到

1 92.168.9.0/24子网的所有IP报文经由IPSec隧道到达。

【问题5】

本问题考查如何配置IPSec提议,提议表明IPSec采用ESP报文,加密算法采用

3DES,认证算法采用SHA-1。

参考答案

【问题1】

(1) 203.25.25.254(2) 201.18.8.254

【问题2】

(3) 201.18.8.1(4) 203.25.25.1

【问题3]

(5) 201.18.8.1(6) 203.25.25.1

【问题4]

从192.168.8.0/24子网到192.168.9.0/24子网的所有IP报文经由IPSec隧道到达。

【问题5】

(7) 3DES(8) SHA-1

-

第5题:

下面的命令在路由器Rl中建立IKE策略,请补充完成命令或说明命令的含义。

Rl(config)crypto isakmp policy 110 进入ISAKMP配置模式

R1(config-isakmp)样encryption des(5)

R1(config-isakmp)(6)采用MD5散列算法

R1(config-isakmp)authentication pre-share(7)

Rl(config-isakmp)group 1

R1(config-isakmp)lifetime(8)安全关联生存期为l天

正确答案:(5)使用DES加密算法 (6)hash md5 (7)使用预共享密钥认证方式 (8)86400

(5)使用DES加密算法 (6)hash md5 (7)使用预共享密钥认证方式 (8)86400 解析:问题二考查IKE策略,Internet密钥交换协议(IKE)是用于交换和管理在VPN中使用的加密密钥的。到目前为止,它依然存在安全缺陷。基于该协议的重要的现实意义,简单地介绍了它的工作机制,并对它进行了安全性分析;对于抵御中间人攻击和DoS攻击,给出了相应的修正方法;还对主模式下预共享密钥验证方法提出了新的建议;最后给出了它的两个发展趋势:JFK和IKEv2。