攻击者一般通过______来远程获取用户的计算机信息。A.蠕虫病毒B.木马病毒C.宏病毒D.CIH病毒

题目

攻击者一般通过______来远程获取用户的计算机信息。

A.蠕虫病毒

B.木马病毒

C.宏病毒

D.CIH病毒

相似考题

更多“攻击者一般通过______来远程获取用户的计算机信息。A.蠕虫病毒B.木马病毒C.宏病毒D.CIH病毒”相关问题

-

第1题:

● 攻击者一般通过 (58) 来远程获取用户的计算机信息。

(58)

A. 蠕虫病毒

B. 木马病毒

C. 宏病毒

D. CIH 病毒

正确答案:B

试题(58)分析

本题考查计算机的基础知识。

蠕虫代毒主要是利用计算机系统的漏洞进行自动传播复制。木马病毒是通过一段特定的程序(木马程序)来控制一台计算机,因此能够远程获取用户的计算机信息。宏病毒是一种寄存在文档或者模板的宏中的计算机病毒,如Word宏病毒。CIH病毒是一种能够破坏计算机系统硬件的恶性病毒。

参考答案

(58) B

-

第2题:

●熊猫烧香(尼姆亚)病毒属于(16)。

(16)A.脚本病毒

B.木马病毒

C.蠕虫病毒

D.宏病毒

正确答案:C

-

第3题:

()病毒可以自行复制,并通过网络连接将病毒副本从一台计算机发送到其他计算机中。A.引导区病毒

B.文件型病毒

C.蠕虫病毒

D.宏病毒

参考答案:C

-

第4题:

能够复制自身的计算机病毒是()。A.宏病毒

B.CIH病毒

C.蠕虫病毒

D.木马病毒

参考答案:C

-

第5题:

●通过内部发起连接与外部主机建立联系,由外部主机控制并盗取用户信息的恶意代码为(56)。

(56)

A.特洛伊木马

B.蠕虫病毒

C.宏病毒

D.CIH病毒

正确答案:A

-

第6题:

管理员用杀毒软件扫描系统,发现有Macro.Word.Apr30的病毒感染,则这种病毒属于( )A.引导区病毒

B.宏病毒

C.木马病毒

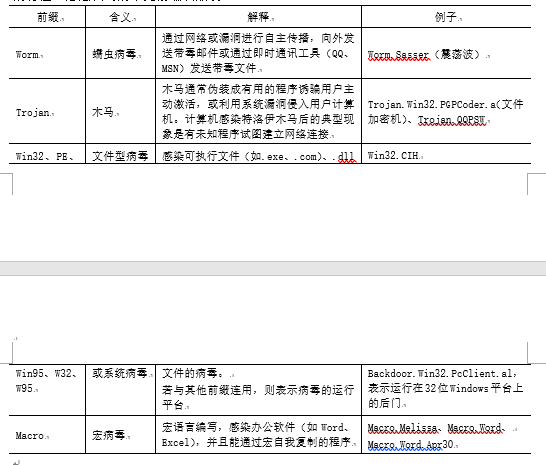

D.蠕虫病毒答案:B解析:恶意代码的一般命名格式为:恶意代码前缀.恶意代码名称.恶意代码后缀。恶意代码前缀是根据恶意代码特征起的名字,具有相同前缀的恶意代码通常具有相同或相似的特征。恶意代码的常见前缀名如表。

-

第7题:

在常见的计算机病毒中,木马病毒一般和()病毒成对出现,前者负责侵入用户电脑,后者通过木马病毒控制该电脑。

- A、黑客

- B、熊猫烧香

- C、蠕虫

- D、宏病毒

正确答案:A -

第8题:

经常感染Office系列文件,然后通过Office通用模板进行传播的病毒一般为()。

- A、木马病毒

- B、蠕虫病毒

- C、宏病毒

- D、脚本病毒

正确答案:C -

第9题:

能够复制自身的计算机病毒是()。

- A、宏病毒

- B、CIH病毒

- C、蠕虫病毒

- D、木马病毒

正确答案:C -

第10题:

单选题()是专门窃取用户隐私资料的病毒,通过网络进行传播,一旦中毒,用户电脑会被监控,一举一动都被别人尽收眼底。A蠕虫病毒

B宏病毒

CCIH病毒

D木马病毒

正确答案: C解析: 暂无解析 -

第11题:

单选题入侵计算机的病毒形式多样。既有单用户微型机上常见的某些计算机病毒,如感染磁盘系统区的引导型病毒和感染可执行文件的文件型病毒,也有专门攻击计算机网络的网络型病毒,如()。A特洛伊木马病毒及蠕虫病毒

B宏病毒和恶意插件

C邮件炸弹和CIH等

D蠕虫病毒和灰鸽子等

正确答案: C解析: 暂无解析 -

第12题:

单选题经常感染Office系列文件,然后通过Office通用模板进行传播的病毒一般为()。A木马病毒

B蠕虫病毒

C宏病毒

D脚本病毒

正确答案: B解析: 暂无解析 -

第13题:

熊猫烧香(尼姆亚)病毒属于()。

A.脚本病毒

B.木马病毒

C.蠕虫病毒

D.宏病毒

正确答案:C

-

第14题:

()是一种基于远程控制的黑客工具,它通常寄生于用户的计算机系统中,盗窃用户信息,并通过网络发送给黑客。A.文件病毒

B.木马

C.引导型病毒

D.蠕虫

参考答案:B

-

第15题:

计算机病毒的种类包括()。A.CIH

B.安病毒

C.蠕虫病毒

D.木马病毒

参考答案:A, B, C, D

-

第16题:

通过分布式网络来扩散传播特定信息或错误,破坏网络中的信息或造成网络中断的病毒被称为( )。

A.电子邮件病毒

B.特洛伊木马

C.宏病毒

D.计算机蠕虫

正确答案:D

-

第17题:

入侵计算机的病毒形式多样。既有单用户微型机上常见的某些计算机病毒,如感染磁盘系统区的引导型病毒和感染可执行文件的文件型病毒,也有专门攻击计算机网络的网络型病毒,如()。A.特洛伊木马病毒及蠕虫病毒

B.宏病毒和恶意插件

C.邮件炸弹和CIH等

D.蠕虫病毒和灰鸽子等

参考答案:A

-

第18题:

()是专门窃取用户隐私资料的病毒,通过网络进行传播,一旦中毒,用户电脑会被监控,一举一动都被别人尽收眼底。

- A、蠕虫病毒

- B、宏病毒

- C、CIH病毒

- D、木马病毒

正确答案:D -

第19题:

在常见的计算机病毒中,“熊猫烧香”也是一种蠕虫病毒的变种,它是蠕虫和()的结合体。

- A、黑客病毒

- B、木马病毒

- C、宏病毒

- D、脚本病毒

正确答案:B -

第20题:

入侵计算机的病毒形式多样。既有单用户微型机上常见的某些计算机病毒,如感染磁盘系统区的引导型病毒和感染可执行文件的文件型病毒,也有专门攻击计算机网络的网络型病毒,如()。

- A、特洛伊木马病毒及蠕虫病毒

- B、宏病毒和恶意插件

- C、邮件炸弹和CIH等

- D、蠕虫病毒和灰鸽子等

正确答案:A -

第21题:

单选题在常见的计算机病毒中,木马病毒一般和()病毒成对出现,前者负责侵入用户电脑,后者通过木马病毒控制该电脑。A黑客

B熊猫烧香

C蠕虫

D宏病毒

正确答案: A解析: 暂无解析 -

第22题:

单选题在常见的计算机病毒中,“熊猫烧香”也是一种蠕虫病毒的变种,它是蠕虫和()的结合体。A黑客病毒

B木马病毒

C宏病毒

D脚本病毒

正确答案: C解析: 暂无解析 -

第23题:

单选题能够复制自身的计算机病毒是()。A宏病毒

BCIH病毒

C蠕虫病毒

D木马病毒

正确答案: C解析: 暂无解析