NMap是一个网络连接端扫描软件,用来扫描网上电脑开放的网络连接端。【问题1】命令nmap -sS 10.0.0.1表示的含义是?(2分)【问题2】简述这类扫描的过程。(3分)简述这类扫描的优点。(3分)【问题3】如何检测SYN flooding攻击?(2分)

题目

相似考题

更多“NMap是一个网络连接端扫描软件,用来扫描网上电脑开放的网络连接端。【问题1】命令nmap -sS 10.0.0.1表示的含义是?(2分)【问题2】简述这类扫描的过程。(3分)简述这类扫描的优点。(3分)【问题3】如何检测SYN flooding攻击?(2分)”相关问题

-

第1题:

著名的Nmap软件工具不能实现下列哪一项功能()。A.端口扫描

B.高级端口扫描

C.安全漏洞扫描

D.操作系统类型探测

参考答案:B

-

第2题:

以target.test.com所在网络上的所有个IP地址为目标,通过秘密SYN扫描方式,探测所有活动主机的命令为()。A.nmap -ss -o target.test.com/24

B.nmap -sU -O target.test.com/24

C.nmap -sS -O target.test.com/24

D.nmap -iR -O target.test.com/24

参考答案:C

-

第3题:

Nmap是基于命令行式的工具,可以通过不同参数定义扫描规则,如果使用TCP同步扫描(TCPSYN),需要添加的参数为()。A.-sU

B.-sP

C.-sS

D.-sA

参考答案:C

-

第4题:

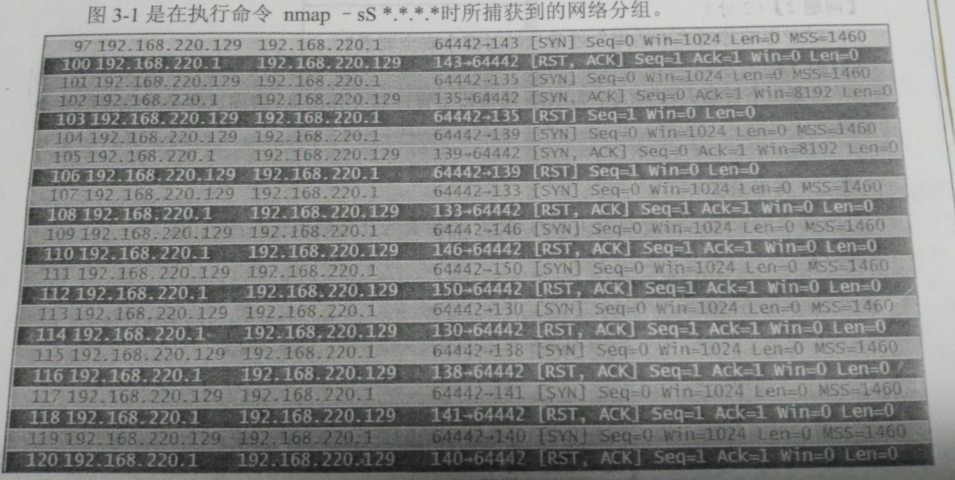

阅读下列说明,回答问题1 至问题7,将解答写在答题纸的对应栏内。【说明】扫描技术是网络攻防的一种重要手段,在攻和防当中都有其重要意义。nmap是一个开放源码的网络扫描工具,可以查看网络系统中有哪些主机在运行以及哪些服务是开放的。 nmap 工具的命令选项: sS 用于实现 SYN 扫描,该扫描类型是通过观察开放端口和关闭端口对探测分组的响应来实现端口扫描的。请根据图 3-1 回答下列问题

【问题1】 (2分)此次扫描的目标主机的IP地址是多少?

【问题2】(2 分)SYN 扫描采用的传输层协议名字是什么?

【问题 3】 (2分)

SYN 的含义是什么?

【问题 4】 (4分)

目标主机开放了哪几个端口?简要说明判断依据。

【问题 5】(3分)

每次扫描有没有完成完整的三次握手?这样做的目的是什么?

【问题 6】(5分)

补全表 3-1 所示的防火墙过滤器规则的空(1) - (5),达到防火墙禁止此类扫描流量进入和流出网络 ,同时又能允许网内用户访问外部网页服务器的目的。

【问题 7】 (2 分)简要说明为什么防火墙需要在迸出两个方向上对据数据包进行过滤。答案:解析:答案:TCP SYN扫描,也叫半打开扫描。这种扫描方法并没有建立完整的TCP连接。客户端首先向服务器发送SYN分组发起连接。从图中可以看出,源主机地址为192.168.220.129;目标主机为192.168.220.1。

答案:TCP协议 TCP SYN扫描是基于TCP协议的三次握手机制进行的。

答案:同步信号,是TCP/IP建立连接时使用的握手信号。 SYN(synchronous):同步信号,是TCP/IP建立连接时使用的握手信号。在客户机和服务器之间建立正常的TCP网络连接时,客户机首先发出一个SYN消息,服务器使用SYN+ACK应答表示接收到了这个消息,最后客户机再以ACK消息响应。这样在客户机和服务器之间才能建立起可靠的TCP连接,数据才可以在客户机和服务器之间传递。

答案:目标主机开放的端口为:135端口,139端口。 判断依据:如果端口开放,目标主机会响应扫描主机的SYN/ ACK连接请求;如果端口关闭,则目标主机回向扫描主机发送RST的响应。 TCP SYN扫描,也叫半打开扫描。这种扫描方法并没有建立完整的TCP连接。客户端首先向服务器发送SYN分组发起连接,如果收到一个来自服务器的SYN/ACK应答,那么可以推断该端口处于监听状态。如果收到一RST/ACK分组则认为该端口不在监听。而客户端不管收到的是什么样的分组,都向服务器发送一个RST/ACK分组,这样并没有建立一个完整的TCP连接。

答案:没有完成,这样做即使日志中对扫描有所记录,但是尝试进行连接的记录也要比全扫描少得多。 半连接(SYN)扫描是端口扫描没有完成一个完整的TCP连接,在扫描主机和目标主机的一指定端口建立连接时候只完成了前两次握手,在第三步时,扫描主机中断了本次连接,使连接没有完全建立起来。这样即使日志中对扫描有所记录,但是尝试进行连接的记录也要比全扫描少得多

答案:(1)UDP (2)* (3)80 (4)0 (5)1 第1条规则,拒绝从外网往内网发送的请求连接信息,所以ACK=0; 第2、3、4条规则,配置允许内网用户访问外部网页服务器。 第2条规则,允许内网往外网服务器80端口发送的请求连接和应答信息,所以目的端口为80; 第3条规则,允许内网向外网域名服务器发送的请求连接和应答信息,所以协议为UDP; 第4条规则,允许外网域名服务器发往内网的应答信息,所以ACK=1; 第5条规则,其他流量一律不允许进出内外部网络,所以协议为*。

答案:在进入方向过滤是为了防止被人攻击,而在出口方向过滤则是为了防止自己成为攻击的源头或者跳板。 防火墙是一种位于内部网络与外部网络之间的网络安全系统,依照特定的规则,允许或是限制传输的数据通过,需要在进出两个方向对防火墙进行过滤设置,在进入方向过滤是为了防止被人攻击,而在出口方向过滤则是为了防止自己成为攻击的源头或者跳板。 -

第5题:

简述扫描仪维护时应注意的问题。

正确答案: (1)将扫描仪放置在稳固的水平支撑面上

(2)避免振动

(3)避免遭受极端环境

(4)保证安全、可靠地供电

(5)经常使用扫描仪导轨的锁紧装置

(6)选择扫描原稿

(7)保护扫描仪稿台玻璃

(8)注意噪音污染

(9)定期更换易老化部件

(10)定期进行扫描仪的清洁维护 -

第6题:

安全扫描可以实现()

- A、弥补由于认证机制薄弱带来的问题

- B、弥补由于协议本身而产生的问题

- C、弥补防火墙对内网安全威胁检测不足的问题

- D、扫描检测所有的数据包攻击分析所有的数据流

正确答案:C -

第7题:

从网上下载Nmap扫描软件后,如果要使用,第一步是()

- A、双击该软件即可

- B、直接在运行栏输入Nmap即可

- C、定位到Nmap所在位置

- D、进入DOS命令窗口

正确答案:D -

第8题:

TCP端口全扫描方式,扫描、被扫描端口(开放)间的会话过程()。

- A、SYN->SYN+ACK->ACK->ACK+FIN

- B、SYN->SYN+ACK->RST

- C、SYN->ACK+RST

- D、SYN->SYN+ACK->ACK+FIN

正确答案:A -

第9题:

单选题TCP端口全扫描方式,扫描、被扫描端口(开放)间的会话过程()。ASYN->SYN+ACK->ACK->ACK+FIN

BSYN->SYN+ACK->RST

CSYN->ACK+RST

DSYN->SYN+ACK->ACK+FIN

正确答案: B解析: 暂无解析 -

第10题:

单选题使用Nmap扫描时可以定义扫描速度,如果希望避开IDS的检测,使每隔至少5分钟才发送一个包;用法为-T()。AParanoid

BSneaky

CPolite

DAggressive

正确答案: A解析: 暂无解析 -

第11题:

单选题著名的Nmap软件工具不能实现下列哪一项功能()。A端口扫描

B高级端口扫描

C安全漏洞扫描

D操作系统类型探测

正确答案: D解析: 暂无解析 -

第12题:

单选题使用Nmap秘密FIN数据包扫描、圣诞树(XmasTree)、空(Null)扫描的参数为()。A-sS-sX-sN

B-sF-sX-sP

C-sF-sX-sN

D-sO-sX-sN

正确答案: C解析: 暂无解析 -

第13题:

使用Nmap扫描时可以定义扫描速度,如果希望避开IDS的检测,使每隔至少5分钟才发送一个包;用法为-T()。A.Paranoid

B.Sneaky

C.Polite

D.Aggressive

参考答案:A

-

第14题:

使用Nmap秘密FIN数据包扫描、圣诞树(XmasTree)、空(Null)扫描的参数为()。A.-sS-sX-sN

B.-sF-sX-sP

C.-sF-sX-sN

D.-sO-sX-sN

参考答案:C

-

第15题:

在Internet安全领域,扫描器是最有效的安全检测工具之一。扫描器是一种自动检测远程或本地主机、网络系统安全性弱点的程序。【问题1】(3分)试阐述扫描器的作用。【问题2】(3分)阐述漏洞扫描器的作用。【问题3】(3分)目前使用的IPv4协议支持16位的端口,端口号可使用的范围是0~65535。(1)端口称为熟知端口,由IANA管理。第二部分的端口号(2)叫做注册端口,一般用于客户端连接时随机选择。(3)端口叫做动态端口或专用端口,提供给专用应用程序。【问题4】(2分)TCP SYN扫描中,客户端首先向服务器发送SYN分组发起连接,如果收到一个来自服务器的SYN/ACK应答,那么可以推断该端口处于(4) 。如果收到一个RST/ACK分组则认为该端口(5)。【问题5】(4分)蜜罐(Honeypot)技术是一种主动防御技术。根据技术分类,蜜罐可以分为牺牲型蜜罐、外观型蜜罐等。简述牺牲型蜜罐和外观型蜜罐的特点。答案:解析:【问题1】(3分)通过使用扫描器可以发现远程服务器是否存活、它对外开放的各种TCP端口的分配及提供的服务、它所使用的软件版本(如操作系统或其他应用软件的版本)、所存在可能被利用的系统漏洞。【问题2】(3分)漏洞扫描器是一种自动检测远程或本地主机安全性弱点的程序。【问题3】(3分)(1)0~1023 (2)1024~49151 (3)49152~65535【问题4】(2分)(4)监听状态 (5)不在监听【问题5】(4分)牺牲型蜜罐就是一台简单的为某种特定攻击设计的计算机。牺牲型蜜罐实际上是放置在易受攻击地点,假扮为攻击的受害者。它本身也会被攻击者利用来攻击其他的机器。外观型蜜罐技术仅仅对网络服务进行仿真而不会导致机器真正被攻击。当外观型蜜罐受到侦听或攻击时,它会迅速收集有关入侵者的信息。

【解析】

目前使用的IPv4协议支持16位的端口,端口号可使用的范围是0~65535。在这些端口号中,前1024(0~1023)个端口称为熟知端口,这些端口被提供给特定的服务使用,由IANA(Internet Assigned Numbers Authority)管理。第二部分的端口号(1024~49151)叫做注册端口,一般用于客户端连接时随机选择。49152~65535端口叫做动态端口或专用端口,提供给专用应用程序。TCP SYN扫描。这种方法也叫"半打开扫描(Half-open Scanning)"。这种扫描方法并没有建立完整的TCP连接。客户端首先向服务器发送SYN分组发起连接,如果收到一个来自服务器的SYN/ACK应答,那么可以推断该端口处于监听状态。如果收到一个RST/ACK分组则认为该端口不在监听。牺牲型蜜罐就是一台简单的为某种特定攻击设计的计算机。牺牲型蜜罐实际上是放置在易受攻击地点,假扮为攻击的受害者。它本身也会被攻击者利用来攻击其他的机器。外观型蜜罐技术仅仅对网络服务进行仿真而不会导致机器真正被攻击。当外观型蜜罐受到侦听或攻击时,它会迅速收集有关入侵者的信息。测量型蜜罐建立在牺牲型蜜罐和外观型蜜罐的基础之上。测量型蜜罐为攻击者提供了高度可信的系统,非常容易访问但是很难绕过,同时,高级的测量型蜜罐还可防止攻击者将系统作为进一步攻击的跳板。

-

第16题:

哪种扫描器不能对Web应用的安全性问题进行评估()。

- A、Webinspect

- B、APPscan

- C、Nmap

正确答案:C -

第17题:

Nmap是基于命令行式的工具,可以通过不同参数定义扫描规则,如果使用TCP同步扫描(TCPSYN),需要添加的参数为()。

- A、-sU

- B、-sP

- C、-sS

- D、-sA

正确答案:C -

第18题:

简述在笔记本电脑上使用诺顿SAV客户端进行全面扫描。

正确答案:打开Symantec客户端(开始-程序-SymanteC.,点击扫描选项卡,选择全面扫描,点击扫描开始扫描。

完成操作。 -

第19题:

著名的Nmap软件工具不能实现下列哪一项功能()。

- A、端口扫描

- B、高级端口扫描

- C、安全漏洞扫描

- D、操作系统类型探测

正确答案:B -

第20题:

单选题Nmap是基于命令行式的工具,可以通过不同参数定义扫描规则,如果使用TCP同步扫描(TCPSYN),需要添加的参数为()。A-sU

B-sP

C-sS

D-sA

正确答案: C解析: 暂无解析 -

第21题:

单选题从网上下载Nmap扫描软件后,如果要使用,第一步是()A双击该软件即可

B直接在运行栏输入Nmap即可

C定位到Nmap所在位置

D进入DOS命令窗口

正确答案: D解析: 暂无解析 -

第22题:

单选题安全扫描可以()。A弥补由于认证机制薄弱带来的问题

B弥补由于协议本身而产生的问题

C弥补防火墙对内网安全威胁检测不足的问题

D扫描检测所有的数据包攻击,分析所有的数据流

正确答案: A解析: 暂无解析 -

第23题:

单选题Nmap工具不可以执行下列哪种方式扫描()。A目录遍历扫描

BTCP SYN扫描

CTCP connect扫描

DUDP port扫描

正确答案: C解析: 暂无解析