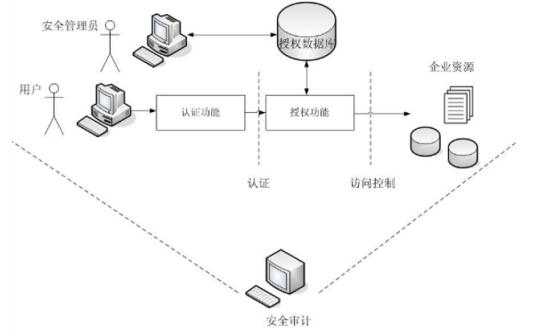

[说明] 某企业为防止自身信息资源的非授权访问,建立了如图4-1所示的访问控制系统。企业访问控制系统 该系统提供的主要安全机制包括: 12认证:管理企业的合法用户,验证用户所宣称身份的合法性,该系统中的认证机制集成了基于口令的认证机制和基于PKI的数字证书认证机制; 13授权:赋予用户访问系统资源的权限,对企业资源的访问请求进行授权决策; 14安全审计:对系统记录与活动进行独立审查,发现访问控制机制中的安全缺陷,提出安全改进建议。 12、[问题1] 对该访问控制系统进行测试

题目

企业访问控制系统

该系统提供的主要安全机制包括:

12认证:管理企业的合法用户,验证用户所宣称身份的合法性,该系统中的认证机制集成了基于口令的认证机制和基于PKI的数字证书认证机制;

13授权:赋予用户访问系统资源的权限,对企业资源的访问请求进行授权决策;

14安全审计:对系统记录与活动进行独立审查,发现访问控制机制中的安全缺陷,提出安全改进建议。

12、[问题1] 对该访问控制系统进行测试时,用户权限控制是其中的一个测试重点。对用户权限控制的测试应包含哪两个主要方面?每个方面具体的测试内容又有哪些?(6分)

13、[问题2] 测试过程中需对该访问控制系统进行模拟攻击试验,以验证其对企业资源非授权访问的防范能力。请给出三种针对该系统的可能攻击,并简要说明模拟攻击的基本原理。(3分)

14、[问题3] 对该系统安全审计功能设计的测试点应包括哪些?(3分)

相似考题

更多“[说明] 某企业为防止自身信息资源的非授权访问,建立了如图4-1所示的访问控制系统。 ”相关问题

-

第1题:

阅读以下说明,回答问题1至问题5。

【说明】

某企业的网络安装防火墙后其拓扑结构如图4-1所示。

为图4-1中(1)处选择合适的名称。 A.服务区 B.DMZ区 C.堡垒区 D.安全区

正确答案:(1)B或DMZ区

(1)B或DMZ区 解析:本问题考查的是防火墙的类型和基本结构。

在防火墙的设计和实施中目前使用最多的是屏蔽子网类防火墙。屏蔽子网系统是在内部网络与外部网络之间建立一个被隔离的子网,也称为非军事区(DMZ),用两台分组过滤路由器将这一子网分别与内部和外部网络分开。该系统进一步实现内部主机的安全性,内部网路和外部网路均可访问被屏蔽子网,但禁止它们穿过被屏蔽子网通信。因此,WWW和FTP等服务器一般放置于DMZ中。 -

第2题:

阅读下列说明,回答问题1至问题3,将解答填入答题纸的对应栏内。【说明】某企业为防止自身信息资源的非授权访问,建立了如下图所示的访问控制系统。

该系统提供的主要安全机制包括:(1)认证:管理企业的合法用户,验证用户所宣称身份的合法性,该系统中的认证机制集成了基于口令的认证机制和基于PKI的数字证书认证机制;(2)授权:赋予用户访问系统资源的权限,对企业资源的访问请求进行授权决策;(3)安全审计:对系统记录与活动进行独立审查,发现访问控制机制中的安全缺陷, 提出安全改进建议。【问题1】(6分)对该访问控制系统进行测试时,用户权限控制是其中的一个测试重点。对用户权限控制的测试应包含哪两个主要方面?每个方面具体的测试内容又有哪些?

【问题2】(3分) 测试过程中需对该访问控制系统进行模拟攻击试验,以验证其对企业资源非授权访问的防范能力。请给出三种针对该系统的可能攻击,并简要说明模拟攻击的基本原理。

【问题3】(6分)对该系统安全审计功能设计的测试点应包括哪些?答案:解析:【问题1】答案:1、对用户权限控制体系合理性的评价,内容如下:① 是否采用系统管理员、业务领导和操作人员三级分离的管理模式。② 用户名称是否具有唯一性,口令强度及口令存储的位置的加密强度等。2、对用户权限分配合理性的评价,内容如下:①用户权限系统本身权限分配的细致程度。②特定权限用户访问系统功能的能力测试。【问题2】答案:冒充攻击:攻击者控制企业某台主机,发现其中系统服务中可利用的用户账号,进行口令猜测,从而假装成特定用户,对企业资源进行非法访问。重演攻击:攻击者通过截获含有身份鉴别信息或授权请求的有效消息,将该消息进行重演,以达到鉴别自身或获得授权的目的,实现对企业信息的访问。服务拒绝攻击:攻击者通过向认证服务器或授权服务发送大量虚假请求,占用系统带宽并造成系统关键服务繁忙,从而使得认证授权服务功能不能正常执行,产生服务拒绝。【问题3】参考答案:① 能否进行系统数据收集、统一存储、集中进行安全审计;② 是否支持基于KPI的应用审计;③ 是否支持基于XML的审计数据采集协议;

【解析】

【问题1】本问题考查用户权限控制相关安全测试的基本测试内容。对这部分进行安全测试包含对用户权限控制体系合理性的评价和对用户权限分配合理性的评价。

【问题2】本题考查针对特定系统的模拟攻击实验设计。模拟攻击试验:对于安全测试来说,模拟攻击试验是一组特殊的黑盒测试案例。我们以模拟攻击验证软件或信息的安全防护能力。可采用冒充攻击、重演攻击、消息篡改、服务拒绝攻击和内部攻击等方法进行测试。本问题考查针对特定系统的模拟攻击实验设计。相关模拟攻击实验的设计应结合应用具体的安全机制及特点。针对系统的身份认证机制,可设计冒充攻击试验;针对系统用于认证及授权决策的网络消息,可设计重演攻击试验;针对系统关键核心安全模块,可设计服务拒绝攻击试验;由于系统运行时涉及各种内部用户,因此安全测试需验证系统防范内部用户的安全攻击,因此可设计内部攻击实验。(1)冒充攻击:攻击者控制企业某台主机,发现其中系统服务中可利用的用户账号,进行口令猜测,从而假装成特定用户,对企业资源进行非法访问。(2)重演攻击:攻击者通过截获含有身份鉴别信息或授权请求的有效消息,将该消息进行重演,以达到鉴别自身或获得授权的目的,实现对企业信息的访问。(3)服务拒绝攻击:攻击者通过向认证服务器或授权服务发送大量虚假请求,占用系统带宽并造成系统关键服务繁忙,从而使得认证授权服务功能不能正常执行,产生服务拒绝。(4)内部攻击: 不具有相应权限的系统合法用户以非授权方式进行动作,例如截获并存储其他业务部门的网络数据流,或对系统访问控制管理信息进行攻击以获得他人权限等。(以上4点,任意写出三种即可)【问题3】本题考查系统安全审计功能设计的测试点。① 能否进行系统数据收集、统一存储、集中进行安全审计;② 是否支持基于KPI的应用审计;③ 是否支持基于XML的审计数据采集协议;④ 是否提供灵活的自定义审计规则。(以上测试点,任意给出三个即可)

-

第3题:

建立在信任基础上,并且难以预防的最大风险是()。

- A、授权访问的正当使用

- B、授权访问的误用

- C、失败的非授权访问

- D、成功的非授权访问

正确答案:B -

第4题:

OSI安全体系结构定义了五种安全服务,()用于防止对资源的非授权访问,确保只有经过授权的实体才能访问受保护的资源

- A、安全认证服务

- B、访问控制安全服务

- C、数据保密性安全服务

- D、数据完整性安全服务

正确答案:B -

第5题:

访问控制分为()两大类

- A、自主访问控制

- B、强制访问控制

- C、授权访问控制

- D、非授权访问控制

正确答案:A,B -

第6题:

访问控制能够有效地防止对资源的非授权访问,一个典型的访问控制规则不包括()。

- A、主体

- B、客体

- C、操作

- D、认证

正确答案:D -

第7题:

利用屏保程序可以防止非授权访问。

正确答案:正确 -

第8题:

访问控制的主要作用是()。

- A、防止对系统资源的非授权访问

- B、在安全事件后追查非法访问活动

- C、防止用户否认在信息系统中的操作

- D、以上都是

正确答案:D -

第9题:

单选题建立在信任基础上,并且难以预防的最大风险是()。A授权访问的正当使用

B授权访问的误用

C失败的非授权访问

D成功的非授权访问

正确答案: A解析: 暂无解析 -

第10题:

单选题从系统中取得用户的角色信息并根据角色信息获取用户的访问权限,可以根据访问权限定义高危的操作以及()。A授权范围内的访问

B允许授权的访问

C非认证的访问

D非授权的访问

正确答案: C解析: 暂无解析 -

第11题:

单选题一种基于信任而产生的并且很难防范的主要风险是()。A正确使用的授权访问

B被滥用的授权访问

C不成功的非授权访问

D成功的非授权访问

正确答案: D解析: 暂无解析 -

第12题:

判断题访问控制的作用只能防止部分实体以任何形式对任何资源进行非授权的访问A对

B错

正确答案: 对解析: 暂无解析 -

第13题:

从系统中取得用户的角色信息并根据角色信息获取用户的访问权限,可以根据访问权限定义高危的操作以及()。A.授权范围内的访问

B.允许授权的访问

C.非认证的访问

D.非授权的访问

参考答案:D

-

第14题:

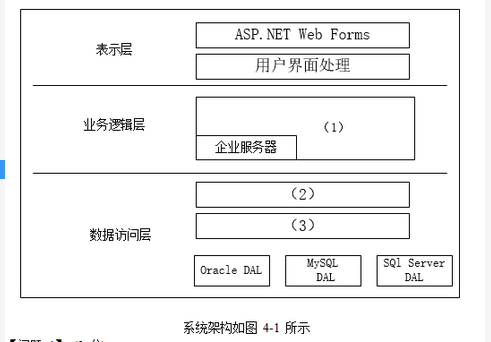

试题四 (共 2S 分)阅读以下关于数据库设计的叙述,在答题纸上回答问题 1 至问题 3。【说明】某制造企业为拓展网上销售业务,委托某软件企业开发一套电子商务网站。初期仅解决基本的网上销售、订单等功能需求。该软件企业很快决定基于.NET 平台和 SQL Server 数据库进行开发,但在数据库访问方式上出现了争议。王工认为应该采用程序在线访问的方式访问数据库:而李工认为本企业内部程序员缺乏数据库开发经验,而且应用筒单,应该采用 ORM<对象关系映射>方式。最终经过综合考虑,该软件企业采用了李工的建议。随着业务的发展,该电子商务网站逐渐发展成一个通用的电子商务平台,销售多家制造企业的产品,电子商务平台的功能也日益复杂。目前急需对该电子商务网站进行改造,以支持对多种异构数据库平台的数据访问,同时满足复杂的数据管理需求。该软件企业针对上述需求,对电子商务网站的架构进行了重新设计,新增加了数据访问层,同时采用工厂设计模式解决异构数据库访问的问题。新设计的系统架构如图 4-1 所示。

【问题 1】 (9 分)请用 300 字以内的文字分别说明数据库程序在线访问方式和 ORM 方式的优缺点,说明该软件企业采用 ORM 的原因。

【问题 2】 (9 分)请用 100 宇以内的文字说明新体系架构中增加数据访问层的原因。请根据图 4-1 所示,填写图中空白处(1) - (3)。【问题 3】 (7 分) -应用程序设计中,数据库访问需要良好的封装性和可维护性,因此经常使用工厂设计模式来实现对数据库访问的封装。请解释工厂设计模式,并说明其优点和应用场景: 请解释说明工厂模式在数据访问层中的应用。请用 100 宇以内的文字说明新体系架构中增加数据访问层的原因。请根据图 4-1 所示,填写图中空白处(1) - (3)。答案:解析:数据库程序在线访问方式优点:1. 性能比直接SQL好;2. 可以处理复杂的查询语句。数据库程序在线访问方式不足:1. 程序员必须懂SQL语句;2. 修改维护相对困难。 ORM方式优点:1. 降低学习和开发成本;2. 程序员不用再写SQL进行数据库操作;3. 减少程序代码量;4. 降低由于SQL代码质量差带来的影响。 ORM方式缺点:1. 性能比直接用SQL差2. 处理复杂查询比较困难。 采用ORM原因:(1)缺乏数据库开发经验,因此SQL语句编写质量有潜在风险;(2)学习成本高;(3)应用比较简单,没有太复杂功能。参考答案:(1)涉及多种异构数据库平台,数据访问复杂性增加,不宜与业务逻辑混合在一起;(2)数据管理变复杂之后,需要使用代码量增加,分层次有利于逻辑更加清晰,程序维护更加方便;(3)业务逻辑应以相同的方式应对异构数据库,为了做好隐蔽性需要单独设计数据访问层。 (1)~(3)分别填入:执行业务逻辑 、工厂层(factory)、数据访问接口层。工厂模式分为:抽象工厂和工厂方法,本题为抽象工厂设计模式。抽象工厂设计模式提供一个接口,可以创建一系列或相互依赖的 对象,而无需指定他们具体的类。优点:方便创建一系列的对象,其使用场景也是创建系列对象的情况。该题目中,可以针对oracle,mysql,sqlserver分别抽象建立抽象工厂,若指定当前工厂为oracle工厂,则创建出来的数据库连接,数据集等一系列对象都是符合oracle操作要求的,这样便于数据库之间的切换。 -

第15题:

一种基于信任而产生的并且很难防范的主要风险是()。

- A、正确使用的授权访问

- B、被滥用的授权访问

- C、不成功的非授权访问

- D、成功的非授权访问

正确答案:B -

第16题:

从系统中取得用户的角色信息并根据角色信息获取用户的访问权限,可以根据访问权限定义高危的操作以及()。

- A、授权范围内的访问

- B、允许授权的访问

- C、非认证的访问

- D、非授权的访问

正确答案:D -

第17题:

访问控制能够有效的防止对资源的非授权访问,一个典型的访问控制规则不包括()。

- A、主体

- B、客体

- C、操作

- D、认证

正确答案:D -

第18题:

访问控制的作用只能防止部分实体以任何形式对任何资源进行非授权的访问

正确答案:错误 -

第19题:

防火墙必须合理设置安全策略才能防止非授权的网络访问。

正确答案:正确 -

第20题:

单选题访问控制的主要作用是()。A防止对系统资源的非授权访问

B在安全事件后追查非法访问活动

C防止用户否认在信息系统中的操作

D以上都是

正确答案: C解析: 暂无解析 -

第21题:

多选题访问控制分为()两大类A自主访问控制

B强制访问控制

C授权访问控制

D非授权访问控制

正确答案: B,C解析: 暂无解析 -

第22题:

单选题数据信息资源的访问控制指()A允许访问者访问即访问者可获取、拷贝或其他访问者需要的操作

B允许访问者访问即访问者按访问权规定的的方式访问数据信息资源

C编制一份授权实体清单并保持不变

D如果访问时间足够短则不须提请批准

正确答案: B解析: 暂无解析 -

第23题:

单选题OSI安全体系结构定义了五种安全服务,()用于防止对资源的非授权访问,确保只有经过授权的实体才能访问受保护的资源A安全认证服务

B访问控制安全服务

C数据保密性安全服务

D数据完整性安全服务

正确答案: D解析: 暂无解析