2017年5月,全球的十几万电脑受到勒索病毒WannaCry的攻击,电脑被感染后文件会被加密锁定,从而勒索钱财。在该病毒中,黑客利用(14)实现攻击,并要求以(15)方式支付。 A.现金 B. 微信 C.支付宝 D. 比特币

题目

B. 微信

C.支付宝

D. 比特币

相似考题

更多“2017年5月,全球的十几万电脑受到勒索病毒WannaCry的攻击,电脑被感染后文件会被加密锁定,从而勒索钱财。在该病毒中,黑客利用(14)实现攻击,并要求以(15)方式支付。 ”相关问题

-

第1题:

【说明】

(1)2017年5月12日,新型“蠕虫”勒索病毒WannaCry在全球大规模爆发,这是一起利用NSA黑客武器库泄露的“永恒之蓝”发起的病毒攻击事件。国内连续校园网的电脑以及部分企业中了该病毒,造成许多高校毕业生的论文以及企业单位的文档被锁,需要支付高额赎金才能解密。

(2)2017年6月27日,乌克兰、俄罗斯、印度及欧洲多个国家遭遇新型勒索病毒Petya的袭击。政府、银行。电力系统、通讯系统、企业以及机场都不同程度受到了影响,国内已有个别企业用户疑似遭到袭击。

(3)“永恒之蓝”会扫描开发445等端口的安装有Windows操作系统的机器,并利用相关系统漏洞,无需任何操作,只有开机上网,就能在电脑和服务器中植入勒索病毒,并进行大规模爆发性传播。

【问题1】

《计算机信息安全保护等级划分准则》中规定的计算机信息系统安全保护能力共分为几个等级?

【问题2】

请描述在建立信息安全管理体系(ISMS)中使用的模型原理

【问题3】

(1)针对上述病毒应该采用什么样应对措施?

(2)从信息安全管理角度应采取哪些预防措施?

正确答案:

【问题1】《计算机信息安全保护等级划分准则》将信息系统安全分为5个等级,分别是:自主保护级、系统审计保护级、安全标记保护级、结构化保护级、访问验证保护级。【问题2】信息安全管理体系(ISMS):是整个管理体系的一部分。它是基于业务风险的方法,来建立、实施、运行、监视、评审、保持和改进信息安全的(注:管理体系包括:组织结构、方针政策、规划活动、职责、实践、程序、过程和资源)。【问题3】(1)可以采取以下应对措施:1、备份重要的文件2、不点击来历不明的连接3、下载安装杀毒软件4、开启防火墙5、升级系统到最新版本、打上最新系统补丁6、关闭危险端口,比如445端口(2)从信息安全管理角度可以采取以下预防措施1、定义信息安全策略。2、定义信息安全管理体系的范围。3、进行信息安全风险评估。4、确定管理目标和选择管理措施。5、准备信息安全适用性申明。 -

第2题:

最近一段时间,勒索病毒在全球集中爆发,我国的部分高校和政府机构受到攻击,暴露出我国网络安全防范意识和水平的不足。关于勒索病毒网络攻击,下列选项表述正确的是:A.勒索软件是一种简单的网络攻击

B.加强内网自主操作系统建设是防范勒索病毒的重要途径

C.只要采取了网络隔离技术就可以防止勒索病毒的攻击

D.勒索病毒网络攻击不是以金钱为目的答案:B解析:第一步,本题考查科技常识。第二步,在大家对行业内网的传统理解中,一直认为内网是比较安全的,因此常常忽略内网的系统安全升级与防御建设,这次的勒索病毒恰恰是通过个人电脑向内网系统渗透攻击。行业内网需要重视加强安全升级,网络病毒随时会卷土重来,这次是勒索病毒,下一次也许就是另外一个了。对于普通用户而言,则需要及时升级系统补丁。拒绝升级系统,从不更新安全补丁甚至关闭是不可取的,要提高信息安全防范意识。因此,选择B选项。 -

第3题:

2017年5月,全球的十几万电脑收到勒索病毒WannaCry的攻击,电脑被感染后文件会被加密锁定,从而勒索钱财。在该病毒中,黑客利用( )实现攻击,并要求以(请作答此空)方式支付。A.现金

B.微信

C.支付宝

D.比特币答案:D解析: -

第4题:

2017 年 5 月,全球十几万台电脑受到勒索病毒 (WannaCry)的攻击,电脑被感染后文件会被加密锁定,从而勒索钱财。在该病毒中,黑客利用( )实现攻击,并要求以(请作答此空)方式支付。A.现金

B.微信

C.支付宝

D.比特币答案:D解析:2017 年 5 月,全球十几万台电脑受到勒索病毒 (WannaCry)的攻击,电脑被感染后文件会被加密锁定,从而勒索钱财。在该病毒中,黑客利用Windows漏洞实现攻击,并要求以比特币方式支付。 -

第5题:

黑客攻击用户电脑的主要目的是()A、获取口令文件

B、获取电脑密码

C、传输文件

D、盗取资料答案:A解析:黑客通常采用的攻击方式有字典攻击、假登陆程序、密码探测程序等,主要目的是获取系统或用户的口令文件。 -

第6题:

消费者应采取充分的安全措施,如(),防止银行的电子银行系统受到病毒侵害和电脑黑客攻击,防止身份认证要素被盗或泄露,保证网上交易信息传输的保密性、真实性和完整性。

- A、安装防病毒软件

- B、及时安装电脑系统安全补丁

- C、安装防病毒插件

- D、安装防黑客软件

正确答案:A,B -

第7题:

个人测试电脑应安装查杀病毒软件并及时更新病毒库,定期()病毒。()的电脑须安装防火墙,防止受到恶意网络攻击。

- A、电脑;

- B、查杀;

- C、清除;

- D、上网

正确答案:B,D -

第8题:

网络攻击的发展趋势是什么()?

- A、黑客技术与网络病毒日益融合

- B、攻击工具日益先进

- C、病毒攻击

- D、黑客攻击

正确答案:A -

第9题:

在常见的计算机病毒中,木马病毒一般和()病毒成对出现,前者负责侵入用户电脑,后者通过木马病毒控制该电脑。

- A、黑客

- B、熊猫烧香

- C、蠕虫

- D、宏病毒

正确答案:A -

第10题:

单选题语义攻击利用的是()A信息内容的含义

B病毒对软件攻击

C黑客对系统攻击

D黑客和病毒的攻击

正确答案: D解析: 暂无解析 -

第11题:

单选题网络攻击的种类()A物理攻击,语法攻击,语义攻击

B黑客攻击,病毒攻击

C硬件攻击,软件攻击

D物理攻击,黑客攻击,病毒攻击

正确答案: A解析: 暂无解析 -

第12题:

单选题2017年出现了一种“勒索病毒”,袭击了全球150多个国家和地区,感染这种病毒后,病毒会利用各种加密算法对文件进行加密,被感染者必须缴纳赎金才能解密。下列说法中错误的是()A“勒索病毒”也是一个程序

B“勒索病毒”能自我复制并通过网络传播

C“勒索病毒”会破坏计算机的硬件

D“勒索病毒”会破坏计算机中的数据

正确答案: D解析: 暂无解析 -

第13题:

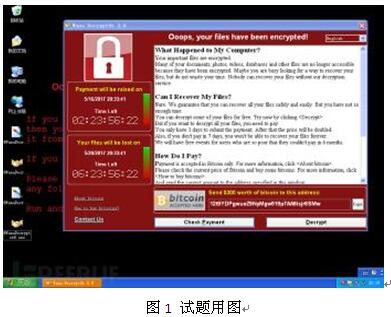

2017年5月,全球的十几万电脑受到勒索病毒WannaCry的攻击,电脑被感染后文件会被加密锁定,从而勒索钱财。在该病毒中,黑客利用(14)实现攻击,并要求以(15)方式支付。A.Windows漏洞

B.用户弱口令

C.缓冲区溢出

D.特定网站答案:A解析:WannaCry(又叫WannaDecryptor),一种“蠕虫式”的勒索病毒软件,大小3.3MB,由不法分子利用NSA(NationalSecurityAgency,美国国家安全局)泄露的危险漏洞“EternalBlue”(永恒之蓝)进行传播。当用户主机系统被该勒索软件入侵后,弹出如下勒索对话框,提示勒索目的并向用户索要比特币。而对于用户主机上的重要文件,如:照片、图片、文档、压缩包、音频、视频、可执行程序等几乎所有类型的文件,都被加密的文件后缀名被统一修改为“.WNCRY”。目前,安全业界暂未能有效破除该勒索软的恶意加密行为,用户主机一旦被勒索软件渗透,只能通过重装操作系统的方式来解除勒索行为,但用户重要数据文件不能直接恢复。 WannaCry主要利用了微软“视窗”系统的漏洞,以获得自动传播的能力,能够在数小时内感染一个系统内的全部电脑。 -

第14题:

2017年5月,全球的十几万电脑收到勒索病毒WannaCry的攻击,电脑被感染后文件会被加密锁定,从而勒索钱财。在该病毒中,黑客利用(请作答此空)实现攻击,并要求以( )方式支付。A.Window漏洞

B.用户弱口令

C.缓冲区溢出

D.特定网站答案:A解析: -

第15题:

2017 年 5 月,全球十几万台电脑受到勒索病毒 (WannaCry)的攻击,电脑被感染后文件会被加密锁定,从而勒索钱财。在该病毒中,黑客利用(请作答此空)实现攻击,并要求以( )方式支付。A.Windows漏洞

B.用户弱口令

C.缓冲区溢出

D.特定网站答案:A解析:2017 年 5 月,全球十几万台电脑受到勒索病毒 (WannaCry)的攻击,电脑被感染后文件会被加密锁定,从而勒索钱财。在该病毒中,黑客利用Windows漏洞实现攻击,并要求以比特币方式支付。 -

第16题:

勒索软件最早出现在1989年,当年,哈佛大学毕业的Joseph L.Popp创建了第一个勒索软件病毒AIDS Trojan。在1996年,哥伦比亚大学和IBM的安全专家撰写了一个叫Cryptovirology的文件,明确概述了勒索软件Ransomware的概念:利用恶意代码干扰中毒者的正常使用,只有交钱才能恢复正常。2017年5月12日,WannaCry蠕虫通过MS17-010漏洞在全球范围大爆发,感染了大量的计算机,该蠕虫感染计算机后会向计算机中植入敲诈者病毒,导致电脑大量文件被加密。【问题1】(4分)WannaCry病毒主要利用了(1)漏洞工具,进行网络端口攻击。该漏洞工具主要针对windows的(2)服务模块,并可进行病毒传播。【问题2】(2分)勒索软件需要利用系统服务端口号为(3)。【问题3】(6分)WannaCry病毒的主程序为mssecsvc.exe,运行后会扫描随机的互联网机器,尝试感染,也会扫描局域网相同网段的机器进行感染传播。此外,会释放敲诈者程序tasksche.exe,对磁盘文件进行加密勒索。简述该病毒的加密措施。【问题4】(3分)某单位初级网络管理员张工在拿到一台中毒机器后,发现机器文件全部被加密,同时屏幕弹出如下消息框。

张工是否有可能通过重装系统的方法破解被加密文件?为什么?答案:解析:【问题1】(4分)(1)永恒之蓝 (2)SMB【问题2】(2分)(3)445【问题3】(6分)病毒加密使用AES加密文件,并使用非对称加密算法RSA加密随机密钥,每个加密文件使用一个随机密钥。【问题4】(3分)不能破解被加密文件。因为加密后的文件,不能通过重装系统恢复。

【解析】

【问题1】WannaCry病毒利用方程式组织工具包中的"永恒之蓝"漏洞工具,进行网络端口扫描攻击。EternalBlue(永恒之蓝)是方程式组织开发的针对SMB服务进行攻击的模块。【问题2】勒索软件需要利用系统服务端口号为445。【问题3】病毒加密使用AES加密文件,并使用非对称加密算法RSA加密随机密钥,每个加密文件使用一个随机密钥。

-

第17题:

语义攻击利用的是()

- A、信息内容的含义

- B、病毒对软件攻击

- C、黑客对系统攻击

- D、黑客和病毒的攻击

正确答案:A -

第18题:

网络攻击的种类有()。

- A、硬件攻击,软件攻击

- B、物理攻击,语法攻击,语义攻击

- C、物理攻击,黑客攻击,病毒攻击

- D、黑客攻击,病毒攻击

正确答案:B -

第19题:

网络攻击的种类()

- A、物理攻击,语法攻击,语义攻击

- B、黑客攻击,病毒攻击

- C、硬件攻击,软件攻击

- D、物理攻击,黑客攻击,病毒攻击

正确答案:A -

第20题:

网络攻击的发展趋势是().

- A、黑客技术与网络病毒日益融合

- B、攻击工具日益先进

- C、病毒攻击

- D、黑客攻击

正确答案:B -

第21题:

只有连接互联网的计算机会感染病毒或者受到黑客攻击,手机是不会感染病毒和受到黑客攻击的。()

正确答案:错误 -

第22题:

单选题下列黑客的攻击方式中为被动攻击的是()。A拒绝服务攻击

B中断攻击

C病毒攻击

D网络监听

正确答案: B解析: 暂无解析 -

第23题:

判断题只有连接互联网的计算机会感染病毒或者受到黑客攻击,手机是不会感染病毒和受到黑客攻击的。()A对

B错

正确答案: 错解析: 暂无解析