Web应用系统的安全测试与防护主要包括______。(1)入侵检测 (2)漏洞扫描 (3)安全策略 (4)安全管理策略A) (1)(2)(3)B) (2)(3)(4)C) (1)(3)(4)D) (1)(2)(3)(4)A.B.C.D.

题目

Web应用系统的安全测试与防护主要包括______。

(1)入侵检测 (2)漏洞扫描 (3)安全策略 (4)安全管理策略

A) (1)(2)(3)

B) (2)(3)(4)

C) (1)(3)(4)

D) (1)(2)(3)(4)

A.

B.

C.

D.

相似考题

更多“Web应用系统的安全测试与防护主要包括______。 (1)入侵检测(2)漏洞扫描(3)安全策略(4)安全管理策 ”相关问题

-

第1题:

● 安全防护策略是软件系统对抗攻击的主要手段,安全防护策略不包括__。

A.安全日志

B.入侵检测

C.漏洞扫描

D.数据备份与恢复

正确答案:D

安全防护策略主要有安全日志、入侵检测、隔离防护和漏洞扫描等。安全日志应当记录所有用户访问系统的操作内容,包括登录用户名称、登录时间、浏览数据动作、修改数据动作、删除数据动作、退出时间、登录机器的IP等。因此查看安全日志,就能了解各用户对系统的行为。入侵检测技术是为保证计算机系统的安全而设计与配置的一种能够及时发现并报告系统中未授权或异常现象的技术,是一种用于检测计算机网络中违反安全策略行为的技术,通常入侵检测系统应部署在防火墙之内。漏洞扫描通常是指基于漏洞数据库,通过扫描等手段,对指定的远程或者本地计算机系统的安全脆弱性进行检测,发现可利用的漏洞。是一种常见的安全防护策略。数据备份是容灾的基础,是指为防止系统出现操作失误或系统故障导致数据丢失,而将全部或部分数据集合从应用主机的硬盘或阵列复制到其它的存储介质保存的过程。而数据恢复是利用保存的数据来恢复系统。参考答案D -

第2题:

安全需求可划分为物理安全、网络安全、系统安全和应用安全,下面的安全需求中属于系统安全的是__( )__,属于应用安全的是__( )__

A.机房安全

B.入侵检测

C.漏洞补丁管理

D.数据库安全@@@SXB@@@A.机房安全

B.入侵检测

C.漏洞补丁管理

D.数据库安全

正确答案:C,D

P670-671机房安全属于物理安全;入侵检测属于网络安全;数据库安全属于应用安全;漏洞补丁管理属于系统安全。 -

第3题:

关于Web应用软件系统安全,说法正确的是______。

A.Web应用软件的安全性仅仅与Web应用软件本身的开发有关

B.系统的安全漏洞属于系统的缺陷,但安全漏洞的检测不属于测试的范畴

C.黑客的攻击主要是利用黑客本身发现的新漏洞

D.以任何违反安全规定的方式使用系统都属于入侵

正确答案:D

-

第4题:

Web应用软件的安全性主要通过以下哪个手段实现______。

A) 安全管理控制

B) 接口检测

C) 漏洞扫描

D) 安全策略

A.

B.

C.

D.

正确答案:B

-

第5题:

以下不属于安全防护策略的是( )A.入侵检测

B.隔离防护

C.安全测试

D.漏洞扫描答案:C解析:本题考查安全防护策略的基础知识。安全防护策略:包括入侵检测、隔离防护、安全日志和漏洞扫描。安全测试是在IT软件产品的生命周期中,特别是产品开发基本完成到发布阶段,对产品进行检验以验证产品符合安全需求定义和产品质量标准的过程。故正确答案为C -

第6题:

【问题1】(4分)安全管理制度管理、规划和建设为信息安全管理的重要组成部分。一般从安全策略、安全预案、安全检查、安全改进等方面加强安全管理制度建设和规划。其中,____(1)____应定义安全管理机构、等级划分、汇报处置、处置操作、安全演练等内容;____(2)____应该以信息安全的总体目标、管理意图为基础,是指导管理人员行为,保护信息网络安全的指南。

【问题2】(11分)某天,网络安全管理员发现w eb服务器访问缓慢,无法正常响应用户请求,通过检查发现,该服务器CPU和内存资源使用率很高、网络带宽占用率很高,进一步查询日志,发现该服务器与外部未知地址有大量的UDP连接和TCP半连接,据此初步判断该服务器受到____(3)____和____(4)____类型的分布式拒绝服务攻击(DDos),可以部署____(5)____设备进行防护。这两种类型的DDos攻击的原理是____(6)____、____(7)____。(3)~(4)备选答案(每个选项仅限选一次):A Ping洪流攻击 B SYN泛洪攻击C Teardrop攻击 D UDP泛洪攻击(5) 备选答案:A 抗DDoS防火墙 B Web防火墙C 入侵检测系统 D 漏洞扫描系统

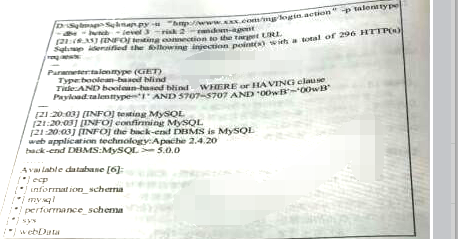

【问题3】(10分)网络管理员使用检测软件对Web服务器进行安全测试,图3-1为测试结果的片段信息,从测试结果可知,该Web系统使用的数据库软件为____(8)____,Web服务器软件为____(9)____,该Web系统存在____(10)____漏洞,针对该漏洞应采取____(11)____、____(12)____等整改措施进行防范。 答案:解析:【问题1】(4分)(1)安全管理制度管理

答案:解析:【问题1】(4分)(1)安全管理制度管理

(2)安全规划

【问题2】(11分)(3)B

(4)D (3)~(4)答案可以互换(5)A(6)SYN是TCP三次握手中的第一个数据包,而当服务器返回ACK后,该攻击者就不对其进行再确认,那这个TCP连接就处于挂起状态,也就是所谓的半连接状态,服务器收不到再确认的话,还会重复发送ACK给攻击者。这样会浪费服务器的资源。攻击者就对服务器发送非常大量的这种TCP连接,由于每一个都没法完成三次握手,所以最后服务器耗光资源而无法为正常用户提供服务。(7)UDP泛洪攻击者通过向目标主机发送大量的UDP报文,导致目标主机忙于处理这些UDP报文,而无法处理正常的报文请求或响应。

【问题3】(10分)(8)Mysql

(9)Apache

(10)SQL注入(11)部署WAF设备(12)下载SQL通用防注入系统的程序或者防范注入分析器 -

第7题:

在移动云产品体系中,云安全产品包含下列哪几种()

- A、抗DDOS防护

- B、WEB应用防护

- C、主机安全

- D、WEB漏洞检测

- E、网络入侵检测

正确答案:A,B,C,D,E -

第8题:

系统安全措施主要有系统管理、系统备份、病毒防治和入侵检测4项,请在下面的(1)~(3)中填写对应措施的具体手段和方法;并在(4)中填写解释入侵检测技术。 系统管理措施:___(1)___。 系统备份措施:___(2)___。 病毒防治措施:___(3)___。 入侵检测技术:___(4)___。

正确答案: -

第9题:

安全技术评估工具通常不包括()

- A、漏洞扫描工具

- B、入侵检测系统

- C、调查问卷

- D、渗透测试工具

正确答案:C -

第10题:

()系统是一种自动监测远程或本地主机安全性弱点的程序。

- A、漏洞扫描

- B、防火墙

- C、入侵防护

- D、入侵检测

正确答案:A -

第11题:

单选题漏洞扫描按功能可分为()。A系统漏洞扫描、网络漏洞扫描、数据库漏洞扫描

B黑客入侵防护扫描、网络漏洞扫描、数据库漏洞扫描

C主机扫描、端口扫描、黑客入侵防护扫描

D系统漏洞扫描、网络漏洞扫描、黑客入侵防护扫描

正确答案: B解析: 暂无解析 -

第12题:

多选题基本安全防御系统是指网络中安装的基本安全设施,它主要包括()等。A防火墙和漏洞扫描系统

BWeb防篡改系统和安全隔离系统

C基于网络的入侵检测系统和基于主机的入侵检测系统

D入侵反攻击系统

正确答案: C,B解析: 暂无解析 -

第13题:

●安全防护策略是软件系统对抗攻击的主要手段,安全防护策略不包括(31)。

A.安全日志

B.入侵检测

C.漏洞扫描

D.数据备份与恢复

正确答案:D

-

第14题:

信息系统安全可划分为物理安全、网络安全、系统安全和应用安全,( )属于系统安全,( )属于应用安全。

A.机房安全 B.入侵检测 C.漏洞补丁管理 D.数据库安全 A.机房安生 B.入侵检测 C.漏洞补丁管理 D.数据库安全

正确答案:C,D

-

第15题:

关于Web应用软件系统安全,说法正确的是______。

A) 黑客的攻击主要是利用黑客本身发现的新漏洞

B) 以任何违法安全性的方式使用系统都属于入侵

C) 系统的安全漏洞属于系统的缺陷,但安全漏洞的检测不属于测试的范畴

D) Web应用软件的安全性仅仅与Web应用软件本身的开发有关

A.

B.

C.

D.

正确答案:B

-

第16题:

以下关于漏洞的描述中,不正确的是______。

A.漏洞是指计算机系统在硬件、软件、协议设计、具体实现以及系统安全策略等方面存在的缺陷和不足

B.漏洞扫描技术是检测系统安全脆弱性的一种安全技术

C.漏洞扫描工具能够测试和评价系统的安全性

D.漏洞扫描工具不是实时监视网络上的入侵,所以对保护系统安全方面很是有限

正确答案:D

解析:漏洞是指计算机系统在硬件、软件、协议设计、具体实现以及系统安全策略等方面存在的缺陷和不足。漏洞扫描技术是检测系统安全脆弱性的一种安全技术。漏洞扫描工具虽不是实时监视网络上的入侵,但是能够测试和评价系统的安全性,并及时发现安全漏洞。 -

第17题:

防火墙、入侵检测和漏洞扫描系统是保障(13)需要用到的网络安全产品。A.设施安全

B.平台安全

C.通信安全

D.应用安全答案:B解析:根据信息安全工程高级保障体系框架,我们可以把安全体系分为:实体安全、平台安全、数据安全、通信安全、应用安全、运行安全和管理安全其他层次。平台安全实施需要用到市场上常见的网络安全产品,主要包括VPN、物理隔离系统(网闸)、防火墙、入侵监测和漏洞扫描系统、网络防病毒系统、信息防篡改系统、安全审计等系统。 -

第18题:

基本安全防御系统是指网络中安装的基本安全设施,它主要包括()等。

- A、防火墙和漏洞扫描系统

- B、Web防篡改系统和安全隔离系统

- C、基于网络的入侵检测系统和基于主机的入侵检测系统

- D、入侵反攻击系统

正确答案:A,B,C -

第19题:

下面关于漏洞扫描系统的说法中,错误的是()。

- A、漏洞扫描系统是’种自动检测目标主机安全弱点的程序

- B、黑客利用漏洞扫描系统可以发现目标主机的安全漏洞

- C、漏洞扫描系统可以用于发现网络入侵者

- D、漏洞扫描系统的实现依赖于系统漏洞库的完善

正确答案:C -

第20题:

以下有关于漏洞扫描的说法中,错误的是()。

- A、漏洞扫描技术是检测系统安全管理脆弱性的一种安全技术

- B、漏洞扫描分为基于主机和基于网络的两种扫描器

- C、漏洞扫描功能包括:扫描、生成报告、分析并提出建议等

- D、漏洞扫描能实时监视网络上的入侵

正确答案:D -

第21题:

漏洞扫描按功能可分为()。

- A、系统漏洞扫描、网络漏洞扫描、数据库漏洞扫描

- B、黑客入侵防护扫描、网络漏洞扫描、数据库漏洞扫描

- C、主机扫描、端口扫描、黑客入侵防护扫描

- D、系统漏洞扫描、网络漏洞扫描、黑客入侵防护扫描

正确答案:A -

第22题:

问答题系统安全措施主要有系统管理、系统备份、病毒防治和入侵检测4项,请在下面的(1)~(3)中填写对应措施的具体手段和方法;并在(4)中填写解释入侵检测技术。 系统管理措施:___(1)___。 系统备份措施:___(2)___。 病毒防治措施:___(3)___。 入侵检测技术:___(4)___。正确答案:解析: 暂无解析 -

第23题:

单选题安全技术评估工具通常不包括()。A漏洞扫描工具

B入侵检测系统

C调查问卷

D渗透测试工具

正确答案: C解析: 暂无解析