单选题应用资源控制功能实现应用层资源访问控制策略,控制维护人员能够访问的通信网、业务网及各支撑系统对外开放的服务;主要采用在平台终端服务、()、Portal或类Portal等方式实现。A 终端主机B 堡垒主机C 服务器主机D 客户主机

题目

终端主机

堡垒主机

服务器主机

客户主机

相似考题

更多“应用资源控制功能实现应用层资源访问控制策略,控制维护人员能够访问的通信网、业务网及各支撑系统对外开放的服务;主要采用在平”相关问题

-

第1题:

()方式针对每个用户能够访问的资源,对于不在指定的资源列表中的对象不允许访问。A、自主访问控制

B、基于策略的访控

C、强制访问的控制

D、基于角色的访问控制

正确答案:A

-

第2题:

在传输层和应用层之间建立中间件层次实现通用的安全服务功能,通过定义统一的安全服务接口向应用层提供的安全服务有(35)。

A.IPSec、身份认证和访问控制

B.身份认证、访问控制和数据加密

C.Kerberos鉴别、包过滤和数据加密

D.Kerberos鉴别、链路加密和访问控制

正确答案:B

解析:为了将低层安全服务进行抽象和屏蔽,最有效的一类做法是可以在传输层和应用层之间建立中间件层次实现通用的安全服务功能,通过定义统一的安全服务接口向应用层提供身份认证、访问控制和数据加密等安全服务。 -

第3题:

阅读下列说明和图,回答问题1至问题2,将解答填入答题纸的对应栏内。

【说明】

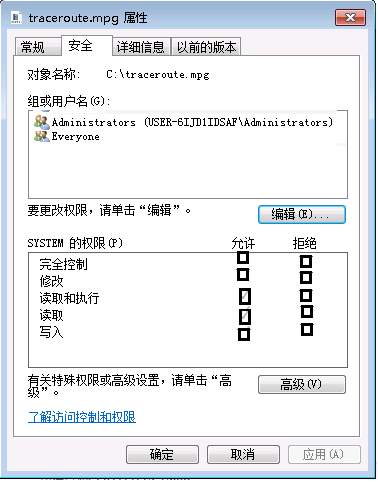

访问控制是对信息系统资源进行保护的重要措施,适当的访问控制能够阻止未经授权的用户有意或者无意地获取资源。访问控制一般是在操作系统的控制下,按照事先确定的规则决定是否允许用户对资源的访问。图2-1给出了某系统对客体traceroute.mpg实施的访问控制规则。

【问题1】

针对信息系统的访问控制包含哪些基本要素?

【问题2】

分别写出图2-1中用户Administrator对应三种访问控制实现方法,即能力表、访问控制表、访问控制矩阵下的访问控制规则。

正确答案:

【问题1】主体、客体、授权访问【问题二】能力表:(主体)Administrator<(客体)traceroute.mpg:读取,运行>访问控制表:(客体)traceroute.mpg<(主体)Administrator:读取,运行>访问控制矩阵: -

第4题:

资源控制是安全管控平台接入平台中负责对接入后的访问请求,访问过程以及访问行为进行安全控制管理的重要功能组成部分。该访问控制功能针对于不同的资源对象主要分为系统资源控制和()两大部分。A.用户资源控制

B.远程资源控制

C.本地资源控制

D.应用资源控制

参考答案:D

-

第5题:

( )不是防火墙控制访问和实现站点安全策略的技术。

A)服务控制

B)方向控制

C)行为控制

D)访问控制

正确答案:D

防火墙用来控制访问和执行站点安全策略的常用技术有4种:服务控制、方向控制、用户控制和行为控制,选项D)中的访问控制不是防火墙控制访问和实现站点安全策略的技术。 -

第6题:

关于访问控制的说法不正确的是()

- A、访问控制是指按用户身份以及其所归属的某预定义组,来限制用户对某些信息项的访问

- B、限制对某些控制功能的使用

- C、访问控制通常用于系统管理员控制用户对服务器、目录、文件等网络资源的访问

- D、仅限于网络才有访问控制,本地资源并无访问控制一说

正确答案:D -

第7题:

访问控制是对()进行控制,选择性访问控制是进入系统后对文件和程序等资源的访问进行控制。

正确答案:进入系统 -

第8题:

在BS7799中,访问控制涉及到信息系统的各个层面,其中主要包括()。

- A、物理访问控制

- B、网络访问控制

- C、人员访问控制

- D、系统访问控制

- E、应用访问控制

正确答案:A,B,D,E -

第9题:

数据网各网络节点边界应采用访问控制策略,允许非授权访问。

正确答案:错误 -

第10题:

对于信息系统访问控制说法错误的是()。

- A、应该根据业务需求和安全要求置顶清晰地访问控制策略,并根据需要进行评审和改进

- B、网络访问控制是访问控制的重中之重,网络访问控制做好了操作系统和应用层次的访问控制问题就可以得到解决

- C、做好访问控制工作不仅要对用户的访问活动进行严格管理,还要明确用户在访问控制中的有关责任

- D、移动计算和远程工作技术在广泛应用给访问控制带来了新的问题,因此在访问控制工作中要重点考虑对移动计算设备和远程工作用户的控制措施

正确答案:B -

第11题:

下列属于授权设计要求的是()。

- A、设计资源访问控制方案,验证用户访问权限

- B、限制用户对系统级资源的访问

- C、设计在服务器端实现访问控制,也可只在客户端实现访问控制

- D、设计统一的访问控制机制

正确答案:A,B,D -

第12题:

单选题资源控制是安全管控平台接入平台中负责对接入后的访问请求,访问过程以及访问行为进行安全控制管理的重要功能组成部分。该访问控制功能针对于不同的资源对象主要分为系统资源控制和()两大部分。A用户资源控制

B远程资源控制

C本地资源控制

D应用资源控制

正确答案: D解析: 暂无解析 -

第13题:

在访问控制实现技术中根据控制策略的不同,通常将访问控制技术划分为()几种策略。A、自主访问控制

B、强制访问控制

C、角色访问控制

D、权限访问控制

参考答案:ABC

-

第14题:

对于信息系统访问控制说法错误的是?()

A.应该根据业务需求和安全要求制定清晰的访问控制策略,并根据需要进行评审和改进。

B.网络访问控制是访问控制的重中之重,网络访问控制做好了操作系统和应用层次的访问控制就会解决

C.做好访问控制工作不仅要对用户的访问活动进行严格管理,还要明确用户在访问控制中的有关责任

D.移动计算和远程工作技术的广泛应用给访问控制带来新的问题,因此在访问控制工作要重点考虑对移动计算设备和远程工作用户的控制措施

正确答案:B

-

第15题:

访问控制是对信息系统资源进行保护的重要措施,适当的访问控制能够阻止未经授权的用户有意或者无意地获取资源。信息系统访问控制的基本要素不包括( )。A.主体

B.客体

C.授权访问

D.身份认证

参考答案:D

-

第16题:

应用资源控制功能实现应用层资源访问控制策略,控制维护人员能够访问的通信网、业务网及各支撑系统对外开放的服务;主要采用在平台终端服务、()、Portal或类Portal等方式实现。A.终端主机

B.堡垒主机

C.服务器主机

D.客户主机

参考答案:B

-

第17题:

阅读下列说明和图,答问题1至问题2,将解答填入答题纸的对应栏内。 ?【说明】?访问控制是对信息系统资源进行保护的重要措施,适当的访问控制能够阻止未经授权的用户有意或者无意地获取资源。访问控制一般是在操作系统的控制下,按照事先确定的规则决定是否允许用户对资源的访问。??图2-1给出了某系统对客体traceroute.mpg实施的访问控制规则

【问题1】(3分) 针对信息系统的访问控制包含哪些基本要素?

【问题2】(7分) 分别写出图2-1中用户Administrator对应三种访问控制实现方法,即能力表、访问控制表和访问控制矩阵下的访问控制规则。

【问题1】(3分) 针对信息系统的访问控制包含哪些基本要素?

【问题2】(7分) 分别写出图2-1中用户Administrator对应三种访问控制实现方法,即能力表、访问控制表和访问控制矩阵下的访问控制规则。答案:解析:【问题1】主体、客体、访问权限或者授权访问【问题2】

-

第18题:

Windows系统的访问控制包括()

- A、对数据对象的访问,通过对象的访问控制列表来控制

- B、对文件或文件夹的访问,通过用户和组策略来控制

- C、对硬件资源的访问,通过给进程颁发访问令牌来控制

- D、对计算机的访问,通过账号密码的组合及物理限制来控制

正确答案:B,D -

第19题:

某公司网管员对核心数据的访问进行控制时,针对每个用户指明能够访问的资源,对于不在指定资源列表中的对象不允许访问。该访问控制策略属于()

- A、自主访问控制(DAC)

- B、强制访问控制(MAC)

- C、基于角色的访问控制(RBAC)

- D、访问控制列表方式(ACL)

正确答案:A -

第20题:

一个业务应用系统的业务用户可以执行业务功能,但不能执行管理功能,应用的维护管理员可以对该管理系统执行管理功能单不能执行业务功能,这属于()。

- A、职责分离

- B、最小授权

- C、基于规则的访问控制

- D、自助访问控制

正确答案:A -

第21题:

作为一名信息安全专业人员,你正在为某公司设计信息资源的访问控制策略。由于该公司的人员流动较大,你准备根据用户所属的组以及在公司中的职责来确定对信息资源的访问权限,最应该采用下列哪一种访问控制模型?()

- A、自主访问控制(DAC)

- B、强制访问控制(MAC)

- C、基于角色访问控制(RBAC)

- D、最小特权(LEASTPrivilege)

正确答案:C -

第22题:

应用资源控制功能实现应用层资源访问控制策略,控制维护人员能够访问的通信网、业务网及各支撑系统对外开放的服务;主要采用在平台终端服务、()、Portal或类Portal等方式实现。

- A、终端主机

- B、堡垒主机

- C、服务器主机

- D、客户主机

正确答案:B -

第23题:

多选题在BS7799中,访问控制涉及到信息系统的各个层面,其中主要包括()。A物理访问控制

B网络访问控制

C人员访问控制

D系统访问控制

E应用访问控制

正确答案: B,C解析: 暂无解析 -

第24题:

单选题某公司网管员对核心数据的访问进行控制时,针对每个用户指明能够访问的资源,对于不在指定资源列表中的对象不允许访问。该访问控制策略属于()A自主访问控制(DAC)

B强制访问控制(MAC)

C基于角色的访问控制(RBAC)

D访问控制列表方式(ACL)

正确答案: B解析: 访问控制机制可分为两种:强制访问控制机制(MAC)和自主访问控制机制(DAC)。强制访问控制机制(MAC):系统独立于用户行为强制执行访问控制,用户不能改变他们的安全级别或对象安全属性。自主访问控制机制(DAC):允许对象的属主来制订针对该对象的保护策略。通常DAC通过访问控制列表(ACL)来限定哪些主体针对哪些客体可以执行什么操作。每个客体都拥有一个限定主体对其访问权限的访问控制列表。20世纪90年代以来出现的一种基于角色的访问控制(RBAC)技术有效地克服了传统访问控制技术中存在的不足之处。基于角色的访问控制中,角色由应用系统的管理员定义。角色成员的增减也只能由应用系统的管理员来执行,即只有应用系统的管理员有权定义和分配角色,而且授权规定是强加给用户的,用户只能被动接受,不能自主地决定,用户也不能自主地将访问权限传给他人,这是一种非自主型访问控制。RBAC和DAC的根本区别在于用户不能自主地将访问权限授给别的用户。RBAC与MAC的区别在于MAC是基于多级安全需求的,而RBAC不是。基于以上说明可知,题干中的访问控制策略属于自主访问控制(DAC)。