恐怖分子一般是采用()等手段对社会和公民进行攻击和破坏的。

题目

恐怖分子一般是采用()等手段对社会和公民进行攻击和破坏的。

相似考题

更多“恐怖分子一般是采用()等手段对社会和公民进行攻击和破坏的。”相关问题

-

第1题:

黑客的攻击手段和方法是多种多样的,但是归结到一点,那就是破坏信息的有效性和完整性,进行信息的截获、窃取、破译。()

答案:正确

-

第2题:

在最近几年,一些公司已经成为恐怖分子攻击的目标。避免数据中心成为恐怖分子攻击目标的最好方法是( )。A.确保灾难恢复计划经过了完全测试

B.加固抵御攻击的电子系统和通信系统

C.为数据中心维持尽量低调的形象

D.监控已知恐怖分子的位置和活动答案:C解析:避免数据中心成为恐怖分子攻击目标的最好方法是为数据中心维持尽量低调的形象。这可以通过避免以下情况来实现:(1)确定外面的建筑为数据中心;(2)通过玻璃窗户展示数据中心;(3)宣传数据中心在运行中的重要角色。选项A不正确,因为确保灾难恢复计刘经过了完全测试不会有助于避免数据中心成为恐怖分子的攻击目标。选项B不正确,因为加固抵御攻击的电子系统和通信系统,不会有助于避免数据中心成为恐怖分子的攻击目标。选项D不正确,因为监控已知恐怖分子的位置和活动,即使是被法律允许的,本身也不会有助于避免数据中心成为恐怖分子的攻击目标。 -

第3题:

网络攻击包括被动攻击和主动攻击两种。被动攻击利用系统漏洞,进行窃取数据、中断服务、篡改和伪造信息、入侵系统等行为,破坏性大,直接威胁系统和数据的安全。答案:错解析:网络攻击包括被动攻击和主动攻击两种。被动攻击窃听或非授权获取他人倍息,不干扰用户的正常访问;主动攻击利用系统漏洞,进行窃取数据、中断服务、篡改和伪造信息、入侵系统等行为,破坏性大,直接威胁系统和数据的安全。 -

第4题:

攻击并破坏磁盘引导扇区和可执行文件是计算机病毒程序常用的手段。

正确答案:正确 -

第5题:

关于应对恐怖劫持的原则和措施的说法不正确的是()。

- A、不要破坏任何留有恐怖分子指纹和印记的物体

- B、要敢于与恐怖分子进行正面对抗

- C、记下恐怖分子的显著外部特征

- D、寻找机会向外界发出求援信息

正确答案:B -

第6题:

个别不法分子利用各种信息技术手段进行信息窃取、信息攻击和破坏等,这属于()。

- A、信息泛滥

- B、信息污染

- C、信息犯罪

- D、信息传递

正确答案:C -

第7题:

在最近几年,一些公司已经成为恐怖分子攻击的目标。避免数据中心成为恐怖分子攻击目标的最好方法是()。

- A、确保灾难恢复计划经过了完全测试

- B、加固抵御攻击的电子系统和通信系统

- C、为数据中心维持尽量低调的形象

- D、监控已知恐怖分子的位置和活动

正确答案:C -

第8题:

黑客的主要攻击手段包括()

- A、社会工程攻击、蛮力攻击和技术攻击

- B、人类工程攻击、武力攻击及技术攻击

- C、社会工程攻击、系统攻击及技术攻击

正确答案:A -

第9题:

判断题黑客攻击手段可分为非破坏性攻击和破坏性攻击两类。非破坏性攻击一般是为了扰乱系统的运行,并不盗窃系统资料,通常采用拒绝服务攻击或信息炸弹;破坏性攻击是以侵入他人计算机系统、盗窃系统保密信息、破坏目标系统的数据为目的。A对

B错

正确答案: 错解析: 暂无解析 -

第10题:

单选题社会工程学攻击就是利用收买,诱骗等各种手段,骗取信息,而不是直接从技术手段对目标发动攻击。()A正确

B错误

正确答案: A解析: -

第11题:

判断题恐怖袭击时恐怖分子采用的常规手段主要有袭击、劫持、破坏三种。A对

B错

正确答案: 错解析: 暂无解析 -

第12题:

单选题国家机关以外的主体,包括社会组织、政治团体、公民个人等,依照宪法和有关法律通过多种手段和途径对执法、司法和守法行为等各种法律活动的合法性所进行的监督是()A合法性监督

B自循环监督

C社会的法律监督

D交互监督

正确答案: C解析: 暂无解析 -

第13题:

社会工程学攻击就是利用收买,诱骗等各种手段,骗取信息,而不是直接从技术手段对目标发动攻击。( )答案:对解析: -

第14题:

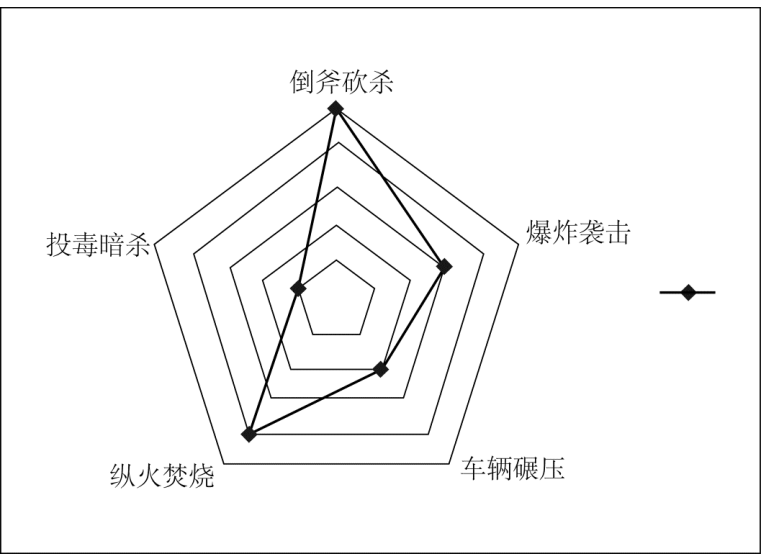

根据下图对恐怖袭击事件中恐怖分子作案手段进行分析,恐怖分子的作案手段形式多样,主要呈现:①纵火焚烧②车辆碾压③投毒暗杀①刀斧砍杀⑤爆炸袭击等五种,各种作案手段按数量多少排序正确的是: A.②①③⑤④

A.②①③⑤④

B.④⑤③①②

C.④①⑤②③

D.③①②④⑤答案:C解析:根据题目所给雷达图可以分析得出各种作案手段数量从多到少排序为:刀斧砍杀、纵火焚烧、爆炸袭击、投毒暗杀,即正确排序为④①⑤②③。故本题答案为C。 -

第15题:

如遇抢劫、犯罪分子利用出租汽车进行违法犯罪活动、发现犯罪嫌疑人等情况时,说法不正确的是()

- A、不要破坏任何留有恐怖分子指纹和印记的物体

- B、要敢于与恐怖分子进行正面对抗

- C、记下犯罪分子的显著外部特征

正确答案:B -

第16题:

篡改是非授权者利用某种手段对系统中的数据进行增加、删改、插入等()。

- A、属于主动攻击,破坏信息的保密性

- B、属于主动攻击,破坏信息的完整性

- C、属于被动攻击,破坏信息的完整性

- D、属于被动攻击,破坏信息的保密性

正确答案:B -

第17题:

利用计算机网络进行攻击,也是恐怖分子常使用的一种手段。

正确答案:正确 -

第18题:

恐怖袭击时恐怖分子采用的常规手段主要有袭击、劫持、破坏三种。

正确答案:正确 -

第19题:

恐怖袭击时恐怖分子采用的常规手段主要有袭击、()、破坏三种。

- A、威胁

- B、枪击

- C、劫持

- D、恐吓

正确答案:C -

第20题:

黑客攻击手段可分为非破坏性攻击和破坏性攻击两类。非破坏性攻击一般是为了扰乱系统的运行,并不盗窃系统资料,通常采用拒绝服务攻击或信息炸弹;破坏性攻击是以侵入他人计算机系统、盗窃系统保密信息、破坏目标系统的数据为目的。

正确答案:正确 -

第21题:

单选题黑客的主要攻击手段包括()A社会工程攻击、蛮力攻击和技术攻击

B人类工程攻击、武力攻击及技术攻击

C社会工程攻击、系统攻击及技术攻击

正确答案: A解析: 暂无解析 -

第22题:

填空题恐怖分子一般是采用()等手段对社会和公民进行攻击和破坏的。正确答案: 袭击、劫持、核与辐射恐怖袭击解析: 暂无解析 -

第23题:

单选题恐怖袭击时恐怖分子采用的常规手段主要有袭击、()、破坏三种。A威胁

B枪击

C劫持

D恐吓

正确答案: B解析: 暂无解析