公钥加密有两个不同的模型:加密模型和认证模型。在加密模型中,发送者加密用的密钥和接收者解密用的密钥分别是(1);在认证模型中,发送者加密用的密钥和接收者解密用的密钥分别是(2)。空白(1)处应选择()A、接收者的公钥,接收者的私钥B、接收者的私钥,接收者的公钥C、发送者的公钥,接收者的私钥D、发送者的私钥,接收者的公钥

题目

公钥加密有两个不同的模型:加密模型和认证模型。在加密模型中,发送者加密用的密钥和接收者解密用的密钥分别是(1);在认证模型中,发送者加密用的密钥和接收者解密用的密钥分别是(2)。空白(1)处应选择()

- A、接收者的公钥,接收者的私钥

- B、接收者的私钥,接收者的公钥

- C、发送者的公钥,接收者的私钥

- D、发送者的私钥,接收者的公钥

相似考题

更多“公钥加密有两个不同的模型:加密模型和认证模型。在加密模型中,发送者加密用的密钥和接收者解密用的密钥分别是(1);在认证模型中,发送者加密用的密钥和接收者解密用的密钥分别是(2)。空白(1)处应选择()A、接收者的公钥,接收者的私钥B、接收者的私钥,接收者的公钥C、发送者的公钥,接收者的私钥D、发送者的私钥,接收者的公钥”相关问题

-

第1题:

图5-1示意了发送者利用非对称加密算法向接收者传送消息的过程,图中a和b处分别是(7)。

A.接收者的公钥,接收者的私钥

B.发送者的公钥,接收者的私钥

C.发送者的私钥,接收者的公钥

D.接收者的私钥,接收者的公钥

正确答案:A

解析:公钥加密系统中,发送者使用从安全证书中心(CA)获取的接收者的公钥对所传送的消息进行加密,接收者使用其本身的私钥对该密文进行解密。从而实现所发送的消息只提供给指定接收者阅读的功能。在公钥加密系统中,如果要实现所发送的消息供公众阅读,则需发送者使用自身的私钥对所传送的消息进行加密,接收者使用从CA中心获取的发送者的公钥对密文进行解密。本试题4个选项中未出现“发送者的私钥,发送者的公钥”,因此,只有选项A是正确答案。 -

第2题:

图2-6示意了发送者利用非对称加密算法向接收者传送消息的过程,图中a和b处分别是______。

A.接收者的公钥,接收者的私钥

B.发送者的公钥,接收者的私钥

C.发送者的私钥,接收者的公钥

D.接收者的私钥,接收者的公钥

正确答案:A

解析:公钥加密系统中,发送者使用从安全证书中心(CA)获取的接收者的公钥对所传送的消息进行加密,接收者使用其本身的私钥对该密文进行解密。从而实现所发送的消息只提供给指定接收者阅读的功能。在公钥加密系统中,如果要实现所发送的消息供公众阅读,则需发送者使用自身的私钥对所传送的消息进行加密,接收者从CA中心获取的发送者的公钥对密文进行解密。本试题4个选项未出现“发送者的私钥,发送者的公钥”,因此只有选项A是正确答案。 -

第3题:

下图是发送者利用不对称加密算法向接收者传送信息的过程图中k是()

A.接收者的公钥

B.接收者的私钥

C.发送者的公钥

D.发送者的私钥

正确答案:A

-

第4题:

数字签名是非对称密钥算法的典型应用,主要用来证明发送者的身份,其加密、解密思路是?()A.使用同一个密钥进行加密、解密

B.使用接收者的公钥加密、使用接收者的私钥解密

C.使用发送者的公钥加密、使用发送者的私钥解密

D.使用发送者的私钥加密、使用发送者的公钥解密

答案D -

第5题:

在数字签名机制中,实施电子签名的密钥是()。A.发送者的私钥

B.发送者的公钥

C.接收者的私钥

D.接收者的公钥

参考答案:A

-

第6题:

下列说法正确的是( )。

A)数字签名,发送者用接收者的公钥加密

B)数字签名和数据加密都是使用公钥密码体系

C)数字签名时,接收者用自己的公钥解密

D)数字签名时,发送者用自己的公钥加密

正确答案:B

选项A),数字签名时,发送者用接收者的私钥加密;选项B),发送方首先把消息作为单向散列函数的输入,散列函数的输出就是消息摘要,然后用自己的私钥加密消息摘要得到数字签名,散列函数和私钥均是公钥密码体系,因此数字签名和数据加密都是使用公钥密码体系;选项C),数字签名时,接收者用对方的公钥解密;选项D),数字签名时,发送者用自己的私钥加密。 -

第7题:

数字签名技术常被用来确保数据传输的安全性,其技术基础是公钥密码技术,在发送端使用密钥对信息进行加密,在接收端使用密钥对信息进行解密。那么在发送端对信息进行加密时使用的是()

- A、发送者的公钥

- B、发送者的私钥

- C、接收者的公钥

- D、接收者的私钥

正确答案:B -

第8题:

电子邮件的机密性与真实性是通过下列哪一项实现的?()

- A、用发送者的私钥对消息进行签名,用接收者的公钥对消息进行加密

- B、用发送者的公钥对消息进行签名,用接收者的私钥对消息进行加密

- C、用接受者的私钥对消息进行签名,用发送者的公钥对消息进行加密

- D、用接受者的公钥对消息进行签名,用发送者的私钥对消息进行加密

正确答案:A -

第9题:

以下关于非对称密钥的说法,正确的是()

- A、加密密钥对是用公钥来加密私钥来解密

- B、签名密钥对是用私钥来加密公钥来解密

- C、加密密钥对是用私钥来加密公钥来解密

- D、签名密钥对是用公钥来加密私钥来解密

正确答案:A,D -

第10题:

单选题公钥加密有两个不同的模型:加密模型和认证模型。在加密模型中,发送者加密用的密钥和接收者解密用的密钥分别是(1);在认证模型中,发送者加密用的密钥和接收者解密用的密钥分别是(2)。空白(1)处应选择()A接收者的公钥,接收者的私钥

B接收者的私钥,接收者的公钥

C发送者的公钥,接收者的私钥

D发送者的私钥,接收者的公钥

正确答案: D解析: 暂无解析 -

第11题:

单选题下列哪一项能保证发送者的真实性和e-mail的机密性?()A用发送者的私钥加密消息散列(hash),然后用接收者的公钥加密消息散列(hash)

B发送者对消息进行数字签名然后用发送者的私钥加密消息散列(hash)

C用发送者的私钥加密消息散列(hash),然后用接收者的公钥加密消息。

D用发送者的私钥加密消息,然后用接收者的公钥加密消息散列(hash)

正确答案: B解析: 暂无解析 -

第12题:

单选题要确保信息的真实性、机密性和完整性,发送者应使用其哪种密钥加密消息的哈希:()A公钥,然后使用接收者的私钥对消息进行加密

B私钥,然后使用接收者的公钥对消息进行加密

C公钥,然后使用接收者的公钥对消息进行加密

D私钥,然后使用接收者的私钥对消息进行加密

正确答案: C解析: 获取消息的哈希能够确保完整性;使用发送者的私钥签署消息的哈希能够确保消息源的真实性,而使用接收者的公钥加密生成的消息则能确保机密性。其他选项均不正确。 -

第13题:

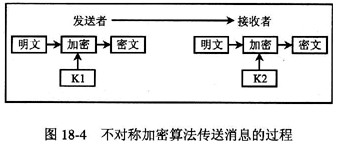

下图是利用公钥加密系统对数据进行加密的概念图,a和b处应分别是(44)。

A.接收者的公钥,接收者的私钥

B.接收者的私钥,接收者的公钥

C.发送者的公钥,接收者的私钥

D.发送者的私钥,发送者的公钥

正确答案:A

解析:公钥加密系统有一个公钥和一个私钥,一个用来加密,另一个用来解密。对于发送者来说,它只有接收者的公钥。选项D只能实现数字签名,不能加密数据。 -

第14题:

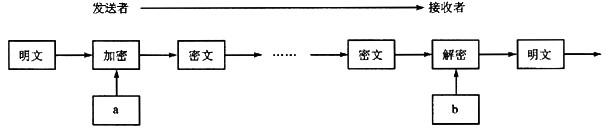

如图18-4所示是发送者利用不对称加密算法向接收者传送消息的过程,图中K1是(12)。

A.接收者的公钥

B.接收者的私钥

C.发送者的公钥

D.发送者的私钥

正确答案:A

解析:请参考(7)、(8)题的分析。 -

第15题:

图1-8是公钥加密系统的概念图,a和b处应分别是(11)。

A.接收者的公钥,接收者的私钥

B.接收者的私钥,接收者的公钥

C.发送者的公钥,接收者的私钥

D.发送者的私钥,接收者的公钥

正确答案:A

-

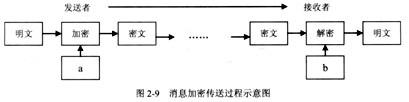

第16题:

图2-9示意了发送者利用非对称加密算法向接收者传送消息的过程,图中a和b处分别是(46)。

A.发送者的私钥,发送者的公钥

B.发送者的公钥,接收者的私钥

C.发送者的私钥,接收者的公钥

D.接收者的私钥,接收者的公钥

正确答案:A

解析:在公钥加密系统中,如果要实现所发送的消息供公众阅读,则需发送者使用自身的私钥对所传送的消息进行加密,接收者从CA中心获取的发送者的公钥对该密文进行解密。另外,在公钥加密系统中,发送者还可以使用从安全证书中心(CA)获取的接收者的公钥对所传送的消息进行加密,接收者使用其本身的私钥对该密文进行解密。从而实现所发送的消息只提供给指定接收者阅读的功能。由于本试题4个选项中未出现“接收者的公钥,接收者的私钥”,因此只有选项A是正确答案。 -

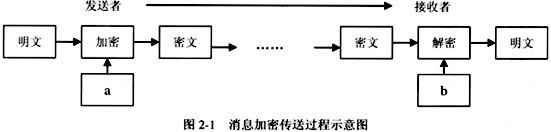

第17题:

图2-1所示为发送者利用非对称加密算法向接收者传送消息的过程,图中a和b处分别是(4)。

A.发送者的私钥,发送者的公钥

B.发送者的公钥,接收者的私钥

C.发送者的私钥,接收者的公钥

D.接收者的私钥,接收者的公钥

正确答案:A

解析:在公钥加密系统中,如果要实现所发送的消息供公众阅读,则需发送者使用自身的私钥对所传送的消息进行加密,接收者从CA中心获取发送者的公钥对密文进行解密。另外,在公钥加密系统中,发送者还可以使用从安全证书中心(CA)获取接收者的公钥对所传送的消息进行加密,接收者使用其本身的私钥对该密文进行解密,从而实现所发送的消息只提供给指定接收者阅读的功能。由于本试题的4个选项中未出现“接收者的公钥,接收者的私钥”,因此只有选项A是正确答案。 -

第18题:

公钥加密有两个不同的模型:加密模型和认证模型。在加密模型中,发送者加密用的密钥和接收者解密用的密钥分别是(1);在认证模型中,发送者加密用的密钥和接收者解密用的密钥分别是(2)。空白(2)处应选择()

- A、接收者的公钥,接收者的私钥

- B、接收者的私钥,接收者的公钥

- C、发送者的公钥,发送者的私钥

- D、发送者的私钥,发送者的公钥

正确答案:D -

第19题:

在公钥体系中,签名时使用()

- A、发送者公钥

- B、发送者私钥

- C、接收者公钥

- D、接收者私钥

正确答案:B -

第20题:

要确保信息的真实性、机密性和完整性,发送者应使用其哪种密钥加密消息的哈希:()

- A、公钥,然后使用接收者的私钥对消息进行加密

- B、私钥,然后使用接收者的公钥对消息进行加密

- C、公钥,然后使用接收者的公钥对消息进行加密

- D、私钥,然后使用接收者的私钥对消息进行加密

正确答案:B -

第21题:

在数字签名机制中,实施电子签名的密钥是()。

- A、发送者的私钥

- B、发送者的公钥

- C、接收者的私钥

- D、接收者的公钥

正确答案:A -

第22题:

单选题公钥加密有两个不同的模型:加密模型和认证模型。在加密模型中,发送者加密用的密钥和接收者解密用的密钥分别是(1);在认证模型中,发送者加密用的密钥和接收者解密用的密钥分别是(2)。空白(2)处应选择()A接收者的公钥,接收者的私钥

B接收者的私钥,接收者的公钥

C发送者的公钥,发送者的私钥

D发送者的私钥,发送者的公钥

正确答案: C解析: 暂无解析 -

第23题:

单选题在公钥体系中,签名时使用()A发送者公钥

B发送者私钥

C接收者公钥

D接收者私钥

正确答案: B解析: 暂无解析