()技术在攻击发生时随机地抛弃一些发往攻击目标的数据包A、BlackholingB、Random DropC、TCP状态检测D、Over-provisioning(超量供应)

题目

()技术在攻击发生时随机地抛弃一些发往攻击目标的数据包

- A、Blackholing

- B、Random Drop

- C、TCP状态检测

- D、Over-provisioning(超量供应)

相似考题

参考答案和解析

更多“()技术在攻击发生时随机地抛弃一些发往攻击目标的数据包”相关问题

-

第1题:

网络层技术的一个范例就是【 】,它在网络的出入口(如路由器)对通过的数据包进行选择,只有满足条件的数据包才能允许通过,否则被抛弃。这样可以有效地防止恶意用户利用不安全的数据包对内部网进行攻击。

正确答案:包过滤技术

包过滤技术 -

第2题:

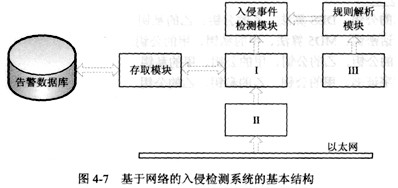

在如图4-7所示的基于网络的入侵检测系统的基本结构中,对应Ⅰ、Ⅱ、Ⅲ模块的名称是(48)。

A.数据包捕获模块、网络协议分析模块、攻击特征库

B.网络协议分析模块、数据包捕获模块、攻击特征库

C.攻击特征库、网络协议分析模块、数据包捕获模块

D.攻击特征库、数据包捕获模块、网络协议分析模块

正确答案:B

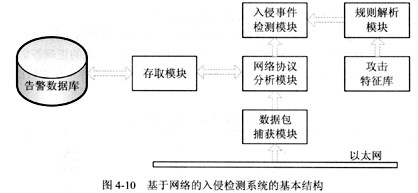

解析:按照检测的数据来源,入侵检测系统可以分为基于主机的入侵检测系统和基于网络的入侵检测系统。其中,基于网络的入侵检测系统的基本结构如图4-10所示。

通常是通过将网卡设置成“混杂模式”来收集在网络中出现的数据帧。其使用原始的数据帧作为数据源,采用模式匹配、频率或阈值、事件的相关性、统计意义上的非正常现象检测等基本的识别技术。这类系统一般是被动地在网络上监听整个网段的数据流,通过分析、异常检测或特征比对,发现网络入侵事件。 -

第3题:

分片攻击发生在()

- A、数据包被发送时

- B、数据包在传输过程中

- C、数据包被接收时

- D、数据包的数据进行重组时

正确答案:B -

第4题:

攻击者无须伪造数据包中的IP地址就可以实施的攻击是()。

- A、DDoS攻击

- B、Land攻击

- C、smurf攻击

- D、SYN Flooding攻击

正确答案:A -

第5题:

目前,很多产品都声称可以检测和抵御拒绝服务攻击,这些方法虽然不能完全解决拒绝服务攻击问题,但是可以在某种程度上检测或者减轻攻击的危害,最大限度地保证在攻击发生时,还能够为部分用户提供服务。Random Drop技术抛弃所有发往攻击目标的数据包

正确答案:错误 -

第6题:

以下那些是计算机系统攻击手法?()

- A、Flood攻击

- B、数据包侦听

- C、口令破解

- D、数据包欺骗

正确答案:A,B,C,D -

第7题:

常见的网络攻击方式包括()。

- A、缓冲区溢出攻击

- B、数据包嗅探

- C、口令攻击

- D、拒绝服务攻击

正确答案:A,B,C,D -

第8题:

分片攻击问题发生在()。

- A、数据包被发送时

- B、数据包在传输过程中

- C、数据包被接收时

- D、数据包中的数据进行重组时

正确答案:D -

第9题:

单选题分片攻击发生在()A数据包被发送时

B数据包在传输过程中

C数据包被接收时

D数据包的数据进行重组时

正确答案: D解析: 暂无解析 -

第10题:

单选题()技术在DoS/DDoS攻击发生时将所有发往攻击目标的数据包抛弃ABlackholing

BRandom Drop

COver-provisioning(超量供应)

DHTTP重定向

正确答案: C解析: 暂无解析 -

第11题:

单选题黑客经常使用网络监听工具来寻找攻击目标,以下关于网络监听的工作原理描述正确的是()。A网络监听不能捕获到发往路由器的数据包

B网络监听其实是将本地网卡设置为混杂模式,以接受所有流经该网卡的数据包

C网络监听是一种主动攻击行为,攻击机器会主动发送数据包

D网络监听不能捕获到不完整的或错误的数据包

正确答案: C解析: 暂无解析 -

第12题:

单选题分片攻击问题发生在()。A数据包被发送时

B数据包在传输过程中

C数据包被接收时

D数据包中的数据进行重组时

正确答案: D解析: 暂无解析 -

第13题:

攻击者向某个设备发送数据包,并将数据包的源IP地址和目的IP地址都设置成攻击目标的地址。这种攻击被称为______。

A.SYN Flooding攻击

B.DDOS攻击

C.Ping of Death攻击

D.Land攻击

正确答案:D

解析:Land攻击的基本思路是:向某个设备发送数据包,并将数据包的源IP地址、源端口号与目的IP地址、目的端口号设置成相同,使某些TCP/UDP连接进入循环,从而导致被攻击主机无法提供正常的服务。

SYN Flooding攻击是指攻击者主机使用无效的IP地址,利用TCP连接的3次握手过程,使得受害主机处于开放会话的请求之中,直到连接超时。在此期间,受害主机将会连续接收这种会话请求,最终因资源耗尽而停止响应。

分布式拒绝服务(DDoS)攻击是指攻击者攻破了多个系统,并利用这些系统发送大量合法的请求来消耗和占用过多的服务资源,使得网络服务不能响应正常的请求。

Ping of Death攻击是通过构造出重组缓冲区大小的异常ICMP包进行攻击的。

-

第14题:

在如下 基于网络入侵检测系统的基本结构图中,对应 I 、 II 、 III 模块的名称是

A.数据包捕获模块、网络协议分析模块、攻击特征库

B.网络协议分析模块、数据包捕获模块、攻击特征库

C.攻击特征库、网络协议分析模块、数据包捕获模块

D.攻击特征库、数据包捕获模块、网络协议分析模块

正确答案:B

-

第15题:

攻击者无需伪造数据包中IP地址就可以实施的攻击是()。

- A、DDoS攻击

- B、Land攻击

- C、Smurf攻击

- D、SYNFlooding攻击

正确答案:A -

第16题:

目前,很多产品都声称可以检测和抵御拒绝服务攻击,这些方法虽然不能完全解决拒绝服务攻击问题,但是可以在某种程度上检测或者减轻攻击的危害,最大限度地保证在攻击发生时,还能够为部分用户提供服务。Blackholing技术实际上就是在攻击发生时将所有发往攻击目标的数据包抛弃

正确答案:正确 -

第17题:

当前无线传感器网络面临多种攻击技术,其中()是指攻击节点依照路由算法伪造或重放一个路由声明,声称攻击节点和基站之间有高质量的单跳路由,然后阻止或篡改被攻击区域中任一节点发出的数据包。

- A、路由攻击

- B、选择性数据转发攻击

- C、槽洞攻击

- D、虫洞攻击

正确答案:C -

第18题:

智能防火墙技术不包括()。

- A、数据包过滤技术

- B、防攻击技术

- C、防扫描技术

- D、入侵防御技术

正确答案:A -

第19题:

m序列本身是适宜的伪随机序列产生器,但只有在()下,破译者才不能破解这个伪随机序列。

- A、唯密文攻击

- B、已知明文攻击

- C、选择明文攻击

- D、选择密文攻击

正确答案:A -

第20题:

判断题目前,很多产品都声称可以检测和抵御拒绝服务攻击,这些方法虽然不能完全解决拒绝服务攻击问题,但是可以在某种程度上检测或者减轻攻击的危害,最大限度地保证在攻击发生时,还能够为部分用户提供服务。Blackholing技术实际上就是在攻击发生时将所有发往攻击目标的数据包抛弃A对

B错

正确答案: 对解析: 暂无解析 -

第21题:

单选题执行一个Smurf攻击需要下列哪些组件?()A攻击者,受害者,放大网络

B攻击者,受害者,数据包碎片,放大网络

C攻击者,受害者,数据包碎片

D攻击者,受害者,带外数据

正确答案: C解析: 暂无解析 -

第22题:

多选题常见的网络攻击方式包括()。A缓冲区溢出攻击

B数据包嗅探

C口令攻击

D拒绝服务攻击

正确答案: D,A解析: 暂无解析 -

第23题:

判断题目前,很多产品都声称可以检测和抵御拒绝服务攻击,这些方法虽然不能完全解决拒绝服务攻击问题,但是可以在某种程度上检测或者减轻攻击的危害,最大限度地保证在攻击发生时,还能够为部分用户提供服务。Random Drop技术抛弃所有发往攻击目标的数据包A对

B错

正确答案: 对解析: 暂无解析