在信息系统中,访问控制是重要的安全功能之一。他的任务是在用户对系统资源提供最大限度共享的基础上,对用户的访问权限进行管理,防止对信息的非授权篡改和滥用。访问控制模型将实体划分为主体和客体两类,通过对主体身份的识别来限制其对客体的访问权限。下列选项中,对主体、客体和访问权限的描述中错误的是()A、对文件进行操作的用户是一种主体B、主体可以接受客体的信息和数据,也可能改变客体相关的信息C、访问权限是指主体对客体所允许的操作D、对目录的访问权可分为读、写和拒绝访问

题目

在信息系统中,访问控制是重要的安全功能之一。他的任务是在用户对系统资源提供最大限度共享的基础上,对用户的访问权限进行管理,防止对信息的非授权篡改和滥用。访问控制模型将实体划分为主体和客体两类,通过对主体身份的识别来限制其对客体的访问权限。下列选项中,对主体、客体和访问权限的描述中错误的是()

- A、对文件进行操作的用户是一种主体

- B、主体可以接受客体的信息和数据,也可能改变客体相关的信息

- C、访问权限是指主体对客体所允许的操作

- D、对目录的访问权可分为读、写和拒绝访问

相似考题

参考答案和解析

更多“在信息系统中,访问控制是重要的安全功能之一。他的任务是在用户对系”相关问题

-

第1题:

信息系统中信息资源的访问控制是保证信息系统安全的措施之一。下面关于访问控制的叙述错误的是( )。A、访问控制可以保证对信息的访问进行有序的控制

B、访问控制是在用户身份鉴别的基础上进行的

C、访问控制就是对系统内每个文件或资源规定各个(类)用户对它的操作权限

D、访问控制使得所有用户的权限都各不相同

正确答案:D

-

第2题:

信息系统访问控制机制中,()是指对所有主体和客体都分配安全标签用来标识所属的安全级别,然后在访问控制执行时对主体和客体的安全级别进行比较,确定本次访问是否合法的技术或方法。

A.自主访问控制

B.强制访问控制

C.基于角色的访问控制

D.基于组的访问控制

正确答案:B

-

第3题:

访问控制是信息安全管理的重要内容之一,以下关于访问控制规则的叙述中,() 是不正确的。

A.应确保授权用户对信息系统的正常访问

B.防止对操作系统的未授权访问

C.防止对外部网络未经授权进行访问,对内部网络的访问则没有限制

D.防止对应用系统中的信息未经授权进行访问

正确答案:C

-

第4题:

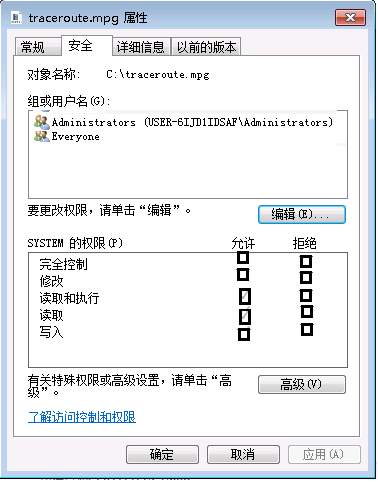

阅读下列说明和图,答问题1至问题2,将解答填入答题纸的对应栏内。 ?【说明】?访问控制是对信息系统资源进行保护的重要措施,适当的访问控制能够阻止未经授权的用户有意或者无意地获取资源。访问控制一般是在操作系统的控制下,按照事先确定的规则决定是否允许用户对资源的访问。??图2-1给出了某系统对客体traceroute.mpg实施的访问控制规则

【问题1】(3分) 针对信息系统的访问控制包含哪些基本要素?

【问题2】(7分) 分别写出图2-1中用户Administrator对应三种访问控制实现方法,即能力表、访问控制表和访问控制矩阵下的访问控制规则。

【问题1】(3分) 针对信息系统的访问控制包含哪些基本要素?

【问题2】(7分) 分别写出图2-1中用户Administrator对应三种访问控制实现方法,即能力表、访问控制表和访问控制矩阵下的访问控制规则。答案:解析:【问题1】主体、客体、访问权限或者授权访问【问题2】

-

第5题:

访问授权以“必需知道”和“最小授权”为原则,确保用户在信息系统内的活动只限于相关业务能合法开展所要求的最低限度是属于()。

- A、完善信息系统的访问控制

- B、加强主机系统及开放平台系统的安全管理

- C、网络系统安全管理

- D、确保用户终端安全

正确答案:A -

第6题:

在大型信息系统中,用户数量巨大,权限层次关系复杂,用户承担职责较多且身份变化频繁。在这样的情况下,应采用下述哪种访问控制方式最合适。()

- A、自主访问控制

- B、强制访问控制

- C、基于角色的访问控制

- D、基于任务的访问控制

正确答案:C -

第7题:

监控并及时汇报信息系统异常登陆、重要数据访问、用户账户变更等重要事项是属于()。

- A、完善信息系统的访问控制

- B、加强主机系统及开放平台系统的安全管理

- C、网络系统安全管理

- D、确保用户终端安全

正确答案:A -

第8题:

物流信息系统安全机制的主要目标是控制对信息的访问,身份识别技术就是防止内部合法用户访问的控制技术。

正确答案:错误 -

第9题:

对于信息系统访问控制说法错误的是()。

- A、应该根据业务需求和安全要求置顶清晰地访问控制策略,并根据需要进行评审和改进

- B、网络访问控制是访问控制的重中之重,网络访问控制做好了操作系统和应用层次的访问控制问题就可以得到解决

- C、做好访问控制工作不仅要对用户的访问活动进行严格管理,还要明确用户在访问控制中的有关责任

- D、移动计算和远程工作技术在广泛应用给访问控制带来了新的问题,因此在访问控制工作中要重点考虑对移动计算设备和远程工作用户的控制措施

正确答案:B -

第10题:

单选题关于通过用户数据的访问控制程序来保护在线计算机系统数据安全,下面()描述最准确。A通过将特定的应用限制在特定的文件,来控制对数据的访问

B通过将特定的终端限制在特定的应用,来控制对数据的访问

C安全取决于对用户ID和用户身份安全性的控制

D使用这种类型的访问控制软件将消除任何重要的控制弱点

正确答案: D解析: 用户ID和用户身份验证程序的有效管理是实施个人责任的关键,是进行用户数据授权的基础。选项A不正确,因为这是工作数据授权技术。选项B不正确,因为这是终端数据授权技术。选项D不正确,因为仅仅使用访问控制软件不会解决所有安全风险。 -

第11题:

单选题监控并及时汇报信息系统异常登陆、重要数据访问、用户账户变更等重要事项是属于()。A完善信息系统的访问控制

B加强主机系统及开放平台系统的安全管理

C网络系统安全管理

D确保用户终端安全

正确答案: D解析: 暂无解析 -

第12题:

单选题在信息系统中,访问控制是重要的安全功能之一。他的任务是在用户对系统资源提供最大限度共享的基础上,对用户的访问权限进行管理,防止对信息的非授权篡改和滥用。访问控制模型将实体划分为主体和客体两类,通过对主体身份的识别来限制其对客体的访问权限。下列选项中,对主体、客体和访问权限的描述中错误的是()A对文件进行操作的用户是一种主体

B主体可以接受客体的信息和数据,也可能改变客体相关的信息

C访问权限是指主体对客体所允许的操作

D对目录的访问权可分为读、写和拒绝访问

正确答案: A解析: 暂无解析 -

第13题:

访问控制是对信息系统资源进行保护的重要措施,适当的访问控制能够阻止未经授权的用户有意或者无意地获取资源。信息系统访问控制的基本要素不包括( )。A.主体

B.客体

C.授权访问

D.身份认证

参考答案:D

-

第14题:

在信息系统安全保护中,依据安全策略控制用户对文件、数据库表等客体的访问属于()安全管理。

A.安全审计

B.入侵检测

C.访问控制

D.人员行为

正确答案:C

-

第15题:

访问控制是信息安全管理的重要内容之一,以下关于访问控制规则的叙述中,(23)是不正确的。A.应确保授权用户对信息系统的正常访问

B.防止对操作系统的未授权访问

C.防止对外部网络未经授权进行访问,对内部网络的访问则没有限制

D.防止对应用系统中的信息未经授权进行访问答案:C解析:访问控制是信息安全管理的重要内容之一,要实现授权用户对信息系统的正常访问和防止对操作系统的未授权访问、防止对应用系统中的信息未经授权进行访问等。 -

第16题:

访问信息系统的用户注册的管理不正确的做法是()

- A、对用户访问信息系统和服务的授权的管理

- B、对用户予以注册时须同时考虑与访问控制策略的一致性

- C、当ID资源充裕时可允许用户使用多个ID

- D、用户在组织内变换工作岗位时须重新评审其所用ID的访问权

正确答案:C -

第17题:

《国家电网公司信息系统安全管理办法》中要求对操作系统和数据库系统特权用户访问权限分离,对访问权限一致的用户进行分组,访问控制力度应达到主题为()级。

- A、用户

- B、功能

- C、文件

- D、数据库表

正确答案:A -

第18题:

在设计一个多用户访问的网络信息系统时,确保所有访问控制需求都得到处理的第一步是()。

- A、建立访问控制列表(ACL)

- B、建立访问控制矩阵(ACM)

- C、建立访问控制功能表

- D、建立基于角色的访问控制列表(RBAC)

正确答案:B -

第19题:

访问信息系统的用户注册的管理是()

- A、对用户访问信息系统和服务的授权的管理

- B、对用户予以注册时须同时考虑与访问控制策略的一致性

- C、当ID.资源充裕时可允许用户使用多个ID

- D、用户在组织内变换丁.作岗位吋不必重新评审其所用ID的访问权

正确答案:A,B -

第20题:

访问控制的主要作用是()。

- A、防止对系统资源的非授权访问

- B、在安全事件后追查非法访问活动

- C、防止用户否认在信息系统中的操作

- D、以上都是

正确答案:D -

第21题:

单选题访问控制的主要作用是()。A防止对系统资源的非授权访问

B在安全事件后追查非法访问活动

C防止用户否认在信息系统中的操作

D以上都是

正确答案: C解析: 暂无解析 -

第22题:

单选题小赵是某大学计算机科学与技术专业的毕业生,在前往一家大型企业应聘时,面试经理要求他给出该企业信息系统访问控制模型的设计思路,如果想要为一个存在大量用户的信息系统实现自主访问控制功能,在以下选项中,从时间和资源消耗的角度,下列选项中他应该采取的最合适的模型或方法是:()A访问控制列表

B能力表

CBLP模型

DBiba模型

正确答案: B解析: 暂无解析 -

第23题:

判断题物流信息系统安全机制的主要目标是控制对信息的访问,身份识别技术就是防止内部合法用户访问的控制技术。A对

B错

正确答案: 对解析: 暂无解析