下列哪一组高层系统服务可以提供对网络的访问控制()。A、访问控制列表和访问特权B、身份识别和验证C、认证和鉴定D、鉴定和保证

题目

下列哪一组高层系统服务可以提供对网络的访问控制()。

- A、访问控制列表和访问特权

- B、身份识别和验证

- C、认证和鉴定

- D、鉴定和保证

相似考题

更多“下列哪一组高层系统服务可以提供对网络的访问控制()。A、访问控制列表和访问特权B、身份识别和验证C、认证和鉴定D、鉴定和保证”相关问题

-

第1题:

根据应用环境的不同,访问控制可分为____。A.网络访问控制、主机、操作系统访问控制和应用程序访问控制

B.单机访问控制、主机、操作系统访问控制和应用程序访问控制

C.网络访问控制、单机访问控制和主机、操作系统访问控制

D.网络访问控制。I/O设备、操作系统访问控制和应用程序访问控制

参考答案:A

-

第2题:

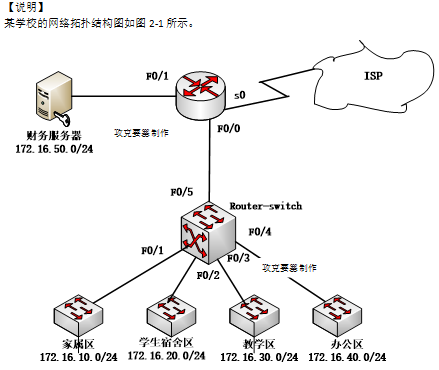

【问题1】(每空1分,共7分)

常用的 IP 访问控制列表有两种,它们是编号为(1 )和 1300~1399 的标准访问控制列表和编为(2 )和 2000~2699 的扩展访问控制列表、其中,标准访问控制列表是根据 IP 报的(3 )来对 IP 报文进行过滤,扩展访问控制列表是根据 IP 报文的(4 )、(5 )、上层协议和时间等来对 IP 报文进行过滤。一般地,标准访问控制列表放置在靠近(6 )的位置,扩展访问控制列表放置在靠近(7 )的位置。

【问题2】(每空1分,共10分)

为保障安全,使用ACL对网络中的访问进行控制。访问控制的要求如下:

(1)家属区不能访问财务服务器,但可以访问互联网;

(2)学生宿舍区不能访问财务服务器,且在每天晚上18:00~24:00禁止访问互联网;

(3)办公区可以访问财务服务器和互联网;

(4)教学区禁止访问财务服务器,且每天8:00~18:00禁止访问互联网。

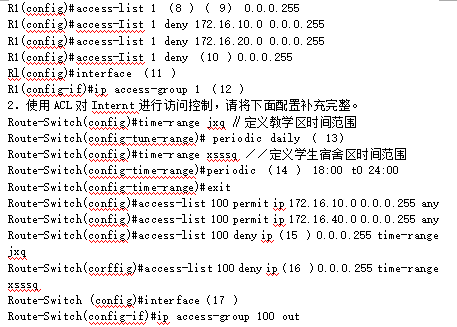

1.使用ACL对财务服务器进行访问控制,请将下面配置补充完整。

答案:解析:【问题1】(1)1-99(2)100-199 (3) 源地址 (4)原地址,(5) 目标地址(6)目标地址(7) 源地址

答案:解析:【问题1】(1)1-99(2)100-199 (3) 源地址 (4)原地址,(5) 目标地址(6)目标地址(7) 源地址

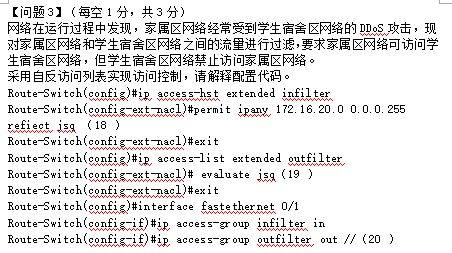

【问题2】(8) permit (9)172.16.40.0(10) 172.16.30.0 (11)f0/1 (12) out(13)8:00 to 18:00(14)daily(15)172.16.30.0(16) 172.16.20.0(17)F0/5【问题3】(18)设定该条语句执行自反,自反列表的名字为JSQ

(19) 计算生成自反列表 (20) 接口的出方向应用自反访问列表【解析】

【问题1】

试题解析:本题是之前考过的原题,基本概念题。相对比较简单。

【问题2】试题解析:基于时间的ACL题,也是原来考过的原题,因此可以只要注意一下时间ACL的几个基本命令即可。

【问题3】自反访问控制列表,这个题也是考过的题型,相对来说比较难一点,关键是掌握自反访问控制列表的基本概念和配置。 -

第3题:

()的主要任务是授权、确定访问权限和对访问行为实施严格的监控。

- A、交易认证

- B、访问控制

- C、身份识别

- D、提供冲正

正确答案:B -

第4题:

应用系统相关的数据访问安全可以通过下面所有的方法来实施,除了()。

- A、应用系统中的用户身份识别和验证功能

- B、工具软件功能

- C、访问控制软件中的用户身份识别和验证功能

- D、由数据库管理软件提供的安全功能

正确答案:B -

第5题:

基于ISO的Cisco防火墙特征集访问控制列表分为两类()

- A、标准访问控制列表和扩展访问控制列表

- B、静态访问控制列表和动态访问控制列表

- C、扩展访问控制列表和反射访问控制列表

- D、标准访问控制列表和反射访问控制列表

正确答案:A -

第6题:

VPN提供的功能有哪些()

- A、上网服务

- B、加密数据

- C、信息认证和身份认证

- D、提供访问控制

正确答案:B,C,D -

第7题:

访问控制方法可分为自主访问控制、强制访问控制和基于角色的访问控制,它们具有不同的特点和应用场景。如果需要选择一个访问控制方法,要求能够支持最小特权原则和职责分离原则,而且在不同的系统配置下可以具有不同的安全控制,那么在下列选项中,能够满足以上要求的选项是()。

- A、自主访问控制

- B、强制访问控制

- C、基于角色的访问控制

- D、以上选项都可以

正确答案:C -

第8题:

与SNMPv1和SNMPv2相比,SNMPv3增加了三个新的安全机制为()。

- A、数据完整性机制,数据填充机制和访问控制

- B、数据完整性机制,加密和访问控制

- C、身份验证,数据填充机制和访问控制

- D、身份验证,加密和访问控制

正确答案:D -

第9题:

单选题以下哪一项安全机制提供了限制执行特权活动的最佳方法()。A生物识别访问控制

B基于角色的访问控制

C应用加固

D联合身份管理

正确答案: D解析: 暂无解析 -

第10题:

单选题安全标志和访问控制策略是由下面哪一个访问控制制度所支持的?()A基于身份的制度

B基于身份认证的制度

C用户指导制度

D强制访问控制制度

正确答案: D解析: 暂无解析 -

第11题:

单选题访问控制技术的主要手段是()。A口令、授权核查、登录控制、日志和审计等

B用户识别代码、登录控制、口令、身份认证等

C授权核查、登录控制、日志和审计和指纹识别等

D登录控制、日志和审计、口令和访问时刻登记等

正确答案: C解析: 暂无解析 -

第12题:

单选题下列哪一组高层系统服务可以提供对网络的访问控制()。A访问控制列表和访问特权

B身份识别和验证

C认证和鉴定

D鉴定和保证

正确答案: B解析: 暂无解析 -

第13题:

应用系统相关的数据访问安全可以通过下面所有的方法来实施,除了( )。A.应用系统中的用户身份识别和验证功能

B.工具软件功能

C.访问控制软件中的用户身份识别和验证功能

D.由数据库管理软件提供的安全功能答案:B解析:工具程序是数据访问安全中最严重的漏洞,因为有些程序确实可以绕过正规的访问控制。选项A不正确,尽管这种类型的控制存在从应用程序软件向其他软件转移的情况,然而大部分这类控制存在于应用软件。选项C不正确,访问控制软件的一个主要目的是改善系统中所有数据的访问安全性。选项D不正确,大多数数据库管理软件在它们允许时增强了数据访问的安全性。 -

第14题:

PKI/PMI的身份认证和访问控制系统以()为载体,为每位公安民警访问公安信息网及各类应用系统提供身份识别和访问权限认证服务。

- A、3G

- B、公安网

- C、数字证书

- D、警务通

正确答案:C -

第15题:

以下哪一项安全机制提供了限制执行特权活动的最佳方法()。

- A、生物识别访问控制

- B、基于角色的访问控制

- C、应用加固

- D、联合身份管理

正确答案:B -

第16题:

访问控制技术的主要手段是()。

- A、口令、授权核查、登录控制、日志和审计等

- B、用户识别代码、登录控制、口令、身份认证等

- C、授权核查、登录控制、日志和审计和指纹识别等

- D、登录控制、日志和审计、口令和访问时刻登记等

正确答案:A -

第17题:

虚拟专用网的作用包括()

- A、信息认证和身份认证

- B、加密数据

- C、提供访问控制

- D、提供远程控制

正确答案:A,B,C -

第18题:

控制对网络的访问是由以下哪一项高层系统服务机制提供的()。

- A、访问控制列表和访问特权

- B、识别和验证

- C、认证和鉴定

- D、鉴定和保证

正确答案:B -

第19题:

安全标志和访问控制策略是由下面哪一个访问控制制度所支持的?()

- A、基于身份的制度

- B、基于身份认证的制度

- C、用户指导制度

- D、强制访问控制制度

正确答案:D -

第20题:

单选题基于ISO的Cisco防火墙特征集访问控制列表分为两类()A标准访问控制列表和扩展访问控制列表

B静态访问控制列表和动态访问控制列表

C扩展访问控制列表和反射访问控制列表

D标准访问控制列表和反射访问控制列表

正确答案: C解析: 暂无解析 -

第21题:

单选题控制对网络的访问是由以下哪一项高层系统服务机制提供的()。A访问控制列表和访问特权

B识别和验证

C认证和鉴定

D鉴定和保证

正确答案: D解析: 暂无解析 -

第22题:

单选题如何实现访问、识别、身份认证和授权才能更好地保护管理平面().A通过云提供者的身分和访问管理(IAM)配置。

B身份验证基于身份验证提供者,然后云提供者提供访问和权限控制。

C云提供者只提供访问层;还必须有一个目录服务来进行网关验证。

D您必须使用独立的身份和访问管理(IAM)提供者的产品来进行云计算管理

E您的目录服务控制您的云计算提供者的管理方式。

正确答案: C解析: 暂无解析 -

第23题:

单选题()的主要任务是授权、确定访问权限和对访问行为实施严格的监控。A交易认证

B访问控制

C身份识别

D提供冲正

正确答案: C解析: 暂无解析